Злоумышленники активно используют растущую популярность генеративного искусственного интеллекта (ИИ) для распространения вредоносного программного обеспечения. Как показало новое исследование, в рамках скоординированной кампании в официальном магазине Chrome Web Store были обнаружены десятки расширений, маскирующихся под легитимных AI-ассистентов для общения, суммирования текста и работы с почтой. На самом деле эти инструменты представляют собой прокси, которые предоставляют удалённой инфраструктуре злоумышленников доступ к конфиденциальным данным и функциям браузера.

Описание

Всего было выявлено 30 различных расширений для Chrome, опубликованных под разными названиями и идентификаторами. По оценкам экспертов, общее число пострадавших пользователей превышает 260 тысяч. Критически важно, что существенная часть функциональности каждого расширения доставляется через удалённые компоненты. Следовательно, его поведение во время выполнения определяется изменениями на внешнем сервере, а не кодом, который проверяется при публикации в магазине. Этот подход позволяет злоумышленникам в любой момент изменить логику работы расширения, не уведомляя магазин и пользователей.

Все обнаруженные расширения, несмотря на разный внешний вид, используют идентичную внутреннюю структуру, код, набор разрешений и серверную инфраструктуру. Данная техника, известная как «распыление расширений» (extension spraying), применяется для уклонения от удаления и защиты, основанной на репутации. Когда одно расширение блокируется, другие остаются активными или оперативно перепубликуются под новыми именами. Примечательно, что несколько таких расширений получили статус «Рекомендуемых» в Chrome Web Store, что повышало их видимость и доверие со стороны пользователей.

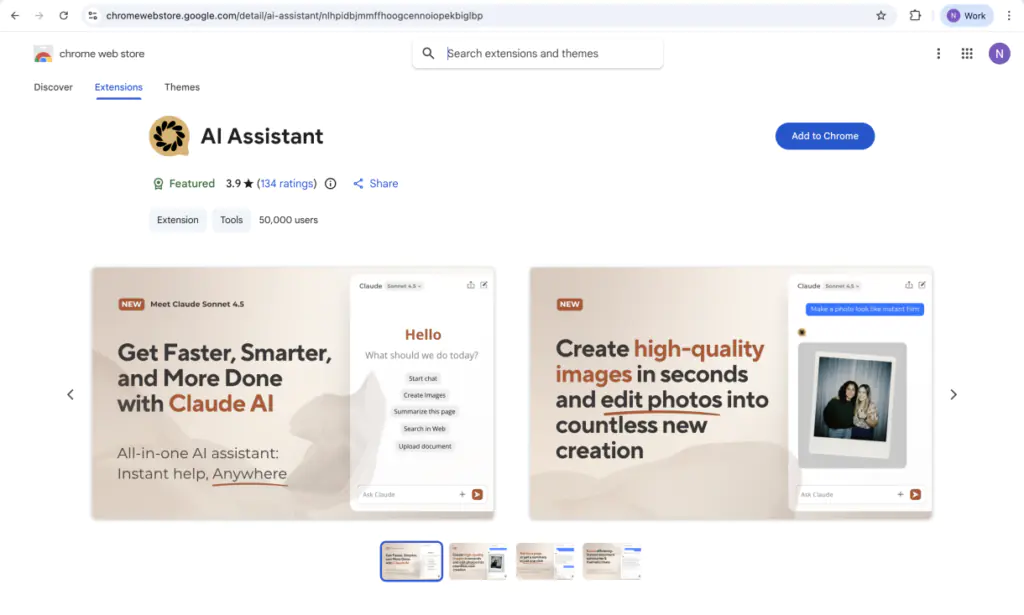

Технический анализ одного из расширений, «AI Assistant», раскрыл детали его работы. Вместо реализации функций локально, расширение внедряет на веб-страницы удалённый iframe, загружаемый с домена, контролируемого злоумышленниками. Этот iframe, визуально представляющий собой интерфейс помощника, действует как командный центр. По его запросу расширение может извлекать содержимое просматриваемых страниц, включая заголовки, текст и метаданные, с помощью библиотеки Readability, и отправлять эти данные на удалённый сервер. Таким образом, третья сторона получает структурированное представление любой страницы, которую посещает пользователь, включая внутренние корпоративные порталы или страницы с авторизацией.

Кроме того, расширение имеет доступ к API распознавания речи, что демонстрирует широкий спектр привилегий, делегированных удалённому оператору. В пакет расширения также встроены скрипты сбора телеметрии, которые отправляют данные об установке и удалении на сторонние аналитические endpoints. Это характерно для отслеживания атрибуции, монетизации и анализа удержания пользователей.

Отдельный кластер из 15 расширений в рамках этой кампании специально нацелен на интеграцию с Gmail. Они внедряют в интерфейс почтового сервиса свои элементы управления и с помощью специального скрипта постоянно считывают содержимое писем непосредственно из структуры DOM веб-страницы. Когда пользователь задействует функции вроде «AI-ответа», извлечённый текст электронного письма передаётся на серверы оператора кампании, покидая защищённый периметр Gmail.

Вся инфраструктура управления и сбора данных (C&C - Command and Control) базируется на домене tapnetic[.]pro. Каждое расширение взаимодействует с выделенным субдоменом, стилизованным под тот или иной бренд AI. Несмотря на сегментацию, структура запросов и поведение серверов едины для всей кампании, что указывает на единую систему управления. Публичный сайт на этом домене носит исключительно декоративный характер, не предлагая реальных услуг, и служит для придания легитимности.

Исследователи также зафиксировали активные попытки обхода правил магазина. Одно из расширений было удалено из Chrome Web Store 6 февраля 2025 года, однако уже 20 февраля того же года было загружено практически идентичное расширение под новым ID и названием, с тем же кодом, разрешениями и инфраструктурой.

Эксперты заключают, что, эксплуатируя доверие к известным именам вроде ChatGPT, Claude, Gemini и Grok, злоумышленники распространяют расширения, которые нарушают базовую модель безопасности браузера. Сочетание удалённых iframe и привилегированного доступа к API превращает их в универсальных посредников для сбора данных и наблюдения за пользователями. В условиях бума популярности генеративного ИИ подобные кампании будут только множиться. Расширения, которые делегируют основную функционалность удалённой и изменяемой инфраструктуре, следует рассматривать не как инструменты для повышения производительности, а как потенциальные платформы для слежки. Пользователям рекомендуется с осторожностью относиться к расширениям, запрашивающим широкие разрешения, и регулярно проверять список установленных дополнений в браузере.

Индикаторы компрометации

Domains

- onlineapp.pro

- tapnetic.pro

Emails

- ai.technetic@gmail.com

- ailettergenerator@gmail.com

- airnetic.space@gmail.com

- airtronics307@gmail.com

- aitoolsikonnikov@gmail.com

- aliceking0400@gmail.com

- chatbotgpttool@gmail.com

- convertheic2jpg@gmail.com

- deli789ch@gmail.com

- fontfindertool1@gmail.com

- giftopngconverter@gmail.com

- hartbob242@gmail.com

- hockwatson@gmail.com

- imageconvertertool@gmail.com

- jackovichjack258@gmail.com

- jackyjames854@gmail.com

- jamesjamesliam123890@gmail.com

- jimmy.green568@gmail.com

- johnrick7667@gmail.com

- kickshot03@gmail.com

- maxxfreeman606@gmail.com

- redactpdf@gmail.com

- samgoogins2@gmail.com

- serhongyvtg@gmail.com

- softnetica.space@gmail.com

- tapnetic.space@gmail.com

- tapnetic307@gmail.com

- tedlasso693@gmail.com

Extensions ID

- acaeafediijmccnjlokgcdiojiljfpbe

- baonbjckakcpgliaafcodddkoednpjgf

- bilfflcophfehljhpnklmcelkoiffapb

- cgmmcoandmabammnhfnjcakdeejbfimn

- cicjlpmjmimeoempffghfglndokjihhn

- ckicoadchmmndbakbokhapncehanaeni

- ckneindgfbjnbbiggcmnjeofelhflhaj

- cmpmhhjahlioglkleiofbjodhhiejhei

- dbclhjpifdfkofnmjfpheiondafpkoed

- djhjckkfgancelbmgcamjimgphaphjdl

- ebmmjmakencgmgoijdfnbailknaaiffh

- ecikmpoikkcelnakpgaeplcjoickgacj

- fdlagfnfaheppaigholhoojabfaapnhb

- flnecpdpbhdblkpnegekobahlijbmfok

- fnjinbdmidgjkpmlihcginjipjaoapol

- fpmkabpaklbhbhegegapfkenkmpipick

- fppbiomdkfbhgjjdmojlogeceejinadg

- gcdfailafdfjbailcdcbjmeginhncjkb

- gcfianbpjcfkafpiadmheejkokcmdkjl

- gghdfkafnhfpaooiolhncejnlgglhkhe

- gnaekhndaddbimfllbgmecjijbbfpabc

- gohgeedemmaohocbaccllpkabadoogpl

- hgnjolbjpjmhepcbjgeeallnamkjnfgi

- idhknpoceajhnjokpnbicildeoligdgh

- kblengdlefjpjkekanpoidgoghdngdgl

- kepibgehhljlecgaeihhnmibnmikbnga

- llojfncgbabajmdglnkbhmiebiinohek

- lodlcpnbppgipaimgbjgniokjcnpiiad

- nkgbfengofophpmonladgaldioelckbe

- nlhpidbjmmffhoogcennoiopekbiglbp

- pgfibniplgcnccdnkhblpmmlfodijppg

- phiphcloddhmndjbdedgfbglhpkjcffh