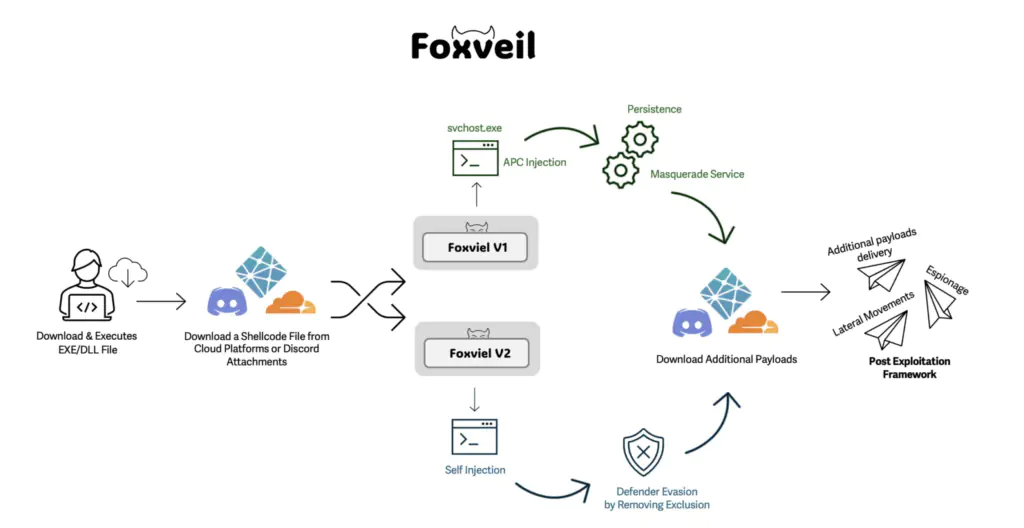

Аналитики компании Cato Networks обнаружили ранее не документированный загрузчик вредоносного ПО, получивший название Foxveil. Кампания с его использованием активна с августа 2025 года, и специалисты выявили два различных варианта угрозы (v1 и v2). Foxveil ведёт себя как современный загрузчик начальной стадии: он обеспечивает первоначальное проникновение, затрудняет анализ и загружает последующие вредоносные модули с инфраструктуры злоумышленников, размещённой на доверенных платформах - Cloudflare Pages, Netlify, а в некоторых случаях через вложения Discord.

Описание

Название Foxveil происходит от строк «fox», обнаруженных в образцах кода. Его операционное преимущество заключается в способности маскироваться под легитимный трафик, используя доверенную облачную инфраструктуру, при этом полагаясь на выполнение shellcode-кода в памяти и специфичные для варианта техники внедрения и обеспечения устойчивости (persistence). Также обнаружен механизм мутации строк, который перезаписывает ключевые слова, часто используемые при анализе, что может осложнить статическое обнаружение и реверс-инжиниринг.

Использование легитимных платформ в качестве плацдарма

Foxveil иллюстрирует растущую тенденцию в современных кибератаках: операторы всё чаще размещают промежуточные вредоносные модули на широко используемых и доверенных сервисах и сетях доставки контента (CDN), вместо того чтобы развёртывать очевидно контролируемую злоумышленниками инфраструктуру. В этой кампании загрузчик получал следующие этапы вредоносной нагрузки с Cloudflare Pages и Netlify, а иногда использовал вложения Discord. Такой подход позволяет маскироваться под обычный корпоративный трафик, упрощает смену инфраструктуры и снижает эффективность простых блокировок по спискам.

Для защитников это смещает фокус с «известно плохих доменов» на поведенческий анализ и контекст. Ключевыми индикаторами становятся необычные цепочки выполнения процессов, поэтапная загрузка с последующим внедрением shellcode-кода и подозрительная запись файлов в системные каталоги.

Технические детали двух вариантов угрозы

Foxveil является загрузчиком начальной стадии. После запуска он обращается к контролируемым злоумышленниками ресурсам, загружает полезную нагрузку в виде shellcode (часто сгенерированного инструментом Donut) и выполняет её через инъекцию, используя разные методы в зависимости от варианта.

Версия Foxveil v1 для инъекции использует технику Early Bird APC (Asynchronous Procedure Call - асинхронный вызов процедур). Она создаёт новый процесс, маскирующийся под легитимный svchost.exe, и помещает shellcode в очередь APC до полного возобновления работы целевого потока, что снижает вероятность обнаружения системами мониторинга. Для обеспечения устойчивости v1 регистрирует себя как службу Windows с именем AarSvc.

Версия Foxveil v2 чаще получает shellcode из вложений Discord и выполняет самовнедрение (self-injection) в контексте своего собственного процесса. В ходе анализа v2 был замечен вызов Windows Management Instrumentation (WMI), направленный на изменение конфигурации Microsoft Defender. Команда пыталась удалить путь C:\Windows\SysWOW64 из списка исключений, что может указывать на ошибку в реализации или на иную задуманную логику поведения.

Развёртывание следующих этапов и уклонение от обнаружения

Оба варианта загружают дополнительные исполняемые файлы с доменов Netlify или Cloudflare Pages и записывают их в каталог C:\Windows\SysWOW64\. Файлы маскируются под легитимные процессы Windows, такие как sms.exe, sihost.exe, taskhostw.exe, audiodg.exe. Также наблюдались файлы с безобидными именами, например, real1.exe, что помогает им оставаться незамеченными в логах.

Особого внимания заслуживает обнаруженная в Foxveil техника мутации строк во время выполнения. Код сканирует содержимое на наличие наборов ключевых слов, таких как «SilverFox», «payload», «inject», «shellcode», «meterpreter», «beacon», «http://», «.exe». При обнаружении эти строки заменяются на случайно сгенерированные значения. Эта техника, нетипичная для загрузчика первой стадии, явно предназначена для удаления идентификаторов, связанных с угрозой, обфускации индикаторов командования и управления (C2) и срыва статического анализа на основе сигнатур.

Оценка целей и возможных следующих этапов

Поведение Foxveil указывает на то, что он служит загрузчиком для более сложного фреймворка пост-эксплуатации. Аналитики с умеренной уверенностью предполагают, что следующим этапом может быть использование инструмента Cobalt Strike. На это указывает наблюдаемая активность прослушивания локальных портов (например, 9933/9934), а также логика мутации строк, явно нацеленная на термины, ассоциируемые с подобными фреймворками.

Защита и ответные меры

В рамках ответственного раскрытия информации исследователи Cato сообщили о вредоносной инфраструктуре провайдерам платформ, включая Netlify и Cloudflare. Netlify подтвердил отключение указанных URL 19 января 2026 года. Cloudflare ответил 20 января, что перенаправил жалобу владельцу сайта и ограничил доступ к reported URLs. Ссылки на вложения Discord, будучи ограниченными по времени, к моменту публикации отчёта уже не были активны.

Операционное преимущество Foxveil основано на маскировке под «доверенную» инфраструктуру. Такой метод доставки позволяет ему сливаться с нормальным веб-трафиком и снижает заметность для традиционных средств защиты на конечных точках. Платформа Cato SASE, по заявлению компании, блокирует Foxveil до выполнения загруженного вредоносного модуля, прерывая цепочку атаки на ранней стадии за счёт корреляции сигналов доставки и применения встроенных превентивных контролей.

Индикаторы компрометации

Domains

- csrss.netlify.app

- latestumang.netlify.app

- premiumitems.netlify.app

- sec-healthcore.netlify.app

- sihost.netlify.app

- smss1.netlify.app

- smss-416.pages.dev

- syscore.pages.dev

- taskhostw.pages.dev

- winsysops.netlify.app

SHA256

- 0a04cf0e9a5cdbdc39908bd49003df8757886e6c15b03f9513074be8e1136131

- 0a651f185dd6bbe066b8e00c45f12ae2f992ed4fdc8b2e509a3ab7112b03a031

- 0e955d5994e44a319798aa89b3bfc5030ba9bd999e8b39eb647b5a2cdaafabf7

- 1375c72aea776098ea4d2723903ab0d84bfb858f29e8bc0c7b770638babbd24e

- 1469a819592d5323b758fec49d3f1152a3327d9307bffaa747741fda46445a0a

- 15eeedcaf826782ca89f55be6bf45b0a9c968839e288a5fb699803ffb213df5c

- 1ed74593fb463a16b29bb24f31d06c749e59c6da82410b1dc9f1e53583b765f1

- 236da45395be57def8e8d78db5292a7561526e95906be5e79fb455a5486c94df

- 247f23b1e7b33603a86eff65fc14f884f31a495dd72e56826b2963aca5789d63

- 257bfbd0c73e3dc2b56b1cb41927fb275cff457b19f5cbbae3c931bde9c83afd

- 26d4e07514498453aa5d409a28489008080d307899bda8357870f193bdb994b8

- 3664d427129c921465e7bcf46c4d136ce28f3acc76af24e285af7d54a6b1cb08

- 39fbf4a14b69ed5723a864ada4ecbe197027b6f620dc0612ae283b18784c795b

- 3decc1b54c234a1afab15bac26783bc26e2387a39d6fa52e6d74081b85fa97a4

- 42c49ead9d05e73414cc583cd3329cf992e6a8dc057833bf686c416284d8de9e

- 62dd94ece73f510d03c74a00bfe9d8ad09d49c140fc30415a843c97cf018107f

- 6b41fb9dd6708aeb6bf86a5f2b5b48a1376a0c913ffc202c452d89a92e4f3e4d

- 6ba9d7add7d23144407ddec7724665039316c65b2c85000e16a9b214abe5d63f

- 79ea2f0fc2fc2cb2da25cb63786bdf3cf969b5dfb9f3c54d357a7da563c2d252

- 87c34f16f1a27a30b1faa4c0bc9a28ff73726d204e6852143f8e615ab1ee46c6

- 8a2dae4db0146aa5b499d1b7bbd29eca39e307d9d5beb01b388434f0ae706e1b

- 8a4f98822dc71b03c1ec926f34210bf50394ca41077e45e50692db6495ca7526

- 91f08b5dead11611cce2db0ef99998bba883c4bfa45a1c2cace07a675bbaf726

- 9655603d5ac9b7c0ad707ea699f3144adf9ba8c6ea0c503d7e059e498e40223a

- bad1c2cdaecb3dfba5cd00127131b623f600230fb344c662f84051da3b3f8d0a

- bd36756dc91d89cbc6e0274c3d5f3bd5aadfa3da80d736260265a2daea44610e

- cf900bf7bddf27c0eee38a6076b2f304aa97ce1cec12504f60fff68b50ce4491

- d9344f0c722ff43d951640ce7f63bc3080c5834357eb7e2bf1ca8951dc0ad7ce

- e575ebb18e8c93346222a8e7620a72a952206ce4125ef2b39331018aa023ad93

- e6086bc20b455c3d3c9697fc2eaef76ac2fb6b91a2cdc1c96f6482e0f59dc9b0

- f58eff6697f0ae47abb0e8984ef97b98b6bc8549511550d8f38056d9db9e65d4

- fea2fca4f4d4497c615ca1b99fd966835444bee1836ad7c3060449481b44411b

- fee0643f806a843d6e2b2e89adff15423ab15010edcc162d5952ed9c83dda223

- ff21185f39c22b28c3600938ad57f9082606e023774344fcd079e45ff47d8d3f