В сфере мобильных угроз наблюдается тревожная эскалация. Если ранее специалисты по информационной безопасности «Лаборатории Касперского» сообщали о бэкдоре Triada, внедряемом в прошивки поддельных Android-устройств, то теперь обнаружена новая, не менее опасная угроза. Исследователи идентифицировали и проанализировали бэкдор Keenadu, который также встраивается в системное программное обеспечение планшетов на этапе сборки, что указывает на масштабную атаку на цепочку поставок. Эта вредоносная программа предоставляет злоумышленникам практически неограниченный контроль над зараженными устройствами, ставя под удар конфиденциальность и безопасность данных пользователей по всему миру.

Описание

Инцидент с Android-бэкдором Triada

Инцидент начал раскрываться после того, как в апреле 2025 года эксперты обнаружили обновленную версию бэкдора Triada. Это побудило провести более глубокое исследование прошивок Android-устройств, в ходе которого и был выявлен Keenadu. Подобно своему предшественнику, этот бэкдор обладает высокой степенью стойкости, поскольку внедрен в критический системный компонент - библиотеку "libandroid_runtime.so". Уже на устройстве вредоносный код заражает процесс Zygote, который является родительским для всех приложений в системе. В результате копия бэкдора попадает в адресное пространство каждого запускаемого приложения, полностью нивелируя встроенные в Android механизмы изоляции программ друг от друга.

Новый бэкдор Keenadu под Andoid

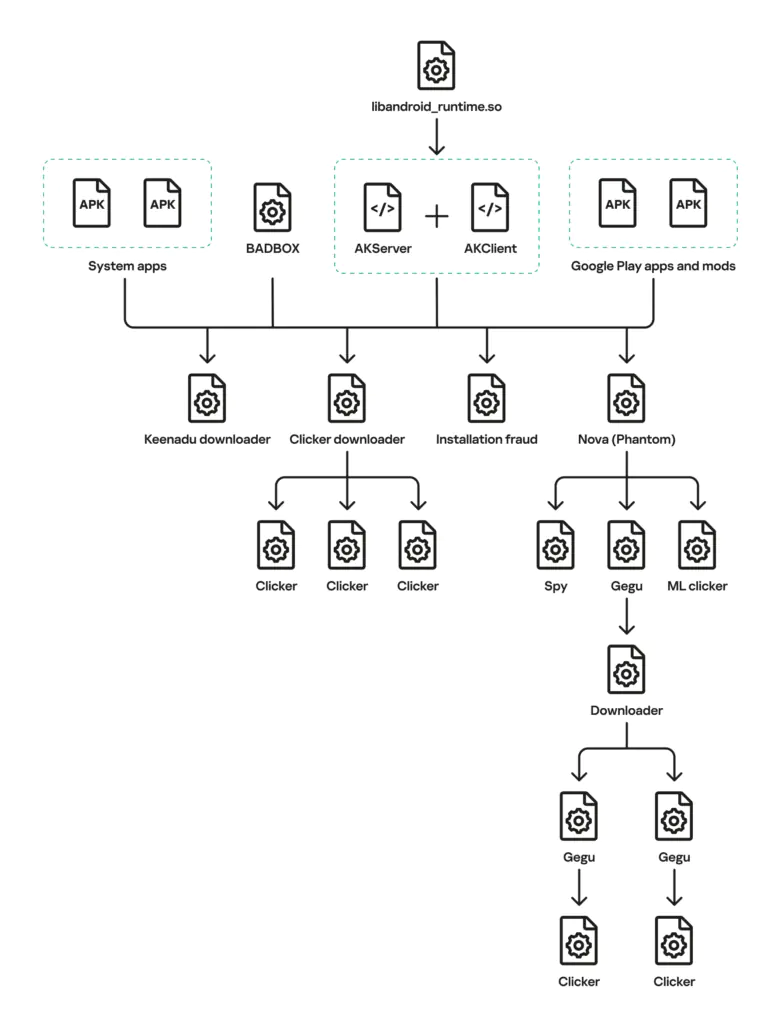

С технической точки зрения Keenadu представляет собой сложную многоуровневую архитектуру, напоминающую клиент-серверное взаимодействие легитимных системных сервисов Android. Основная логика заключена в классе "AKServer", работающем в привилегированном процессе "system_server". Клиентская часть, "AKClient", встраивается во все пользовательские приложения. Общение между ними осуществляется через механизм межпроцессного взаимодействия Binder, что позволяет бэкдору действовать скрытно и эффективно. Одной из ключевых опасных возможностей Keenadu является предоставление интерфейсов для обхода системных разрешений. Злоумышленники могут дистанционно выдавать или отзывать любые права у произвольных приложений, получать точные данные о геолокации устройства и собирать всю возможную информацию о жертве.

В ходе расследования эксперты смогли получить и проанализировать полезные нагрузки, которые бэкдор загружает по команде с управляющих серверов (Command and Control, C2). Функционал этих модулей варьируется в зависимости от целевого приложения. Обнаружены модули, которые тайно подменяют поисковые запросы в браузере Google Chrome, перенаправляя трафик пользователя. Другие занимаются скрытым взаимодействием с рекламными элементами на сайтах (так называемые кликеры), генерируя fraudulent, то есть мошеннический, трафик для обогащения злоумышленников. Третий тип модулей монетизирует установки новых приложений, имитируя легитный рекламный трафик с устройства. Отдельного внимания заслуживает модуль Nova (также известный как Phantom), который использует технологии машинного обучения и WebRTC для автоматизированного взаимодействия с рекламой.

Расследование путей заражения привело экспертов к производителю планшетов Alldocube. Анализ официальных прошивок, публикуемых компанией в открытом доступе, показал, что библиотека "libandroid_runtime.so" содержала код Keenadu. Причем зараженными оказались как обычные модели, так и устройства с сертификацией Widevine L1 (обозначаемые NFE), предназначенные для просмотра контента премиальных стриминговых сервисов. Все прошивки имели валидную цифровую подпись, что исключает простой взлом сервера обновлений (Over-The-Air, OTA). Скорее всего, вредоносная статическая библиотека "libVndxUtils.a" была слинкована с системным кодом на этапе сборки прошивки, что указывает на компрометацию одного из звеньев цепочки поставок. Производитель, таким образом, мог не подозревать, что поставляет зараженные устройства.

Угроза не ограничивается предустановленным бэкдором. Некоторые модули Keenadu были обнаружены в приложениях из официального магазина Google Play, где одно из троянизированных приложений для умных камер набрало более 300 тысяч установок. Кроме того, загрузчики Keenadu находились в скомпрометированных системных приложениях, таких как сервис распознавания лиц или лаунчер (приложение для рабочего стола). Важным открытием стала установленная связь между крупнейшими Android-ботнетами. Анализ показал, что другой сложный бэкдор, BADBOX, может скачивать и запускать модули Keenadu. Ранее была обнаружена связь между Triada и ботнетом Vo1d, а также между Vo1d и BADBOX. Это указывает на возможное взаимодействие или даже совместные операции различных киберпреступных групп, специализирующихся на создании предустановленных угроз.

По данным телеметрии «Лаборатории Касперского», с бэкдором Keenadu или его модулями столкнулись более 13 700 пользователей по всему миру, причем наибольшее число инцидентов зафиксировано в России, Японии, Германии, Бразилии и Нидерландах. Для рядового пользователя заражение может проявляться в виде навязчивой рекламы, несанкционированной установки приложений, подозрительной активности в браузере или быстрой разрядки батареи. Однако реальные последствия гораздо серьезнее: злоумышленники получают возможность похищать конфиденциальные данные, включая логины и пароли от социальных сетей и мессенджеров, отслеживать местоположение и полностью контролировать устройство.

Что могут сделать пользователи и специалисты в этой ситуации? К сожалению, если бэкдор внедрен в системную библиотеку "libandroid_runtime.so", стандартными средствами удалить его невозможно, так как системный раздел защищен от записи. В этом случае рекомендуется, во-первых, проверить наличие официальных обновлений прошивки от производителя устройства. Если чистая версия выпущена - необходимо установить ее. Во-вторых, при отсутствии обновления можно рассмотреть возможность самостоятельной перепрошивки устройства на чистый образ, осознавая связанные с этим риски выхода гаджета из строя. Если заражено отдельное системное приложение (например, лаунчер), его можно отключить с помощью инструментов отладки Android (Android Debug Bridge, ADB) и заменить доверенным аналогом из официального магазина. В случае обнаружения зараженного пользовательского приложения его достаточно просто удалить. Для профилактики и раннего обнаружения подобных угроз критически важно использовать надежное защитное решение для мобильных устройств, способное детектировать сложные бэкдоры на уровне прошивки.

Появление Keenadu подтверждает устойчивую и опасную тенденцию: рынок предустановленных мобильных угроз становится все более зрелым и конкурентным. Высокая техническая сложность бэкдора, его масштабы распространения через цепочку поставок и официальные магазины приложений, а также установленные связи с другими крупными ботнетами выводят эту угрозу в ряд наиболее значимых рисков для экосистемы Android. Этот инцидент служит серьезным напоминанием для производителей устройств о необходимости усиления контроля безопасности на всех этапах разработки и сборки прошивок, а для пользователей - о важности ответственного подхода к выбору и защите своих мобильных устройств.

Официальная реакция ALLDOCUBE: признание факта атаки

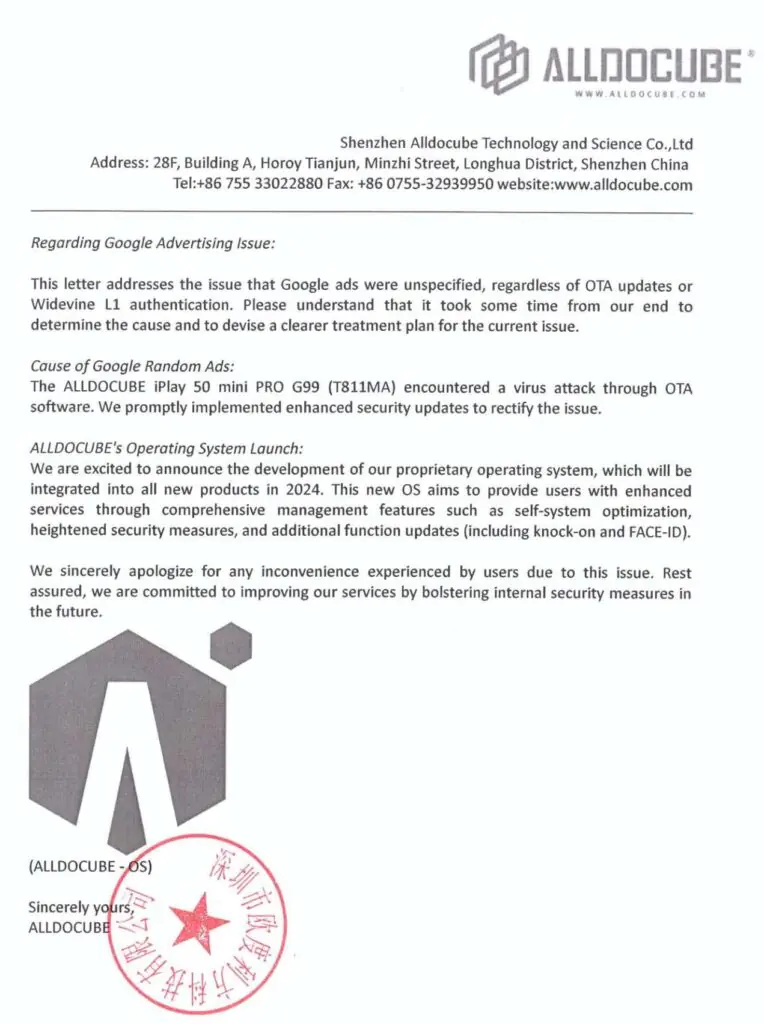

В связи с публикацией результатов расследования «Лаборатории Касперского» китайский производитель планшетов ALLDOCUBE выступил с официальным заявлением, в котором косвенно подтвердил выводы экспертов. В письме, адресованном пользователям и партнерам, компания признает наличие проблемы с рекламным ПО на своих устройствах, в частности на модели iPlay 50 mini PRO G99 (T811MA).

Согласно заявлению производителя, первопричиной инцидента стала «вирусная атака через OTA-обновления». В ALLDOCUBE пояснили, что им потребовалось время для расследования инцидента и выработки плана действий. Компания заявляет, что уже приняла меры, выпустив обновления безопасности для устранения угрозы.

Однако самым примечательным в заявлении является анонс стратегических изменений. В ALLDOCUBE сообщили, что ведут разработку собственной проприетарной операционной системы (ALLDOCUBE — OS). Ожидается, что новая ОС будет интегрирована во все продукты компании, начиная с 2024 года. Производитель обещает, что фирменная платформа обеспечит пользователям «расширенные услуги благодаря комплексным функциям управления, самооптимизации системы, повышенным мерам безопасности», а также добавит новые функции вроде FACE-ID и жестов пробуждения экрана.

В заключительной части письма компания приносит извинения за доставленные неудобства и заверяет пользователей в намерении усилить внутренние меры безопасности, чтобы предотвратить подобные инциденты в будущем.

Примечательно, что ALLDOCUBE не опровергает факт компрометации цепочки поставок, а объясняет случившееся вирусной атакой на этапе распространения ПО. Это косвенно подтверждает теорию экспертов «Лаборатории Касперского» о том, что производитель сам мог стать жертвой и не подозревать о внедрении бэкдора в системную библиотеку "libandroid_runtime.so". Анонс собственной ОС выглядит попыткой взять под полный контроль программное обеспечение устройств, чтобы в будущем исключить зависимость от уязвимостей в цепочке поставок открытых компонентов Android. Однако останется ли новая система закрытой для проверки независимыми исследователями и сможет ли она противостоять таким сложным угрозам, как Keenadu, — пока открытый вопрос.

Индикаторы компрометации

IPv4

- 110.34.191.81

- 110.34.191.82

- 67.198.232.187

- 67.198.232.4

Domains

- aifacecloud.com

- app-download.cn-wlcb.ufileos.com

- dllpgd.click

- fbgraph.com

- fbsimg.com

- gbugreport.com

- glogstatic.com

- gmsstatic.com

- goaimb.com

- gsonx.com

- gstatic2.com

- gvvt1.com

- keepgo123.com

- libandroid_runtime.so

- m-file-us.oss-us-west-1.aliyuncs.com

- newsroomlabss.com

- pkg-czu.istaticfiles.com

- pkgu.istaticfiles.com

- playstations.click

- proczone.com

- sliidee.com

- tmgstatic.com

- ubkt1x.oss-us-west-1.aliyuncs.com

- uscelluliar.com

- ytimg2.com

MD5

- 02c4c7209b82bbed19b962fb61ad2de3

- 07546413bdcb0e28eadead4e2b0db59d

- 0bc94bc4bc4d69705e4f08aaf0e976b3

- 0c1f61eeebc4176d533b4fc0a36b9d61

- 10d8e8765adb1cbe485cb7d7f4df21e4

- 11eaf02f41b9c93e9b3189aa39059419

- 1276480838340dcbc699d1f32f30a5e9

- 15fb99660dbd52d66f074eaa4cf1366d

- 185220652fbbc266d4fdf3e668c26e59

- 19df24591b3d76ad3d0a6f548e608a43

- 1bfb3edb394d7c018e06ed31c7eea937

- 1c52e14095f23132719145cf24a2f9dc

- 21846f602bcabccb00de35d994f153c9

- 2419583128d7c75e9f0627614c2aa73f

- 28e6936302f2d290c2fec63ca647f8a6

- 2922df6713f865c9cba3de1fe56849d7

- 2dca15e9e83bca37817f46b24b00d197

- 350313656502388947c7cbcd08dc5a95

- 36db58957342024f9bc1cdecf2f163d6

- 382764921919868d810a5cf0391ea193

- 3dae1f297098fa9d9d4ee0335f0aeed3

- 3e36ffda0a946009cb9059b69c6a6f0d

- 45bf58973111e00e378ee9b7b43b7d2d

- 462a23bc22d06e5662d379b9011d89ff

- 4964743c742bb899527017b8d06d4eaa

- 4c4ca7a2a25dbe15a4a39c11cfef2fb2

- 5048406d8d0affa80c18f8b1d6d76e21

- 529632abf8246dfe555153de6ae2a9df

- 56036c2490e63a3e55df4558f7ecf893

- 58f282540ab1bd5ccfb632ef0d273654

- 59aee75ece46962c4eb09de78edaa3fa

- 5b0726d66422f76d8ba4fbb9765c68f6

- 64947d3a929e1bb860bf748a15dba57c

- 65f290dd99f9113592fba90ea10cb9b3

- 68990fbc668b3d2cfbefed874bb24711

- 68b64bf1dea3eb314ce273923b8df510

- 69225f41dcae6ddb78a6aa6a3caa82e1

- 6d93fb8897bf94b62a56aca31961756a

- 6df8284a4acee337078a6a62a8b65210

- 6f6e14b4449c0518258beb5a40ad7203

- 7882796fdae0043153aa75576e5d0b35

- 7c3e70937da7721dd1243638b467cff1

- 7ceccea499cfd3f9f9981104fc05bcbd

- 8d493346cb84fbbfdb5187ae046ab8d3

- 912bc4f756f18049b241934f62bfb06c

- 9195454da9e2cb22a3d58dbbf7982be8

- 98ff5a3b5f2cdf2e8f58f96d70db2875

- 9d16a10031cddd222d26fcb5aa88a009

- 9ddd621daab4c4bc811b7c1990d7e9ea

- a0f775dd99108cb3b76953e25f5cdae4

- a191b683a9307276f0fc68a2a9253da1

- a4a6ff86413b3b2a893627c4cff34399

- aa5bf06f0cc5a8a3400e90570fb081b0

- ad60f46e724d88af6bcacb8c269ac3c1

- b163fa76bde53cd80d727d88b7b1d94f

- b841debc5307afc8a4592ea60d64de14

- ba0a349f177ffb3e398f8c780d911580

- bba23f4b66a0e07f837f2832a8cd3bd4

- bccd56a6b6c9496ff1acd40628edd25e

- c4c0e65a5c56038034555ec4a09d3a37

- c57de69b401eb58c0aad786531c02c28

- ca59e49878bcf2c72b99d15c98323bcd

- cb9f86c02f756fb9afdb2fe1ad0184ee

- d07eb2db2621c425bda0f046b736e372

- d4be9b2b73e565b1181118cb7f44a102

- d6ebc5526e957866c02c938fc01349ee

- d9aecc9d4bf1d4b39aa551f3a1bcc6b7

- dc3d454a7edb683bec75a6a1e28a4877

- e9bed47953986f90e814ed5ed25b010c

- ec7ab99beb846eec4ecee232ac0b3246

- ef119626a3b07f46386e65de312cf151

- f0184f6955479d631ea4b1ea0f38a35d

- f59ad0c8e47228b603efc0ff790d4a0c

- f9b740dd08df6c66009b27c618f1e086

- fcaeadbee39fddc907a3ae0315d86178