В сфере кибербезопасности наблюдается тревожная тенденция: злоумышленники всё чаще проводят целенаправленные фишинг-атаки, маскируя их под легитимные корпоративные уведомления от служб информационной безопасности (ИБ) или IT-отделов. Специалисты компании Cofense, мирового лидера в области защиты от фишинга, опубликовали детальный анализ кампаний, нацеленных на сотрудников государственных учреждений и организаций критической инфраструктуры, в частности, энергетического сектора. Основной вывод экспертов заключается в том, что атаки перестали быть примитивными рассылками «вслепую» и превратились в высокодетализированные операции социальной инженерии, эксплуатирующие доверие к внутренним коммуникациям.

Описание

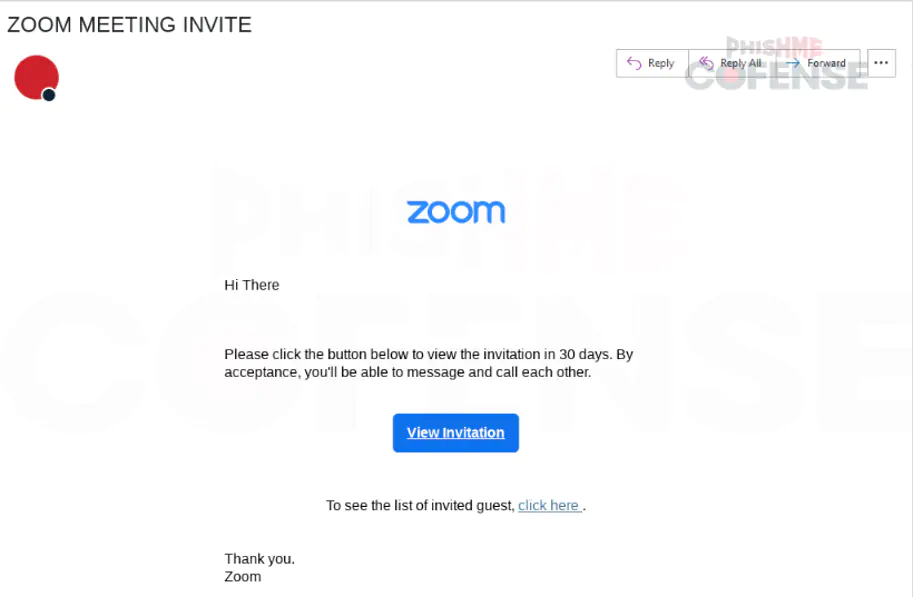

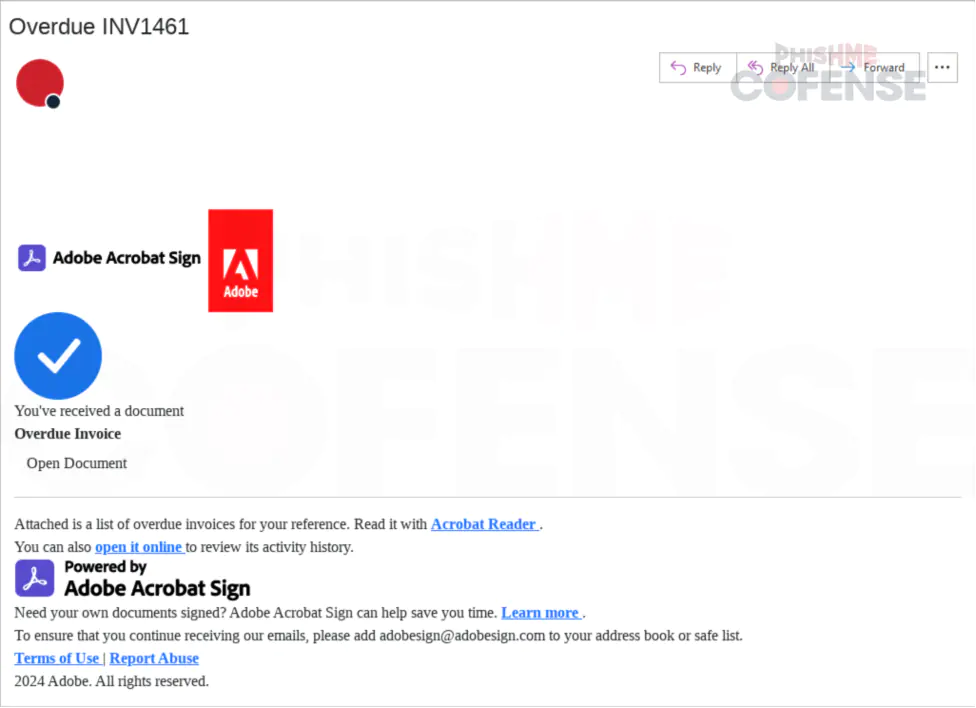

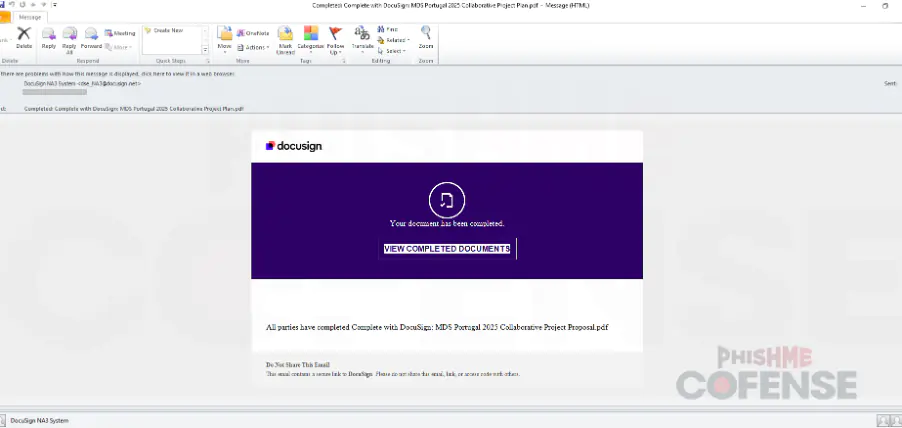

Аналитики Cofense обнаружили и изучили несколько взаимосвязанных кампаний, в рамках которых злоумышленники рассылали письма, идеально копирующие дизайн и стилистику системных уведомлений от Microsoft 365 или внутренних служб безопасности компаний. Тематика писем варьировалась от якобы истекающих сроков действия паролей и блокировки учётных записей до требований пройти «обязательную проверку на осведомлённость в области ИБ». В одном из наиболее изощрённых сценариев письмо содержало ссылку на фишинговую страницу, которая была визуальной копией реальной формы авторизации Microsoft, используемой в организациях-жертвах. Целью атак был сбор учётных данных (логинов и паролей) сотрудников для последующего несанкционированного доступа к корпоративным системам и данным.

Что делает эти атаки особенно опасными, так это их контекстуальность. В отличие от массового спама, такие письма зачастую содержат реальные названия атакованных организаций, имена руководителей отделов ИБ или ссылаются на внутренние политики безопасности, что значительно повышает их убедительность. Злоумышленники тратят время на разведку, изучая публичную информацию о компании-цели, её структуре и корпоративной культуре. Это позволяет им создавать сообщения, которые с высокой вероятностью пройдут фильтры почтовых систем и не вызовут подозрений у рядового сотрудника, не являющегося специалистом по безопасности.

Основным вектором атаки остаётся электронная почта. Однако техника исполнения усложнилась. Ссылки в письмах зачастую ведут сначала на легитимные, но скомпрометированные веб-сайты, которые выполняют роль редиректа на фишинговый ресурс. Это помогает обходить простые URL-фильтры. Кроме того, для сбора данных всё чаще используются не статические HTML-страницы, а динамические веб-формы с JavaScript, что затрудняет их автоматическое обнаружение системами защиты. После того как жертва вводит свои учётные данные, информация мгновенно передаётся на серверы, контролируемые атакующими, а пользователь может быть перенаправлен на настоящую страницу входа, чтобы минимизировать подозрения.

Последствия успешной подобной атаки могут быть катастрофическими, особенно для сектора критической инфраструктуры. Получив доступ к учётной записи сотрудника, злоумышленники могут начать движение по сети (латеральное перемещение), искать конфиденциальные документы, получать доступ к системам управления технологическими процессами (ICS/SCADA) или готовить почву для более разрушительных атак, таких как внедрение программ-вымогателей. Для государственных учреждений риски включают в себя утечку чувствительной информации, нарушение работы критически важных сервисов и подрыв доверия.

Что могут сделать организации для защиты? Эксперты Cofense подчёркивают, что единственная эффективная стратегия - это сочетание технологических мер и постоянного обучения персонала. Техническая часть включает в себя внедрение продвинутых решений для электронной почты с функциями анализа поведения (sandboxing), многофакторную аутентификацию (MFA) для всех критически важных сервисов, что сводит на нет кражу паролей, а также регулярный аудит и мониторинг активности учётных записей для выявления аномалий. Однако ключевым элементом остаётся человеческий фактор. Необходимо проводить регулярные, реалистичные тренировки по распознаванию фишинга для всех сотрудников, без исключения. Специалисты советуют создавать внутри компании культуру «безопасного скептицизма», когда каждый работник знает, куда и как быстро сообщить о подозрительном письме, не боясь осуждения за возможную ошибку.

В свою очередь, сотрудникам следует запомнить несколько простых, но действенных правил: всегда проверять полный адрес отправителя, а не только его отображаемое имя; никогда не переходить по ссылкам из писем с urgent-запросами, а вручную набирать адрес корпоративного портала в браузере; обращать внимание на мелкие несоответствия в дизайне или формулировках. Современный фишинг - это война на истощение внимания, и даже самая совершенная техническая защита даст сбой, если пользователь механически кликнет по ссылке, приняв её за привычное рабочее уведомление. Рост сложности атак, документированный Cofense, служит чётким сигналом для всех отраслей: инвестиции в кибергигиену и осведомлённость персонала перестали быть опцией и стали обязательным условием выживания в цифровой среде.

Индикаторы компрометации

IPv4

- 104.21.112.1

- 104.21.16.1

- 104.21.25.20

- 104.21.32.1

- 104.21.48.1

- 104.21.64.1

- 104.21.80.1

- 104.21.96.1

- 124.198.131.250

- 172.67.222.5

URLs

- http://124.198.131.250/

- https://adobe.pdfautoview.com/reader/?error=login_required&error_description=AADSTS50058%3A%20A%20silent%20sign-in%20request%20was%20sent%20but%20no%20user%20is%20signed%20in.%20The%20cookies%20used...

- https://techmails.top/?error=login_required&error_description=AADSTS50058%3A%20A%20silent%20sign-in%20request%20was%20sent%20but%20no%20user%20is%20signed%20in.%20The%20cookies%20used...

MD5

- aa2774f7350c37577293f64fd6608822

- Ad4a6474d273255c34592e28759f9dca

- ee3b46f7cf3e9c5f2d914219ea0638ab

SHA256

- 7608a45fec8162fd6cf0b638308fbc45e82d0f71c0a65c2e68a20aab35cef15a

- 77b8f597b7d20d4f7ae84caa5c22b94a8d9e09051f7cdaa17f41890ccf8c77a2

- fb165ff21d772cd7a2a4b0bb040f0ef88e99c5d40f49ceb74b5047f13413f044