Российские компании в феврале столкнулись с новой целевой фишинговой кампанией, в основе которой лежит свежая и опасная уязвимость в пакете Microsoft Office. Злоумышленники, предположительно из известной группировки Bo Team, используют уязвимость для обхода встроенных защитных механизмов и проникновения в корпоративные сети. Этот инцидент вновь подчеркивает критическую важность своевременного обновления программного обеспечения и необходимость многоуровневой защиты от социальной инженерии.

Описание

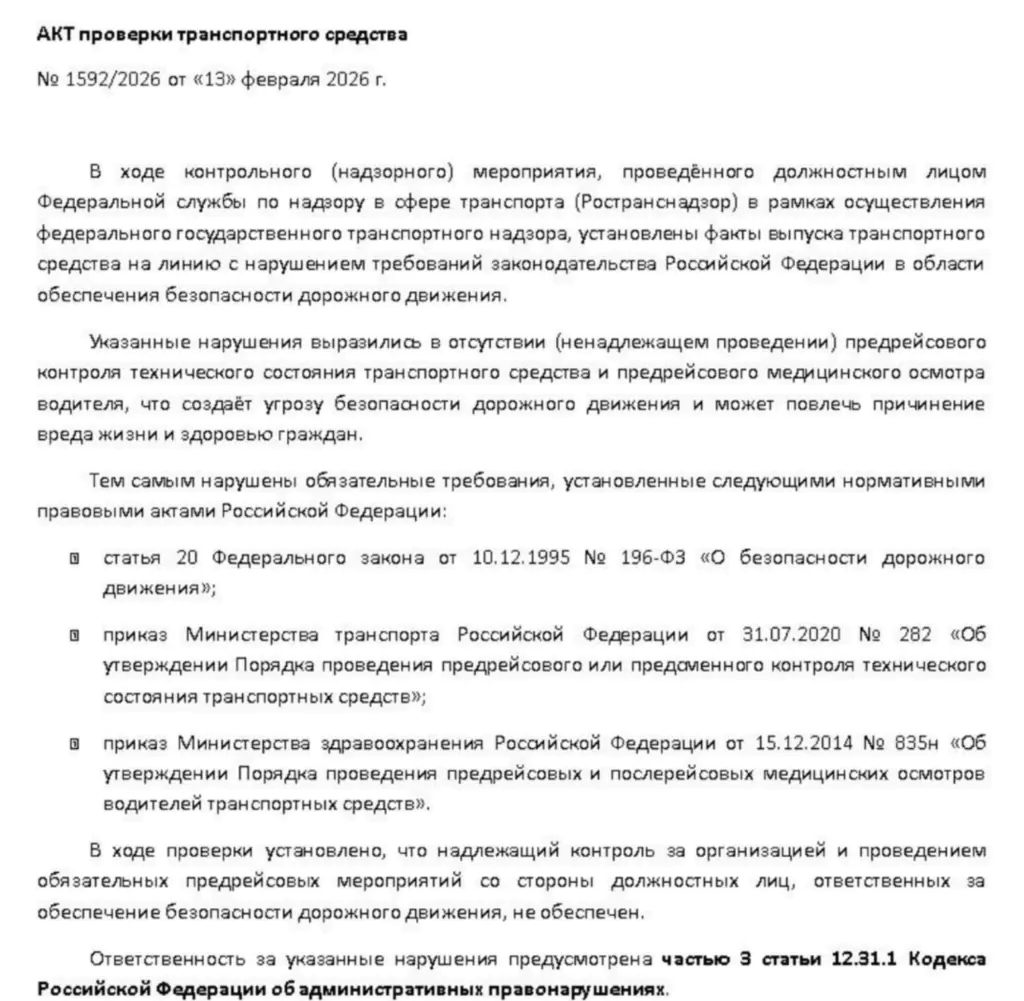

Атака начинается с классического, но по-прежнему эффективного вектора - электронного письма. Сотрудники целевых организаций получают сообщения, оформленные под служебную переписку, с вложенным RTF-файлом. Название файла, например, «АКТ проверки транспортного средства», выглядит правдоподобно в деловом обороте, что повышает шансы на его открытие. Однако внутри этого документа скрывается сложный механизм, использующий недавно обнаруженную уязвимость, получившую идентификатор CVE-2026-21509.

Техническая суть атаки заключается в эксплуатации OLE-объекта. Внутри RTF-документа злоумышленники внедряют специальный компонент с идентификатором CLSID "EAB22AC3-30C1-11CF-A7EB-0000C05BAE0B", известный как Shell.Explorer.1. Уязвимость CVE-2026-21509 позволяет обойти стандартные ограничения Microsoft Office на создание и активацию подобных объектов. В результате, как только жертва открывает документ, Office, не показывая пользователю предупреждений безопасности, обращается к удаленному ресурсу через встроенный .lnk-ярлык. Ключевая хитрость заключается в использовании суффикса "@SSL" в пути к файлу. Этот суффикс заставляет систему использовать службу WebClient и протокол WebDAV, превращая обычный сетевой запрос в зашифрованное HTTPS-соединение с сервером злоумышленников. Таким образом, вредоносная нагрузка может быть загружена напрямую из интернета, минуя многие периметровые средства защиты, ориентированные на блокировку небезопасных протоколов.

Группа киберразведки PT ESC первой зафиксировала эту кампанию в конце февраля, указав на её целенаправленный характер против российских организаций. Исследователи обратили внимание на детали, связывающие атаку с деятельностью группировки, известной под именами Black Owl, Lifting Zmiy и Hoody Hyena. В частности, анализ доменного имени, на которое вел ярлык ("rostransnadzor.digital"), выявил в технической контактной записи (SOA) электронный адрес, который ранее фигурировал в доменах, ассоциированных с Bo Team. Кроме того, злоумышленники повторили характерные для своих прошлых операций артефакты, включая название файла-приманки и схожие доменные имена. Хотя на момент исследования вторая стадия атаки, связанная с загрузкой полезной нагрузки с удаленного сервера, не могла быть воспроизведена из-за недоступности ресурсов, сам факт успешного обхода защиты Office представляет значительную угрозу.

Последствия успешного проникновения могут быть серьезными. Получив первоначальный доступ к рабочей станции сотрудника, злоумышленники, как правило, начинают движение по сети, крадут конфиденциальные данные, устанавливают программы-вымогатели или шпионское ПО. Для бизнеса это выливается в финансовые потери, репутационный ущерб и операционные сбои. Особенность данной кампании в использовании свежей уязвимости означает, что многие организации могли не успеть принять защитные меры, полагаясь на стандартные настройки безопасности Office.

В связи с этим эксперты дают четкие и срочные рекомендации. Основной и наиболее эффективной мерой является установка официального обновления безопасности от Microsoft, которое устраняет уязвимость CVE-2026-21509. Если немедленное обновление по каким-либо причинам невозможно, необходимо применить временное обходное решение. Оно заключается в блокировке создания уязвимого COM-объекта через системный реестр Windows. Для этого требуется создать определенный раздел в ветке "COM Compatibility" и установить флаг совместимости, который предотвратит активацию компонента Shell.Explorer.1 в контексте Microsoft Office. Конкретный путь к разделу реестра зависит от типа установки Office (MSI или Click-to-Run) и разрядности операционной системы.

Помимо технических исправлений, крайне важно усиливать осведомленность сотрудников. Фишинговые письма остаются ключевым звеном в подобных атаках. Регулярное обучение персонала правилам кибергигиены, тренинги по распознаванию подозрительных писем и налаженные процедуры отчетности о таких инцидентах могут остановить атаку ещё до попытки эксплуатации технической уязвимости. В свою очередь, специалистам по информационной безопасности следует рассмотреть возможность ужесточения политик обработки OLE-объектов и внешних гиперссылок в документах, а также мониторинга нестандартных сетевых подключений, исходящих от рабочих станций, особенно с использованием протокола WebDAV.

Индикаторы компрометации

IPv4

- 62.3.58.8

Domains

- rostransnadzor.digital

SHA256

- 2bbcbc88d04615079fa17708c62f07ccb138c19bb9ed78ae43f9172cd91931ba

- ea078216452f5f6d4eea27bbc062286396a5252e2c267ecc3933d05a4e38da15