В мире цифровых активов появилась новая серьёзная угроза, нацеленная на пользователей популярных криптокошельков. Эксперты компании Confiant обнаружили и задокументировали ранее неизвестную кампанию под кодовым названием SeaFlower, которая, по их оценкам, является одной из наиболее технически сложных угроз для пользователей Web3 после печально известной группы Lazarus. В отличие от массовых атак программами-вымогателями, эта кампания действует точечно и изощрённо, модифицируя официальные мобильные приложения кошельков с целью хищения сид-фраз (seed phrase) - ключевых данных для доступа к средствам.

Описание

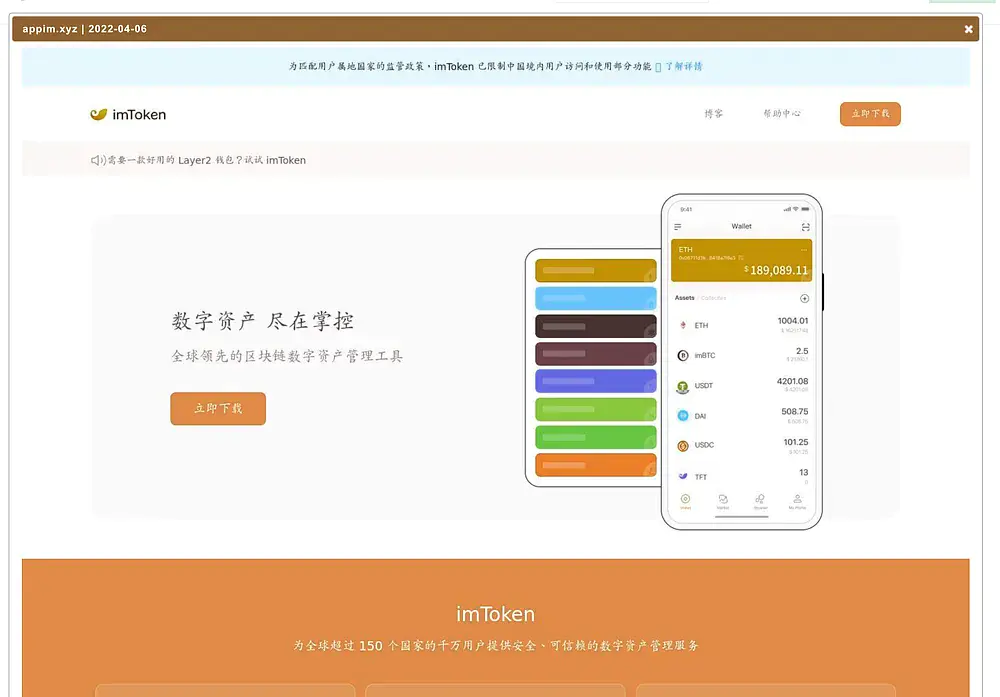

Как следует из исследования специалистов Confiant, группировка SeaFlower с марта 2022 года создаёт и распространяет через поддельные сайты модифицированные версии легитимных приложений для iOS и Android. В число целей входят такие популярные кошельки, как MetaMask, Coinbase Wallet, TokenPocket и imToken. Важно подчеркнуть, что сами официальные приложения, доступные в App Store и Google Play, безопасны. Однако злоумышленники, используя техники реверс-инжиниринга и модификации, создают их заражённые копии, которые выглядят и функционируют абсолютно идентично оригиналам, за исключением одного фонового процесса, незаметно похищающего сид-фразу пользователя.

Основной вектор атаки - фишинг через поисковые системы. Злоумышленники создают точные копии официальных сайтов кошельков, которые занимают высокие позиции в результатах выдачи, преимущественно в китайских поисковиках, таких как Baidu, 360 и Sogou. Когда пользователь ищет, например, «скачать metamask ios», он может попасть на один из таких клонов. Сайты проводят проверку пользователя (fingerprinting), чтобы убедиться, что это не поисковый робот, а реальный человек с мобильного устройства, после чего предлагают скачать вредоносное приложение. Для iOS установка происходит через сторонние профили provisioning, которые позволяют обойти магазин приложений App Store. Пользователю достаточно согласиться на установку такого профиля в настройках, после чего заражённое приложение появляется на его устройстве.

Техническая изощрённость SeaFlower наиболее ярко проявилась в атаке на версию MetaMask для iOS. Исследователи обнаружили, что злоумышленники внедрили в приложение дополнительные динамические библиотеки (dylib), использующие популярные в сообществе модификаторов iOS фреймворки, такие как MonkeyDev. Эти библиотеки содержат код, который перехватывает системные вызовы, в частности, момент, когда приложение собирается сохранить зашифрованную сид-фразу в файл конфигурации. В этот момент активируется скрытый бэкдор, который извлекает фразу и отправляет её на контролируемые злоумышленниками домены, замаскированные под легитимные сервисы (например, trx.lnfura[.]org вместо infura.io). Перехваченный трафик показал, что вместе с сид-фразой передаётся адрес кошелька и баланс.

Интересно, что в коде библиотек исследователи обнаружили «оплошности» разработчиков угрозы - пути к файлам в системе сборки Xcode, которые содержали имена пользователей macOS, например, «Zhang Haike» и «lanyu». Поиск по этим именам, а также анализ других артефактов, включая комментарии в коде на китайском языке, использование инструментов с китайской документацией, хостинг инфраструктуры в Китае и Гонконге, указывают на возможную связь группировки с китаеязычным сообществом. Однако точная атрибуция кампании остаётся сложной задачей из-за географических и языковых барьеров, а также возможного использования публичных или скомпрометированных сервисов для подписи приложений.

Последствия для пользователя, установившего такое приложение, катастрофичны. После того как сид-фраза попадает к злоумышленникам, они получают полный контроль над кошельком и могут вывести все средства в любой момент. При этом сам владелец может долгое время не подозревать о компрометации, так как функционал кошелька работает без сбоев. Для специалистов по информационной безопасности эта кампания демонстрирует растущую сложность угроз в сфере Web3, где атаки перемещаются с уровня эксплуатации уязвимостей в ПО на уровень социальной инженерии и целенаправленного сайдлоадинга вредоносных приложений.

В качестве мер защиты эксперты Confiant дают чёткие рекомендации. Пользователям криптокошельков следует скачивать приложения исключительно из официальных магазинов - App Store и Google Play - и никогда не устанавливать сторонние provisioning-профили на iOS. Разработчикам же необходимо повышать устойчивость своих продуктов к реверс-инжинирингу и модификации. Это включает внедрение механизмов обнаружения встроенных хуков (inline hooks), инжектированных библиотек и инструментов динамического анализа, что хотя и не остановит целевого злоумышленника, но значительно усложнит и удорожит его работу. Поскольку кампания SeaFlower продолжается, подобная бдительность и понимание векторов атаки становятся критически важными для защиты цифровых активов.

Индикаторы компрометации

SHA256

- 1e232c74082e4d72c86e44f1399643ffb6f7836805c9ba4b4235fedbeeb8bdca

- 2334e9fc13b6fe12a6dd92f8bd65467cf700f43fdb713a209a74174fdaabd2e2

- 46002ac5a0caaa2617371bddbdbc7eca74cd9cb48878da0d3218a78d5be7a53a

- 83dec763560049965b524932dabc6bd6252c7ca2ce9016f47c397293c6cd17a5

- 9003d11f9ccfe17527ed6b35f5fe33d28e76d97e2906c2dbef11d368de2a75f8