В начале февраля 2026 года исследователи кибербезопасности обнаружили в открытом доступе неверно сконфигурированный сервер, содержащий более тысячи файлов, которые пролили свет на масштабную операцию злоумышленников. Уникальность находки заключается не только в объёме похищенных данных - конфигураций межсетевых экранов, карт Active Directory, дампов учетных данных и детальных планов атак на организации по всему миру, - но и в ключевом элементе инфраструктуры. Злоумышленники напрямую интегрировали большие языковые модели (LLM, Large Language Models) в рабочий процесс вторжения, создав полуавтоматизированную систему для управления множеством параллельных атак. Исторический анализ того же IP-адреса выявил более ранний инцидент утечки данных в декабре 2025 года, что позволило проследить эволюцию тактики группы.

Описание

Открытая директория как окно в операцию

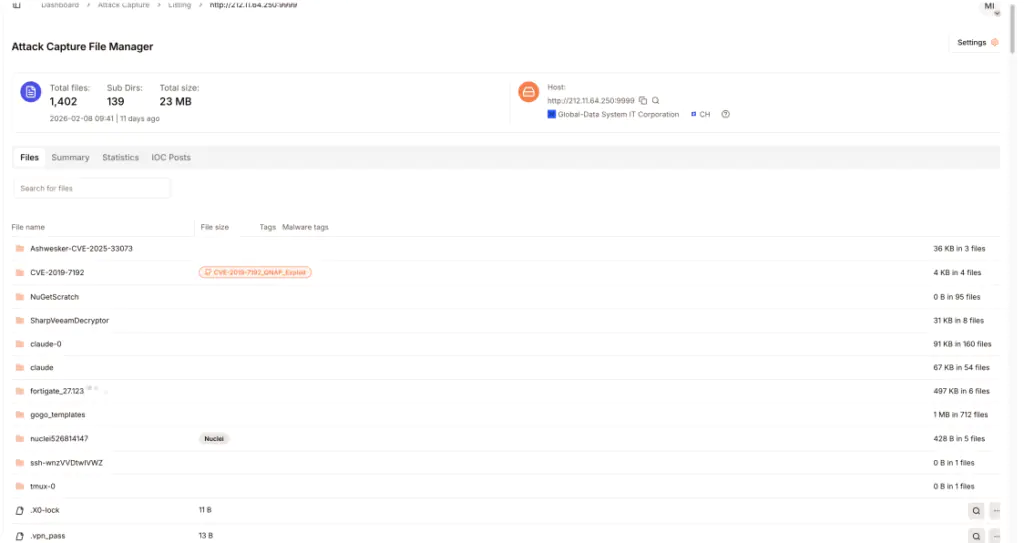

Сервер был обнаружен в ходе рутинного сканирования открытых директорий с использованием платформы Hunt.io Attack Capture. На порту 9999 по адресу 212.11.64[.]250 работал простой HTTP-сервер, предоставлявший доступ к 1402 файлам в 139 поддиректориях. Среди данных находились эксплойты для известных уязвимостей (CVE), конфигурационные файлы межсетевых экранов FortiGate, шаблоны для сканера Nuclei и инструменты для извлечения учетных данных Veeam. Отдельные папки, названные «claude-0» и «claude», содержали более 200 файлов с выходными данными Claude Code, различиями сессий и кэшированными состояниями промптов (запросов к модели).

Анализ исторических данных по этому IP-адресу показал, что в середине декабря 2025 года с него уже была доступна похожая директория. В ней находилась копия фреймворка HexStrike - открытого инструмента, позволяющего большим языковым моделям запускать средства тестирования на проникновение через протокол MCP (Model Context Protocol, сервер контекста модели). Этот факт указывает на непрерывную активность группы на протяжении как минимум двух месяцев.

Цели атак и подтвержденные компрометации

Данные на сервере свидетельствуют о подтвержденных успешных атаках на компании в пяти странах. Среди жертв значатся промышленная газовая компания в Азиатско-Тихоокеанском регионе, телеком-провайдер в Турции и крупная медиакомпания в Азии, чьи доменные учетные данные были вшиты в конфигурационный файл для Claude. Кроме того, в файлах рекогносцировки упоминаются цели в Южной Корее, Египте, Вьетнаме и Кении, а также код, нацеленный на производителя медицинского оборудования. Важно отметить, что сервер не был просто хранилищем, - логи операционной деятельности показывают, что с этого же адреса осуществлялись SSH-сессии для модификации конфигураций устройств FortiGate в разных странах.

Цепочка вторжения: от межсетевого экрана к администратору домена

Наиболее подробно документировано в файлах вторжение в газовую компанию. Исходной точкой стало устройство FortiGate-40F в филиале, к которому злоумышленники получили доступ через учетную запись с правами только на чтение. Несмотря на ограниченные права, этой учетной записи оказалось достаточно для извлечения полной резервной конфигурации, которая раскрыла всю сетевую топологию: сети головного офиса и филиала, гостевые и управляющие сегменты, а также настройки SSL VPN со списком всех учётных записей пользователей.

Конфигурация содержала параметры привязки LDAP для аутентификации пользователей VPN в Active Directory, включая адрес контроллера домена и учетную запись для привязки. Пароль, хранившийся в зашифрованном формате ENC от Fortinet, был расшифрован с помощью скриптов, связанных с уязвимостью CVE-2019-6693. Последующий отчёт об оценке уязвимостей, сгенерированный уже в ходе атаки, подтвердил, что украденные учётные данные оказались действительными.

Роль языковых моделей: автоматизация анализа и планирования

Получив валидные учётные данные и карту сети, злоумышленники перешли к внутренней разведке через VPN и автоматизировали дальнейшие действия. Данные сканирования и рекогносцировки обрабатывались через кастомный сервер MCP под названием ARXON. Яркий пример этого процесса - атака на турецкую компанию. В файле задачи для Claude оператор чётко сформулировал цели: определить векторы атаки на недоступные цели, найти места хранения учётных данных на общих ресурсах контроллера домена, идентифицировать сотрудников IT-отдела и построить приоритетный путь к получению прав администратора домена.

В ответ Claude Code, функционируя как автономный агент, сгенерировал отчёт об оценке уязвимостей. Этот документ, датированный 1 февраля 2026 года, был создан во время активного удалённого подключения к инфраструктуре жертвы, о чём свидетельствует указанное время отклика в 400 мс. В отчёте были определены две ключевые внутренние цели: сетевое хранилище QNAP NAS и сервер резервного копирования Veeam, на обоих было отключено подписывание SMB. Были зафиксированы попытки эксплуатации с использованием модулей Metasploit и публичных эксплойтов, а также работа процесса ntlmrelayx.py из набора Impacket для перехвата и переиспользования учетных данных.

ARXON и CHECKER2: кастомная платформа для массовых атак

Анализ файлов показал, что операция была заточена на параллельную работу с тысячами целей. Её основу составляли два собственных инструмента: CHECKER2 и ARXON MCP. CHECKER2, написанный на Go, выступал в роли оркестратора на базе Docker, управляющего параллельным сканированием VPN-подключений и обработкой целей. ARXON, сервер MCP на Python, выполнял двойную функцию: как аналитическая платформа, он передавал данные разведки модели DeepSeek для генерации планов атак и сохранял результаты в растущую базу знаний; как инструментарий, он содержал скрипты для прямой модификации инфраструктуры жертв, включая массовое создание VPN-учетных записей на FortiGate и автоматическую проверку учётных данных администратора домена.

Логи deployment-скрипта показывают передачу архива конфигураций FortiGate, сгруппированных по странам, на отдельный сервер с Kali Linux и запуск автоматического сканирования. Его результаты выявили 2516 потенциальных целей в 106 странах, которые обрабатывались параллельными пакетами.

Эволюция тактики: от открытого инструментария к собственной автоматизации

Сравнение данных за декабрь 2025 и февраль 2026 года демонстрирует быструю эволюцию оператора. За примерно восемь недель группа перешла от использования открытого фреймворка HexStrike к полноценной автоматизированной системе на базе собственных инструментов ARXON и CHECKER2, не имеющих публичного следа. Файл настроек .json из декабрьской утечки, предварительно разрешавший Claude Code автономно выполнять такие инструменты, как Impacket и Metasploit, используя вшитые доменные учётные данные, сменился интеграцией, где модель не только планирует, но и непосредственно участвует в активной фазе эксплуатации во время живого вторжения.

Выводы и рекомендации для защитников

Значимость этой операции заключается не в использовании каких-то уникальных или сложных техник - все инструменты вроде BloodHound, Nuclei или Impacket хорошо известны. Ключевой особенностью стала интеграция больших языковых моделей, которая позволила, вероятно, единственному оператору управлять множеством параллельных вторжений, получая аналитическую поддержку на каждом этапе. Наблюдаемый подход с использованием нескольких моделей для разных задач, вероятно, станет распространённой практикой.

Для специалистов по защите информация инцидента подчёркивает несколько критически важных направлений работы. Во-первых, необходимо уделять первостепенное внимание безопасности периметровых устройств, особенно межсетевых экранов и VPN-шлюзов, своевременно применяя исправления и аудитируя конфигурации. Во-вторых, крайне важны регулярные проверки на наличие несанкционированных учётных записей VPN, неожиданных SSH-доступов и несанкционированных изменений политик. В-третьих, учитывая скорость, которую ИИ придаёт наступательным операциям, защита должна становиться более упреждающей и автоматизированной. Мониторинг сетевой активности должен быть настроен на обнаружение аномалий, характерных для автоматизированной разведки и горизонтального перемещения, а инциденты необходимо отрабатывать со скоростью, сопоставимой со скоростью атакующего.

Индикаторы компрометации

IPv4

- 185.196.11.225

IPv4 Port Combinations

- 212.11.64.250:9999