QR-коды стали неотъемлемой частью повседневной жизни, упрощая оплату, доступ к услугам и получение информации. Однако их повсеместное распространение и привычка пользователей сканировать их без раздумий превратили этот инструмент в мощный вектор для кибератак. Согласно последним данным исследователей Unit 42 из Palo Alto Networks, в среднем ежедневно обнаруживается более 11 000 случаев использования вредоносных QR-кодов. Это свидетельствует о значительной эволюции тактик злоумышленников, которые теперь активно используют три ключевых метода для обхода защитных систем и социальной инженерии: сокращатели URL-адресов для QR-кодов, встроенные ссылки внутри приложений (in-app deep links) и прямые загрузки вредоносных приложений, минуя официальные магазины.

Описание

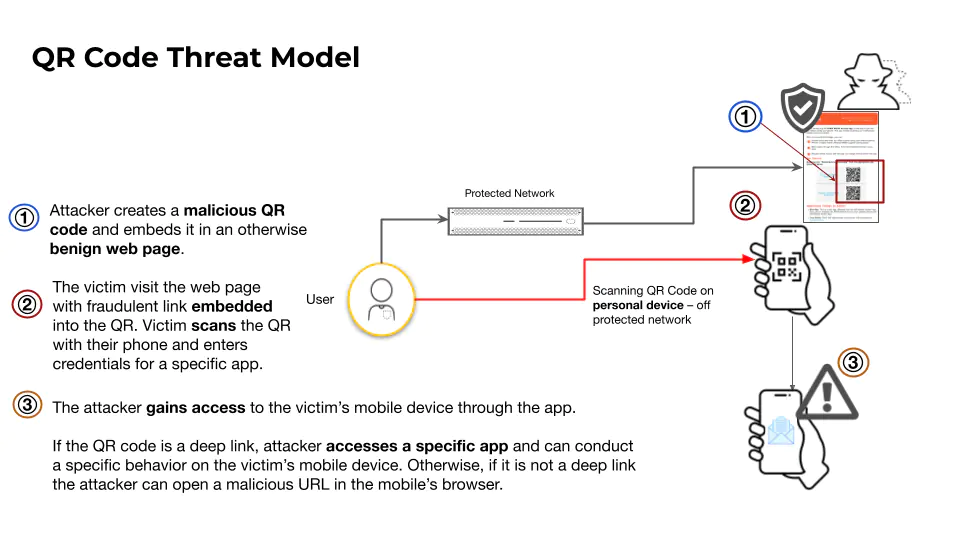

Основная проблема заключается в том, что QR-коды позволяют атаковать личные мобильные устройства пользователей, которые часто имеют менее строгие настройки безопасности по сравнению с корпоративным периметром. В результате злоумышленники могут перенаправить жертву на фишинговые сайты или инициировать вредоносные действия прямо на смартфоне, оставаясь вне поля зрения корпоративных систем защиты. Эта угроза касается не только рядовых пользователей, но и организации, сотрудники которых могут использовать личные устройства для рабочих задач или сканировать коды в общедоступных местах.

Эволюция атак с использованием QR-кодов демонстрирует рост изощренности. Если раньше основным риском было перенаправление на вредоносный веб-сайт, то сейчас атаки стали более комплексными и целенаправленными. Специалисты отмечают устойчивый рост трафика через сервисы-сокращатели для QR-кодов: на 55% с первой половины 2023 года до первой половины 2024 года и еще на 44% за аналогичный период до 2025 года. Наиболее часто в злонамеренных целях используются сервисы qrco[.]de, me-qr[.]com и qrs[.]ly. При этом фишинговые атаки с их применением сильнее всего затрагивают финансовый сектор, на который приходится 29% всех скомпрометированных QR-кодов данного типа, хотя их общая доля в трафике составляет лишь 4.8%. Это указывает на целенаправленный интерес злоумышленников к банковской сфере.

Особую опасность представляют встроенные ссылки внутри приложений, которые составляют около 3% всех проанализированных QR-кодов. Эти специальные гиперссылки позволяют открывать конкретный контент или выполнять действия внутри мобильного приложения, минуя веб-браузер. Для защитных систем это создает серьезную проблему, поскольку активность, генерируемая такими ссылками, часто невидима для стандартных веб-краулеров. Для ее анализа требуется мобильная песочница с установленным целевым приложением. Атакующие активно используют эту возможность, например, для захвата учетных записей в мессенджерах. Так, в ходе исследования обнаружено свыше 35 000 QR-кодов, содержащих глубокие ссылки для Telegram (например, tg[:]//login), которые при сканировании предоставляют злоумышленнику доступ к аккаунту жертвы. По консервативным оценкам, примерно каждая пятая страница, размещающая такую ссылку для входа в Telegram, является вредоносной.

Помимо массовых кампаний, наблюдается тренд на целевые атаки. Например, в контексте российско-украинского конфликта зафиксированы попытки скомпрометировать аккаунты пользователей Signal. Группы, связанные с российскими государственными интересами, использовали QR-коды для неправомерного связывания новых устройств с учетными записями жертв, что позволяло перехватывать историю сообщений и другую конфиденциальную информацию. Подобные атаки требуют от специалистов по безопасности повышенного внимания к нестандартным векторам компрометации.

Третий опасный вектор - использование QR-кодов для прямой загрузки файлов APK (Android Package Kit) с серверов злоумышленников, в обход проверок Google Play и других официальных магазинов приложений. Исследователи выявили 59 000 детектирований страниц, распространяющих таким образом 1 457 уникальных APK-файлов. Часто это приложения для азартных игр или программы, маскирующиеся под оптимизаторы системы. Они запрашивают подозрительно широкий набор разрешений, включая доступ к местоположению, камере, внешнему хранилищу и возможность установки других пакетов, что открывает путь к эксфильтрации данных и финансовому мошенничеству.

В заключение, текущая ситуация с QR-кодами демонстрирует серьезный разрыв между восприятием пользователей и реальными техническими возможностями этой технологии. Большинство людей ожидают, что сканирование кода просто откроет веб-страницу, однако на практике может быть инициирован широкий спектр действий - от автоматического подключения к опасной Wi-Fi-сети до авторизации атакующего в критически важном приложении. Помимо обязательного обучения пользователей основам цифровой гигиены, организациям необходимо внедрять специализированные средства защиты. К ним относятся решения для фильтрации URL-адресов нового поколения, способные анализировать цепочки редиректов, и безопасные браузеры, изолирующие веб-активность. Кроме того, для анализа угроз, связанных с глубокими ссылками, требуются продвинутые системы, способные эмулировать мобильную среду. Только комплексный подход, сочетающий технологические меры и повышение осведомленности, может эффективно противодействовать этой растущей угрозе.

Индикаторы компрометации

Domains

- awawc.icu

- bostonsportsthenandnow.com

- gui.dev-snitch.cloud

- gui.dev-snitch.online

- gui.dev-snitch.site

- gui.dev-snitch.xyz

- gui.snitch-dev.online

- gui.snitch-dev.site

- gui.snitch-dev.xyz

- gui-grafit.online

- gui-snitch.online

- kropyva-group.online

- Olb228hoki.live

- radenspinrtp.cloud

- signal.skyriver.ch

- slotolb228.com

- snitch.open-group.site

- snitch-dev.space

- solulu.vip

- ve1edm.cc

- ve2edm.cc

- weppf.icu

- wswwc.icu

URLs

- http://kccomputech.in/babukh1513273

- http://t.k12.com.cn/k12sns.apk

- http://www.ludashi.com/cms/android/special/download.html

- http://www.sgnl-web.org-status.nl/

- https://20.217.81.20

- https://90999.fdjk34sddsf90999.cc/xincai.apk

- https://azojwdsj.xinchaoshan.com/fusion2023/android/app-u7cp-release.apk

- https://cdnimg.jeayacrai.in.net/qY42h5ei3SBo9ZmvO!/

- https://csdh.wangzhan.mobi

- https://fable.tele-tale.cn

- https://gld45a.cqxqlsz.com/fusion2023/android/app-u7cp-release.apk

- https://gricanjolt.com?r=aHR0cHM6Ly9mOTk5OS5hcHA=1

- https://kzeva2010.sbs/MZApUU1aJ3LSYi86IrAZ

- https://link.members-ms.jp/view/clickCount?cst_id=000000000003690&msg_id=0000000000000000000000833677&deli_date=20251029&redirect_uri=https%3A%2F%2Fliff.line.me%2F2007686667-M9geAqrB%3Fid%3D5%3FROUTE_KBN%3D12&msg_type=1&sec_msg=BtBnJY9kxxWnP%2BQt3ycGtVVhajc%3D&sec_date=zVK0EnCA1F8siaD0nf4Nsq1VRlc%3D&sec_uri=P85jU5m9ynEk1wr9ltPW%2Fh%2BJrxE%3D&sec_type=XWWoEGkCR%2BDRAsxfdW4dQHnr%2FbI%3D

- https://pyreneesakbash.com/m-nagapoker/android.html

- https://qrco.de/bgP6vx

- https://resourcepro.tycheint.com/yicai.apk

- https://signal-qr.org/chatZGtqZmpic2l1NDkzdWpka25zamRucDJ1MDllamtmOThyNGltdmZkZw==/ty62i

- https://wa.me/settings/linked_devices#2@8zRSshgXZVfdYcvUvycaOQJlQBcjUDomiqdxC8uQEowH5TQLr/P+1QbxvrXPV4tKg23mqzQeMpPRp3ofr4mePrur/YN4ztk6fWY=,FaknzsibNU+yi9cvuQKDgI3eBh+KEY2TQHqilwZ+KRs=,Rpz7L5S/72o1Ust4Y6CZ3tC7gf6yQvJdd80IFbZzdiw=,eZyTFPAbZWlFUXjGbrvBCM4ApoYT50kFXQb+/cTMzPw=,1

- https://wa.me/settings/linked_devices#2@vxFKwMU92ToQ60n6gPIw/SLkNcoYVu1XKW+/zMiBEuslO63jfBCCZX/f1mOrkxrAqkp4DaSzq5MX7CcvOJqrNDSJQRLKgXP7K2A=,tZrifOdd4aLBy9nrncQVsa0WqVcYmJnFSs8nEpt3URs=,DfpvHVSe6SmZWxAgVdYXsYz2FsD7DQ3NgmGybCNMHHY=,Ipp5goLgYXXn+7Swuw+pGX77EFECRemAHS5gfOJE7G4=,1

- https://www.dropbox.com/scl/fi/7e8xqrcxgzftrk61omgn0/Presentation.pptx?rlkey=xgk24xllhh4qqv1li2ifd3e3s&st=xvtu5b7y&dl=0