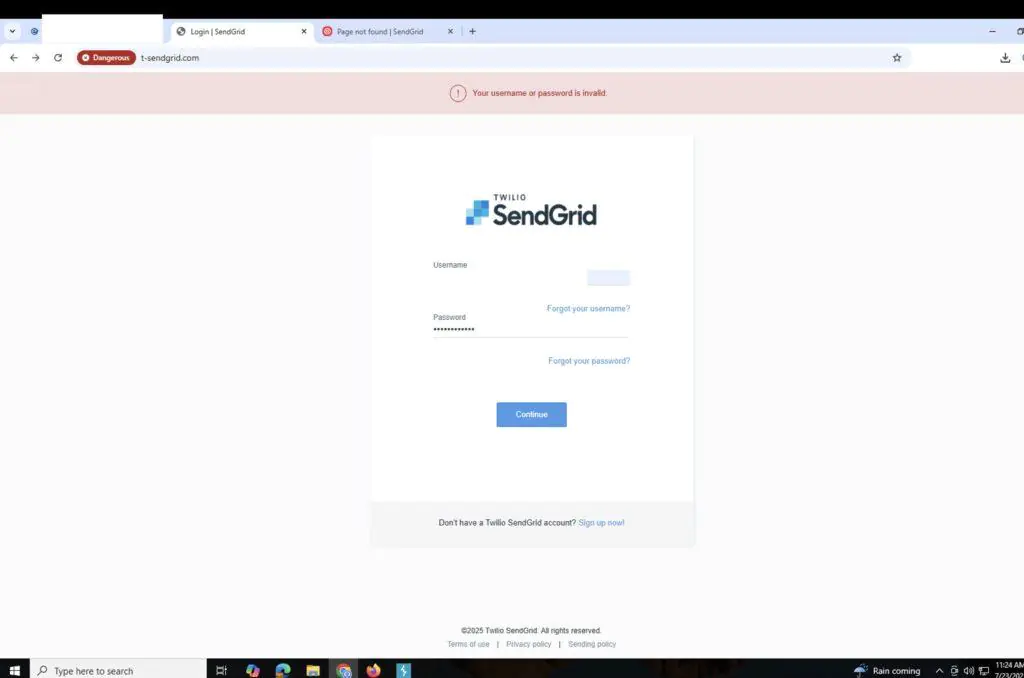

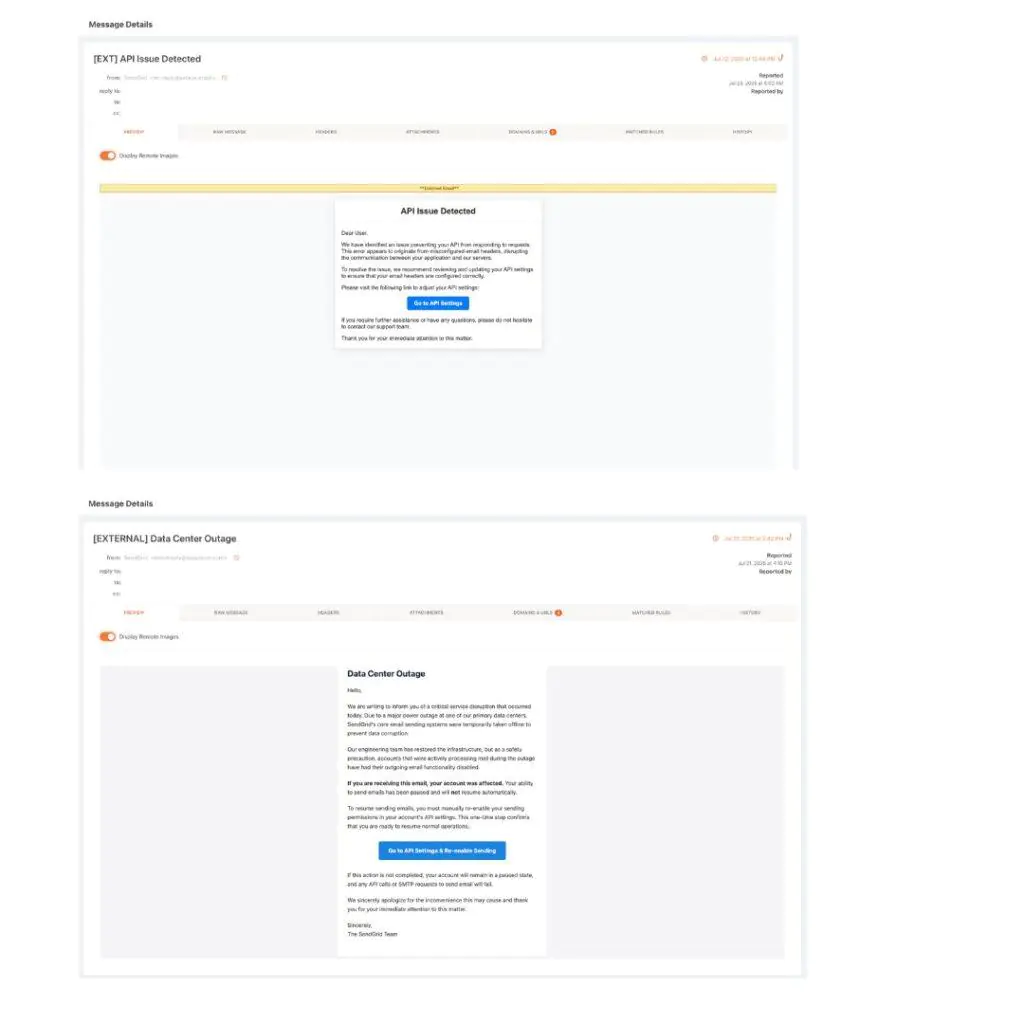

Специалисты KnowBe4 обнаружили активную фишинговую кампанию, действующую с июля 2025 года, в которой злоумышленники используют скомпрометированные аккаунты сервиса SendGrid для атак на других его клиентов. Внимание исследователей привлекли сообщения с технически точными заголовками, такими как «API Errors Impacting Email Delivery» («Ошибки API влияют на доставку почты») и «Webhook Endpoint Unresponsive» («Вебхук не отвечает»). Эти письма направляют получателей на поддельные страницы, якобы предназначенные для настройки параметров сервиса, но на самом деле предназначенные для кражи учетных данных.

Описание

Атака особенно опасна тем, что злоумышленники используют уже украденные логины и пароли для взлома новых аккаунтов SendGrid, что позволяет им расширять свою инфраструктуру и рассылать фишинговые письма с доверенных источников. Это увеличивает вероятность успешного прохождения писем через спам-фильтры, так как отправка осуществляется с авторизованных серверов, имеющих настройки SPF и DKIM.

Кроме того, атакующие тщательно подбирают тематику писем, ориентируясь на техническую аудиторию SendGrid. В сообщениях упоминаются HTTP-ошибки, сбои вебхуков и другие проблемы, знакомые разработчикам и администраторам почтовых сервисов. Это повышает доверие к письмам и увеличивает количество переходов по вредоносным ссылкам.

Автоматизированный характер атаки позволяет злоумышленникам быстро наращивать масштабы кампании. Каждый новый взломанный аккаунт становится отправной точкой для новых атак, что создает эффект снежного кома. В результате под угрозой оказываются не только данные конкретных пользователей, но и репутация сервиса SendGrid как безопасной почтовой платформы.

Эксперты отмечают, что подобные атаки могут привести к массовым утечкам данных, перехвату корпоративной переписки и использованию украденных аккаунтов для рассылки спама или дополнительных фишинговых кампаний. В связи с этим владельцам учетных записей SendGrid рекомендуется проявлять особую бдительность при получении писем с запросами на изменение настроек или ввод учетных данных.

На данный момент нет информации о количестве пострадавших, однако исследователи подчеркивают, что атака продолжает развиваться, а ее механизм позволяет злоумышленникам оставаться незамеченными в течение длительного времени. Аналитики KnowBe4 продолжат мониторинг ситуации и рекомендует компаниям, использующим SendGrid, усилить меры безопасности, включая двухфакторную аутентификацию и регулярную проверку логов активности.

Эта кампания демонстрирует, насколько изощренными становятся методы фишинга, особенно когда злоумышленники используют уязвимости в доверенных сервисах. Эксперты предупреждают, что даже технически подкованные пользователи могут стать жертвами подобных атак, если не будут внимательно проверять все подозрительные сообщения, связанные с их рабочей инфраструктурой.

Индикаторы компрометации

URLs

- device-sendgrid.com/*

- https-sendgrid.com/*

- navigate-sendgrid.com/*

- network-sendgrid.com/*

- sso-sendgrid.com/*

- t-sendgrid.com/*

Subject Pattern

- Your API Response Endpoint is Failing

- Webhook Unresponsive

- Error With Webhook

- API Errors Impacting Email Delivery

- API Issue Detected

- API Endpoint Unresponsive

- Data Center Outage