В сети активизировалась новая фишинговая кампания, рассылающая пользователям поддельные письма с темой «Mail Cloud System Update» («Обновление облачной почтовой системы»). Злоумышленники маскируют атаку под критическое уведомление от провайдера электронной почты, стремясь похитить учетные данные. Эксперты по кибербезопасности предупреждают о необходимости повышенной бдительности.

Описание

Механика обмана

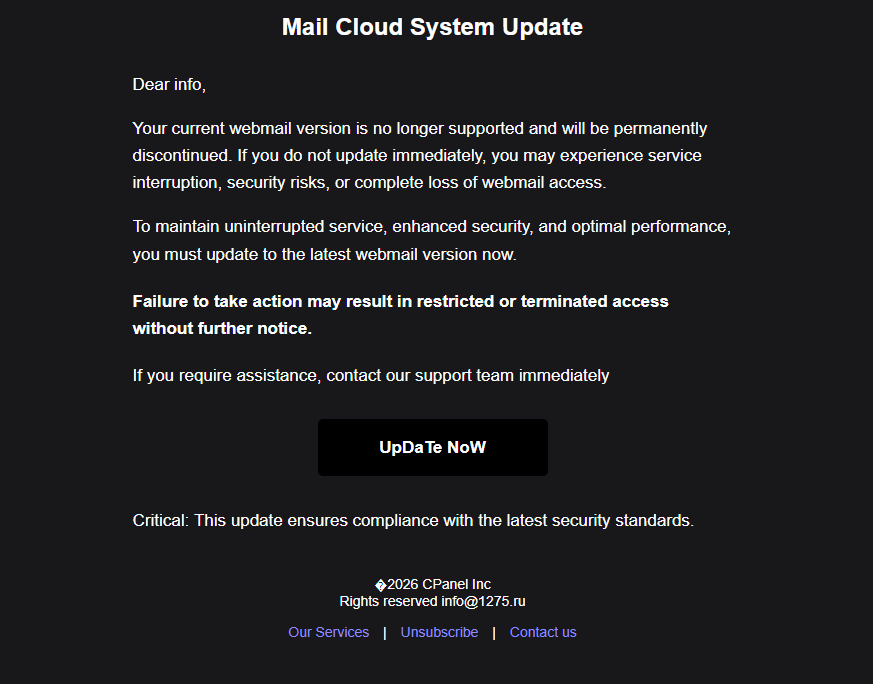

Получатели получают электронные письма, якобы от службы поддержки их почтового сервиса. В сообщении утверждается, что текущая версия веб-интерфейса устарела и будет отключена. В письме содержится предупреждение о возможных перебоях в работе, угрозах безопасности или полной потере доступа к ящику, если не выполнить обновление немедленно. Для этого предлагается нажать на кнопку «UpDaTe NoW».

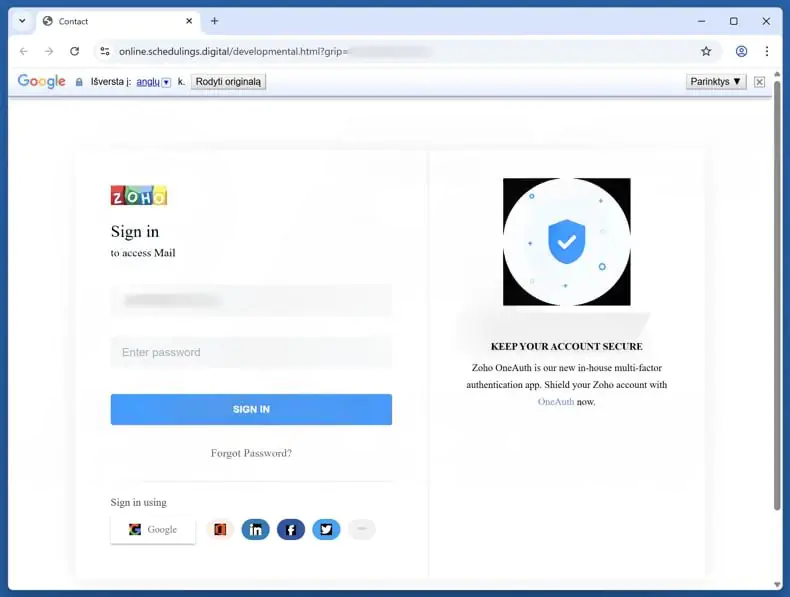

Однако эта ссылка ведет не на официальный сайт, а на фишинговую веб-страницу. Ее дизайн часто тщательно копирует интерфейс популярных почтовых служб, таких как Gmail или Yahoo Mail. Цель - обманом заставить пользователя ввести свои логин и пароль. Введенные данные мгновенно попадают в руки киберпреступников.

Последствия компрометации почты

Завладев учетными данными, злоумышленники получают полный контроль над электронной почтой жертвы. Это открывает широкие возможности для злоупотреблений. Преступники могут искать в переписке конфиденциальную информацию, доступы к другим сервисам или банковским счетам. Кроме того, скомпрометированный аккаунт часто используют для рассылки спама, фишинга или вредоносного ПО контактам жертвы, увеличивая масштаб атаки. Похищенные логины и пароли также нередко продают на теневых форумах.

Как отличить подделку

Специалисты выделяют несколько характерных признаков фишингового письма «Mail Cloud System Update». Во-первых, следует внимательно проверить адрес отправителя. Он часто отличается от официального домена почтовой службы, содержая опечатки или лишние символы. Во-вторых, в таких письмах обычно используется безличное обращение, например, «Уважаемый пользователь», что нехарактерно для легитимных сервисов.

Главный красный флаг - это наличие ссылки, требующей срочных действий. Прежде чем кликать, необходимо навести курсор на кнопку или гиперссылку, чтобы увидеть реальный URL-адрес в строке состояния браузера. В данном случае ссылка может вести на подозрительные домены, такие как "online.schedulings[.]digital". Также стоит насторожиться из-за грамматических ошибок, излишне эмоционального тона и угроз немедленной блокировки.

Что делать, если вы столкнулись с такой атакой

Если вы получили подобное письмо, его нужно просто удалить, не взаимодействуя с содержимым. Ни в коем случае не переходите по ссылкам и не открывайте вложенные файлы. В случае, если вы случайно ввели свои данные на фишинговой странице, необходимо как можно быстрее сменить пароль к почтовому ящику и включить двухфакторную аутентификацию. Если один пароль использовался на других сайтах, его также нужно обновить.

Для защиты компьютера рекомендуется регулярно проводить сканирование с помощью проверенного антивирусного ПО. Важно поддерживать операционную систему и браузеры в актуальном состоянии, так как обновления часто содержат исправления уязвимостей. Подобные фишинговые схемы, такие как «Storage Usage Alert» или «Zoho Mail Upgrade», постоянно эволюционируют, поэтому базовые правила цифровой гигиены остаются главным инструментом защиты.

Индикаторы компрометации

Domains

- online.schedulings.digital

URLs

- https://online.schedulings.digital/developmental.html?grip=<email>

Emails

- indianatel34@avintangepple.org