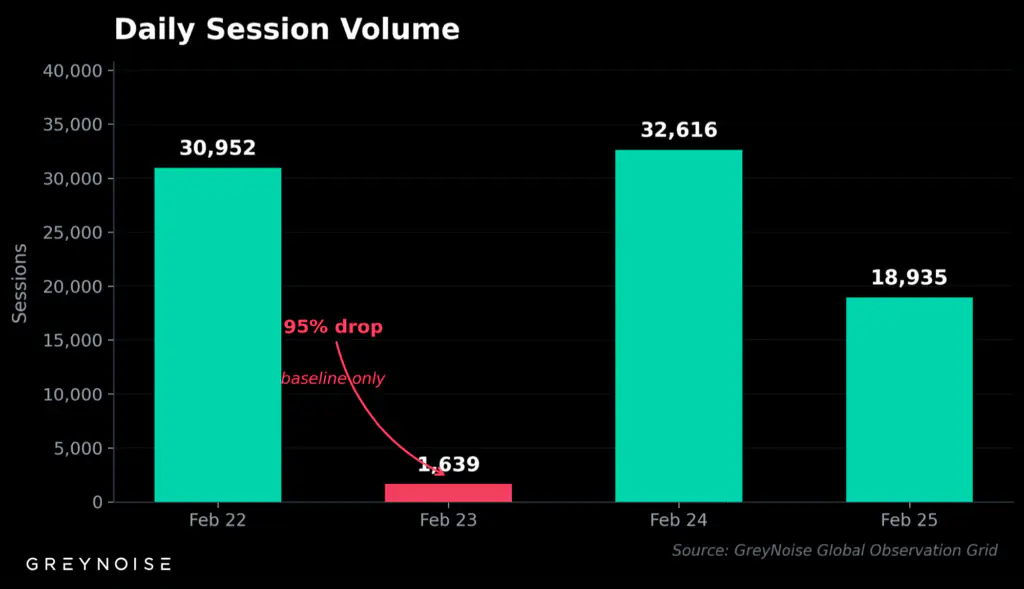

В период с 22 по 25 февраля 2026 года специалисты компании GreyNoise зафиксировали масштабную кампанию по сканированию межсетевых экранов SonicWall. За четыре дня было зарегистрировано более 84 тысяч сессий, нацеленных на устройства под управлением операционной системы SonicOS, с более чем 4300 уникальных IP-адресов. Ключевой особенностью атаки стала её разведывательная природа: 92% запросов проверяли наличие на устройствах включенной службы SSL VPN, создавая базу для будущих атак на учётные данные и эксплуатации уязвимостей. При этом непосредственные попытки эксплуатации известных уязвимостей (CVE) были единичны, что подтверждает целенаправленное картирование инфраструктуры перед реальным вторжением.

Описание

Значительный объём трафика, согласно отчёту GreyNoise, был обеспечен за счёт коммерческой прокси-сети ByteZero, которая обеспечила 32% всех сессий, ротируя более 4000 выходных IP-адресов в ходе двух коротких, но интенсивных всплесков активности. Такой подход позволяет злоумышленникам эффективно обходить ограничения по частоте запросов (rate limiting), оставаясь незаметными для базовых систем защиты. Активность координировалась тремя операционно независимыми кластерами инфраструктуры, что указывает на высокий уровень организации кампании.

Данное событие критически важно для организаций, использующих продукты SonicWall, поскольку SSL VPN-шлюзы этой компании давно стали одним из основных векторов первоначального доступа для операторов программ-вымогателей. В частности, группировка Akira неоднократно демонстрировала возможность перехода от скомпрометированных учётных данных VPN к полному шифрованию инфраструктуры жертвы менее чем за четыре часа. По оценкам экспертов, с марта 2023 года только Akira принесла преступникам сотни миллионов долларов выкупа, а SonicWall VPN стал ключевой точкой входа для этой и других группировок, таких как Fog.

Угроза усугубляется масштабом проблемы: в открытом доступе в интернете находятся свыше 430 тысяч устройств SonicWall, причём десятки тысяч из них работают с уязвимым или неподдерживаемым firmware (программным обеспечением). Пять из семи критических уязвимостей SonicOS, связанных с данным вектором атаки, включены в каталог активно эксплуатируемых уязвимостей CISA (KEV), а для четырёх из них задокументировано использование в ransomware-атаках. Наиболее серьёзной на данный момент является CVE-2024-53704 с рейтингом CVSS 9.8, представляющая собой обход аутентификации в устройствах SonicOS и NSv. Эта уязвимость активно эксплуатируется в реальных атаках.

Анализ инфраструктуры злоумышленников выявил четыре основных кластера. Первый, базирующийся в Нидерландах и размещённый в украинском автономной системе (AS), отвечал за примерно четверть всех сессий и параллельно сканировал устройства Cisco ASA, что указывает на широкую операцию по картированию VPN различных вендоров. Второй кластер, как уже отмечалось, использовал коммерческие прокси. Третий представлял собой так называемый «мега-сканер» - один-единственный IP-адрес, сгенерировавший почти 19 тысяч сессий, используя более 20 портов назначения и 26 различных user agent (идентификаторов браузера) для сокрытия своей деятельности. Четвёртый кластер отличался низкой, но постоянной активностью, непрерывно тестируя учётные данные через легитимную конечную точку (endpoint) клиента NetExtender.

Практически 70% всех сессий кампании имели характерный HTTP-отпечаток (fingerprint): запросы по протоколу HTTP/1.0 с user agent современного браузера Chrome на Linux. Поскольку настоящий Chrome не использует устаревший HTTP/1.0, такая комбинация является высоконадёжным индикатором автоматизированного сканирования. Этот же отпечаток наблюдался в более ранней кампании декабря 2025 года, которая нацеливалась на VPN-решения как Palo Alto Networks, так и SonicWall и предшествовала волне атак с подбором учётных данных.

Для специалистов по безопасности текущая активность служит чётким сигналом к действию. Картирование инфраструктуры - это подготовительная фаза, за которой с высокой вероятностью последует фаза активной эксплуатации. Организациям необходимо срочно принять меры по снижению рисков. В первую очередь следует ограничить доступ к административным интерфейсам управления только доверенными IP-адресами и в обязательном порядке внедрить многофакторную аутентификацию (MFA) для всех пользователей SSL VPN, что нейтрализует угрозу подбора учётных данных. Критически важно установить все доступные обновления безопасности, особенно патчи для CVE-2024-53704 и других уязвимостей из каталога CISA KEV. Устройства, работающие на неподдерживаемых версиях прошивок, в частности серии SRA, рекомендуется немедленно вывести из эксплуатации, так как для них отсутствуют исправления. Мониторинг сетевого трафика на предмет аномальных запросов к API SonicOS, особенно с описанным отпечатком, позволит своевременно обнаруживать новые попытки сканирования.

Индикаторы компрометации

CIDR

- 154.208.64.0/21

- 185.156.73.0/24

- 185.177.72.0/24

- 204.76.203.0/24

- 88.210.63.0/24