В мире информационной безопасности появление нового инструмента с открытым исходным кодом всегда привлекает двоякое внимание: со стороны исследователей защиты и самих злоумышленников. Особую тревогу вызывают проекты, которые, позиционируясь как средства тестирования на проникновение, демонстрируют признаки связи с государственными программами и быстро набирают оперативную популярность. Именно такой случай анализируют специалисты Team Cymru, обратившие внимание на платформу CyberStrikeAI и её создателя, скрывающегося под псевдонимом Ed1s0nZ. Этот инцидент важен не только для специалистов по безопасности, но и для бизнеса по всему миру, поскольку он сигнализирует о новой волне доступных, усиленных искусственным интеллектом (ИИ) инструментов, которые могут снизить порог входа в проведение сложных атак.

Описание

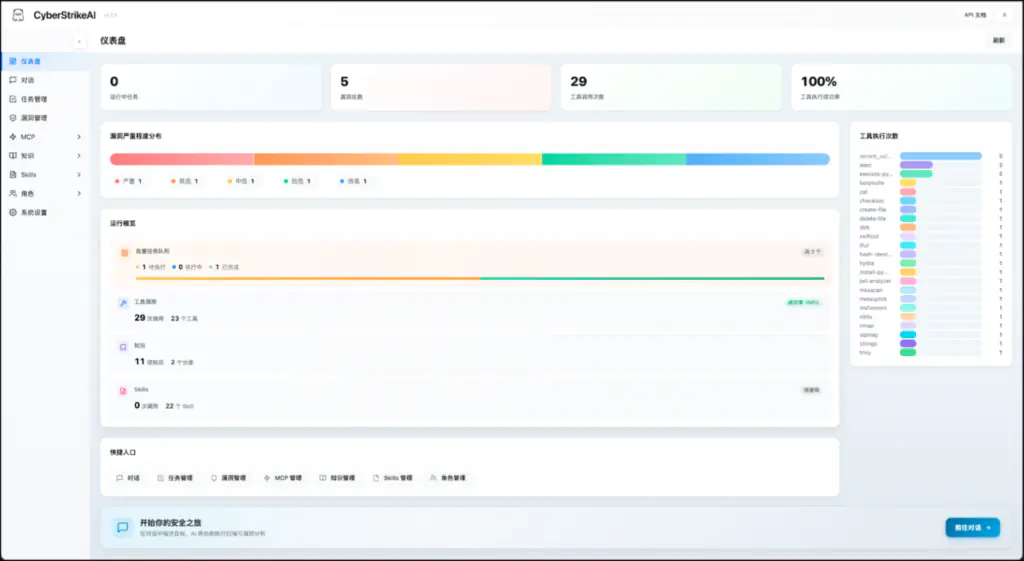

Согласно описанию на GitHub, CyberStrikeAI представляет собой «платформу для тестирования безопасности, созданную на основе ИИ и написанную на Go». Разработчик заявляет об интеграции более 100 инструментов безопасности, интеллектуальном механизме оркестрации, тестировании на основе ролей и системе специализированных навыков. Проще говоря, это инструмент, призванный автоматизировать и упростить процесс киберразведки и поиска уязвимостей, что в руках злоумышленников превращает его в мощное оружие. Изначально на платформу обратили внимание после публикации аналитиков Amazon, которые обнаружили инфраструктуру, связанную с угрозой, использующей ИИ. Предоставленный Amazon IP-адрес, как показал анализ Team Cymru, действительно содержал баннер службы CyberStrikeAI. Последующий анализ сетевого трафика (NetFlow) с этого адреса выявил целевые подключения к устройствам Fortinet FortiGate, что указывает на его использование для разведки или атаки на периферийные сетевые устройства.

Однако ключевой интерес представляет не сам инструмент, а личность его создателя и контекст его деятельности. Исследование профиля Ed1s0nZ на GitHub выявляет ряд тревожных деталей. Помимо CyberStrikeAI, разработчик поддерживает репозитории с инструментами для скрытого маркирования документов (watermark-tool) и, что более важно, для автоматического поиска уязвимостей повышения привилегий с использованием ИИ - PrivHunterAI и InfiltrateX. Это демонстрирует глубокий интерес к методикам скрытного проникновения и закрепления в системе. Более существенны связи разработчика с организациями, ассоциирующимися с китайскими государственными структурами. В декабре 2025 года Ed1s0nZ разместил CyberStrikeAI в проекте Starlink компании Knownsec 404. Согласно открытым источникам, включая отчёт DomainTools, Knownsec известна выполнением работ для Министерства государственной безопасности (МГБ) Китая и Народно-освободительной армии (НОАК).

Кроме того, в начале января 2026 года в профиле разработчика фигурировала запись о получении награды «CNNVD 2024 Vulnerability Reward Program». CNNVD - это Национальная база данных уязвимостей Китая, управляемая подведомственной МГБ структурой. Как отмечают многие независимые исследователи, подобные программы поощрения за обнаружение уязвимостей могут служить каналом для сбора информации об уязвимостях нулевого дня до их публичного раскрытия. Примечательно, что вскоре после начала расследования Team Cymru упоминание о CNNVD было удалено из профиля Ed1s0nZ, что может указывать на попытку скрыть эти связи по мере роста внимания к инструменту.

Динамика развёртывания CyberStrikeAI также вызывает вопросы. Хотя репозиторий был создан в ноябре 2025 года, активное использование началось лишь в конце января 2026-го. За период с 20 января по 26 февраля аналитики Team Cymru зафиксировали 21 уникальный IP-адрес, на котором работала платформа, что свидетельствует о резком скачке её оперативного применения. География размещения серверов - преимущественно Китай, Сингапур и Гонконг - коррелирует с языковым и, возможно, оперативным происхождением инструмента. Эта активность указывает на то, что CyberStrikeAI переходит из стадии концепта в руки реальных пользователей, которые, судя по всему, начинают применять его в целевых операциях.

Таким образом, ситуация с CyberStrikeAI является показательным примером современного тренда, когда передовые технологии, включая ИИ, становятся доступными для широкого круга акторов, в том числе потенциально связанных с государственными программами. Сочетание открытого исходного кода, модульной архитектуры и автоматизации создаёт серьёзные риски, упрощая проведение сложных атак, таких как разведка и эксплуатация уязвимостей в сетевом оборудовании. Для специалистов по защите это означает необходимость усилить мониторинг исходящего и входящего трафика, особенно на периферийных устройствах вроде межсетевых экранов, а также тщательно анализировать любую подозрительную активность, связанную с инструментами тестирования на проникновение. Крайне важно отслеживать не только известные вредоносные образцы, но и легитимные на первый взгляд инструменты, которые могут быть использованы в злонамеренных целях, особенно если их разработка и распространение имеют непрозрачный политический контекст.

Индикаторы компрометации

IPv4

- 103.164.81.110

- 106.52.47.65

- 115.120.233.95

- 117.72.103.145

- 118.25.186.119

- 142.171.160.137

- 144.31.224.253

- 146.190.195.154

- 146.190.82.132

- 154.219.114.92

- 212.11.64.250

- 38.38.250.182

- 43.106.25.225

- 43.167.237.212

- 47.101.186.156

- 47.95.33.207

- 60.204.227.64

- 62.234.61.215

- 64.176.48.93

- 81.70.144.252

IPv6

- 2400:d321:2308:1461::1