Новое исследование выявило масштабную кампанию смшинга (SMS-фишинга), которая с апреля 2024 года нацелена на жителей США и других стран. Группа хакеров, известная как Smishing Triad, рассылает мошеннические уведомления о нарушении правил дорожного движения и проблемах с доставкой посылок, используя все более изощренные методы социальной инженерии.

Описание

Кампания отличается беспрецедентным размахом и сложностью инфраструктуры. Злоумышленники имитируют международные услуги в критически важных секторах, включая банковские услуги, криптовалютные платформы, электронную коммерцию, здравоохранение, правоохранительные органы и социальные медиа. Децентрализованный характер атаки, отсутствие единой точки контроля и использование тысяч доменов еженедельно значительно затрудняют обнаружение угрозы.

Согласно данным аналитиков, с начала 2024 года было идентифицировано более 194 000 вредоносных доменов, связанных с этой операцией. Хотя домены регистрируются через гонконгский регистратор Dominet (HK) Limited и используют китайские серверы имен, основная атакующая инфраструктура размещена на популярных облачных сервисах США.

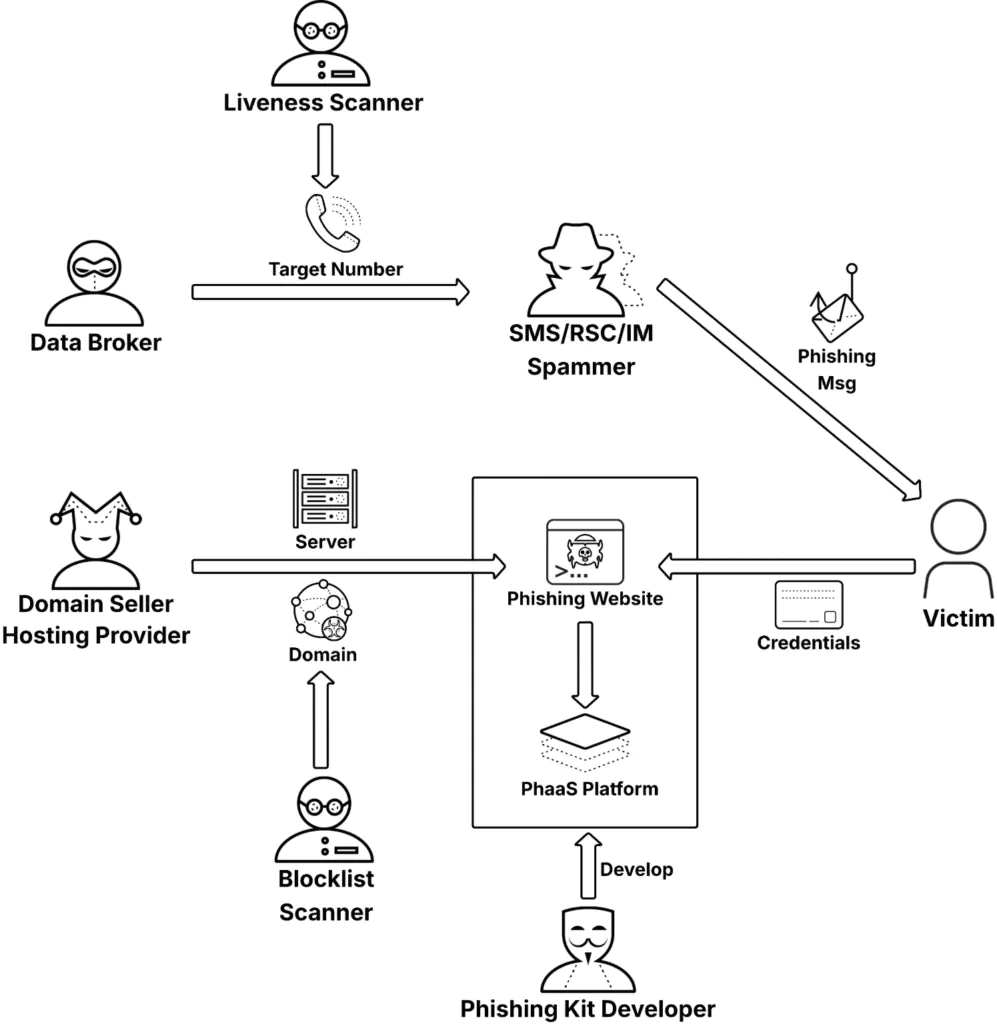

Смшинг-сообщения создают у жертв ощущение срочности, побуждая к немедленным действиям. Реалистичные фишинговые страницы предназначены для сбора конфиденциальной информации: идентификационных номеров, домашних адресов, платежных реквизитов и учетных данных для входа. Масштабы кампании, сложность инфраструктуры и качество фишинговых страниц указывают на то, что за этим стоит крупная операция Phishing-as-a-Service (PhaaS) - фишинг-как-услуга.

Технический анализ показывает постоянную эволюцию тактик злоумышленников. Изначально атакующие использовали функцию email-to-SMS, но теперь перешли к отправке сообщений с телефонных номеров, преимущественно с международным кодом Филиппин (+63) и США (+1). Для отслеживания кампании исследователи разработали многогранную систему анализа, объединяющую данные WHOIS, пассивного DNS, визуальную кластеризацию скриншотов и графовый анализ инфраструктуры.

Исследование выявило специализацию участников экосистемы PhaaS. В верхнем звене цепочки находятся брокеры данных, продающие целевые номера телефонов, и продавцы доменов, регистрирующие одноразовые домены. В среднем звене разработчики фишинговых наборов создают веб-сайты и поддерживают платформы PhaaS с дашбордами (панелями управления) для сбора и управления похищенными учетными данными. В нижнем звене спамеры осуществляют массовую рассылку фишинговых сообщений через SMS, RCS и мессенджеры.

Анализ доменов показал, что 71,3% из них активны менее недели, а 82,6% - не более двух недель. Менее 6% доменов остаются активными спустя три месяца после регистрации. Такая быстрая смена ресурсов демонстрирует стратегию постоянного обновления доменов для уклонения от обнаружения.

Наиболее часто имитируемой службой стала USPS (Почтовая служба США) с 28 045 полными доменными именами. Категория услуг по оплате дорожных сборов стала самой популярной для фишинга с почти 90 000 специализированных доменных имен. Геолокация IP-адресов показала, что более половины DNS-запросов приходятся на домены, расположенные в США, за которыми следуют Китай (21%) и Сингапур (19%).

Эксперты рекомендуют проявлять особую бдительность при получении непрошенных сообщений от неизвестных отправителей. Любые требования о срочных действиях следует проверять через официальные веб-сайты или приложения поставщиков услуг, не переходя по ссылкам и не звоня по номерам телефонов из подозрительных сообщений. Борьба с такой сложной и быстро развивающейся угрозой требует комплексного подхода к безопасности и повышения осведомленности пользователей.

Индикаторы компрометации

Domains

- anpost.com-pay.online

- anpost.id-39732.info

- canpost.id-89b98.com

- dhl.de-yiore.store

- e-zpass.com-emea.top

- e-zpass.com-etcha.win

- e-zpass.com-etcoz.win

- e-zpass.com-statementzz.world

- e-zpass.com-tollbiler.icu

- ezpass.org-pvwh.xin

- e-zpass.org-qac.xin

- e-zpass.org-yga.xin

- ezpassnj.gov-mhmt.xin

- e-zpassny.com-kien.top

- e-zpassny.com-pvbfd.win

- e-zpassny.com-xxai.vip

- e-zpassny.gov-hzwy.live

- e-zpassny.gov-tosz.live

- flde-lity.com-jw.icu

- flde-lity.com-lg.icu

- icloud.com-remove-device.top

- irs.gov-addpayment.info

- irs.gov-mo.net

- irs.gov-tax.cfd

- irs.org.gov-tax.icu

- israeipost.co-ykk.vip

- kveesh6.il-363.com

- michigan.gov-etczhh.cc

- michigan.gov-imky.win

- pikepass.com-chargedae.world

- sunpass.com-hbg.vip

- usps.com-hzasr.bid

- usps.com-isjjz.top

- usps.com-posewxts.top

- utah.gov-etcfr.win