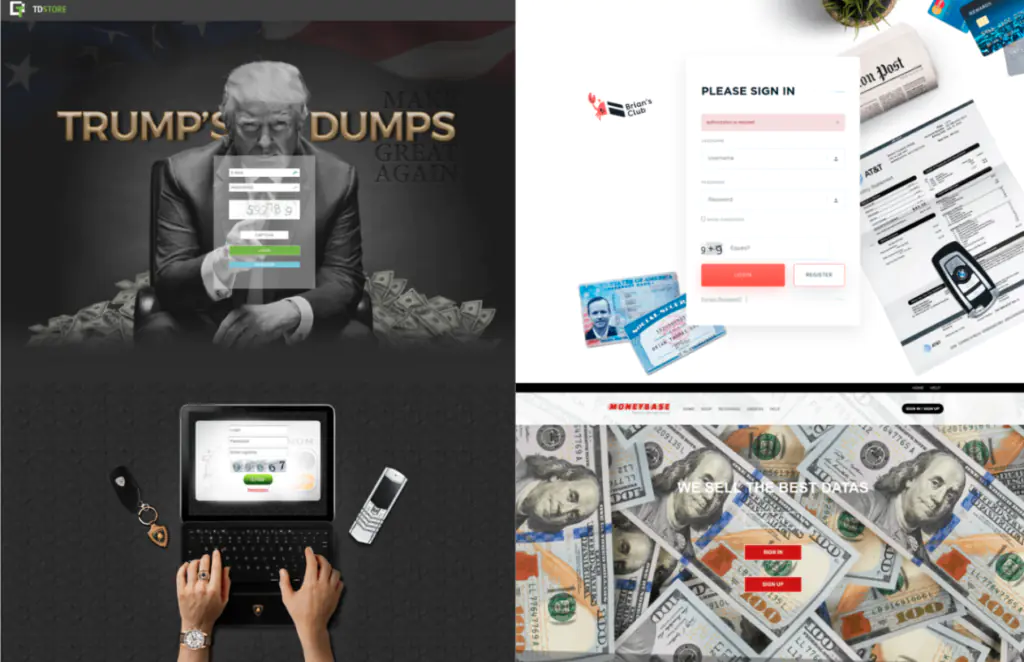

Специалисты компании Team Cymru в период с июля по декабрь 2025 года провели масштабный анализ инфраструктуры, используемой для кардинга - торговли похищенными данными платежных карт. Исследование, основанное на техническом фингерпринтинге, выявило сеть из 28 уникальных IP-адресов и 85 доменов, на которых размещаются кардинг-маркеты и форумы. Эти данные представляют значительный интерес для финансовых институтов, правоохранительных органов и центров противодействия мошенничеству, стремящихся проактивно противостоять подобным кампаниям.

Описание

Возможности Team Cymru по отслеживанию инфраструктуры помогают мировому сообществу защитников идентифицировать IP-адреса, связанные с кардингом, до того, как они будут полностью скрыты. Используя сканирование всего интернета, аналитики киберпреступности могут обнаруживать серверы в момент их создания или модификации. Полученные таким образом IP-адреса служат критически важными доказательствами для судебных повесток, удаления ресурсов и сбора улик. Кроме того, с помощью анализа NetFlow исследователи могут выявлять связанную инфраструктуру, напрямую привязанную к адресам, используемым для кардинга.

Основные выводы исследования показывают, что идентифицированные IP-адреса использовались для размещения входных страниц маркетов и форумов. При этом многие автономные системы (ASN), на которых базировалась эта инфраструктура, принадлежали офшорным провайдерам. Наиболее распространенными доменами верхнего уровня (TLD) среди кардинг-ресурсов оказались .su, .cc и .ru. Эти домены предлагают сочетание юрисдикционной защиты и отсутствия строгого контроля. Например, домен .su, оставшийся от Советского Союза, исторически имеет очень либеральную политику регистрации. Домен .cc, вероятно, популярен из-за низкой стоимости и ассоциаций с "credit card", а ресурсы на .ru практически недосягаемы для западных судебных решений, если их серверы физически расположены в России.

Чтобы понять масштаб явления, полезно рассматривать кардинг как сложную многоэтапную "цепочку поставок". В ней преступники специализируются на краже данных, их продаже или обналичивании. Похищенная информация редко используется вором напрямую. Вместо этого она продается на специализированных маркетах и форумах. Стоимость одной карты может варьироваться от 5 до 150 долларов в зависимости от кредитного лимита, свежести данных, страны происхождения и наличия полной идентификационной информации. Данные карт собираются на практически каждом этапе транзакции. Группы типа Magecart внедряют вредоносный JavaScript на скомпрометированные страницы онлайн-оплаты. Фишинговые кампании обманом выманивают данные у пользователей. Крупномасштабные утечки происходят при взломах баз данных ритейлеров или финансовых организаций. В физическом мире преступники устанавливают скиммеры и скрытые камеры на банкоматах или платежных терминалах.

Методология исследования Team Cymru была сосредоточена на анализе интернет-телеметрии и метаданных. Процесс включал регулярное сканирование портов 80 и 443 для поиска специфических ключевых слов, таких как "CVV" или "Carding", в заголовках HTTP/HTTPS. Этот анализ дополнялся индексацией сертификатов X509 и изучением их атрибутов, что позволяло кластеризовать связанную инфраструктуру. Главное преимущество такого подхода - возможность идентифицировать исходные серверы до того, как они будут скрыты за CDN (Content Delivery Network), такими как Cloudflare. Важно отметить, что киберпреступники также используют методы клонирования сайтов, чтобы фишинговым путем похищать учетные данные у других злоумышленников. Следовательно, не каждый обнаруженный IP-адрес обязательно является операционным кардинг-ресурсом.

Исследование подчеркивает разницу между кардинг-маркетом и кардинг-форумом. Маркет - это в первую очередь транзакционная платформа, интернет-магазин для похищенных финансовых данных, часто называемый в подполье "шопом". Форум же служит дискуссионной площадкой, где угрозовые акторы обмениваются intelligence, методами работы и строят репутацию. Анализ предпочитаемых кардерами хостинг-провайдеров показал, что многие из них, например Privex, позиционируют себя как "ориентированные на приватность" и предлагают VPS без строгой идентификации клиента. Такие сервисы редко используются для одной цели и зачастую одновременно hostят разнообразные вредоносные кампании.

Борьба с подпольной экономикой зависит от глубокого понимания ее технических основ. Непрерывное расследование киберпреступной инфраструктуры с помощью инструментов вроде Team Cymru Scout позволяет клиентам проактивно выявлять кардинг-маркеты и их скрытые серверы. Анализ NetFlow помогает раскрыть связанную инфраструктуру, что позволяет установить связь между признаками мошеннических транзакций и более широкими преступными сетями. Эта методология превращает сетевую разведку в проактивный инструмент для срыва преступных операций и повышения издержек для угрозовых акторов по всему миру.

Индикаторы компрометации

Open Ports Banner Hash

- 222d7ce22a5623c52ddb34edfa89d5fafb58bc3a

- 2814dfe95d0db67dded7993656e5c348be0b698e

- 306fb5c433fb6d8a3cfb2682a6c97c5caefece13

- 414d89c6165c9321f073e1872525c2c9dd11f56d

- 4ddb778eb8cae951c674cdca38c1951078743009

- 519d8dcc491c794f6d6b3c7aaca4cf5c0dbf1319

- 52b51f30a61d66a00e825a6a351d521d910429cd

- 546c3d522c939a1f6ff38300eb82c0111130d1c7

- 557a61eaf0a978e0546ad66a7308aab09465156e

- 5c180d7ee7049d85e567cd6400c62e0ce6629306

- 661a5c6a1638b83c25f49cda99f2f809043d83bd

- 75e35902080e3030b88e4fc8f0c8023deaeed97a

- 7ae9e4fa48d05f7850f147e2c371fcac47b70889

- 880ba96eb15fd0dbe56f7e6cf777ce8afd665567

- bb6a55ae8aa6ad73f1e5c70c5b533a15562ed454

- c4ce8db9c180f2a4e7261e477439b96f458691d4

- ccdf2f73e80b0d45b089789b82901c8a81120194

- d288cc42b2eec356e4eaef941b4987641d6456ac

- d3501d9dbf31b4611ee56594840f9d02bd81b18f

- d7a32dee1077ae97481009512a903c5e41c5306b

- deccc5aa3fc147adadaa4b34a93c76bcbe2574f2

- f1e3c64bfdf7f38837f891a4583543cdef305080

- f72326d36842da941efb3b07450833b86d3eab0d

- fd1ec39e084966961b23fff7ae12fecd95f05ea6

- fe41569db860e4dc9808b7b2097a8b7e8bac436b