За последние месяцы специалисты по кибербезопасности наблюдают рост изощренных кампаний мошенничества с криптовалютными инвестициями, которые объединяют две ранее самостоятельные модели: вредоносную рекламу (malvertising) и так называемый «откорм свиней» (pig butchering). Исследование выявило тысячи доменов и активную эксплуатацию доверия пользователей через мессенджеры с помощью, предположительно, автоматизированных чат-ботов с элементами искусственного интеллекта. Основной удар пока приходится на страны Азии, в частности Японию, однако модель демонстрирует явные признаки глобализации.

Описание

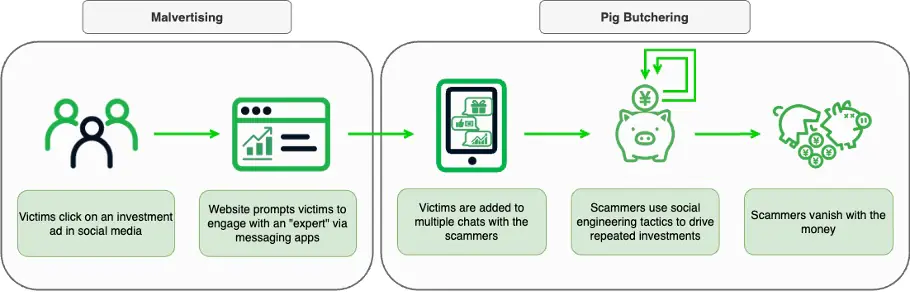

Традиционно эти схемы работали по разным сценариям. Вредоносная реклама, размещаемая в соцсетях или поисковых системах, быстро перенаправляла жертву на фальшивую инвестиционную платформу для разового хищения средств. «Откорм свиней» (pig butchering) - это длительная социальная инженерия, где злоумышленник через личное общение в мессенджерах постепенно входит в доверие и выманивает все большие суммы. Новая гибридная модель взяла лучшее от обеих: масштаб и скорость привлечения жертв от вредоносной рекламы и психологическую глубину манипуляции от Откорма свиней.

Инциденты начали раскрываться после анализа подозрительного всплеска DNS-запросов к определенным доменам из Японии. Углубленное расследование позволило выявить более 23 000 доменов, связанных с этой экосистемой мошенничества. Значительная часть из них была зарегистрирована с помощью алгоритмов генерации доменных имен (RDGA), что позволяет злоумышленникам быстро создавать и ротировать огромные массивы ресурсов в ответ на блокировки. Некоторые домены используют словарные базы для создания подражающих брендам названий (например, "googlenames[.]top" или "youtubefind[.]com"), чтобы вызвать ложное чувство безопасности.

Рекламные объявления в социальных сетях, преимущественно на платформах Meta* (Facebook*, Instagram*), используют образы известных финансовых экспертов и блогеров, таких как японские комментаторы Такааки Мицухаси или Хирото Киритани. Они обещают бесплатные консультации, доступ к «секретным» AI-алгоритмам для инвестиций или баснословную доходность. Вместо прямого перехода на фейковую биржу, реклама ведет на сайт-«приманку». Эти сайты, созданные, судя по всему, на едином каркасе или с помощью готового набора (кита), выполняют роль воронки. Их задача - не украсть данные сразу, а мягко подтолкнуть пользователя к переходу в легитимный мессенджер (LINE, WhatsApp, KakaoTalk) по официальной ссылке или через QR-код. Это ключевой психологический прием: жертва совершает каждый следующий шаг добровольно, что снижает ее бдительность.

Именно в мессенджерах разворачивается основное действие. Как показало включенное наблюдение исследователей, после подключения пользователь попадает в череду чатов: сначала один-на-один с «экспертом», затем с его «ассистентом», а после - в групповой чат «обучающего курса» с другими «студентами». Общение ведется круглосуточно, без пауз, с молниеносными ответами и заготовленными вопросами о рынке. Участникам предлагают поделиться скриншотами «торговли», начисляют баллы за активность, которые якобы можно обменять на ценные призы, и постоянно подогревают историями об успехах «коллег». Все это - явные признаки работы автоматизированных чат-ботов, вероятно, с элементами генеративного ИИ, а не живых людей.

Финальная стадия аферы, восстановленная по свидетельствам пострадавших в Японии, классична. После этапа «обучения» на демо-счетах или мелких реальных сделках жертву убеждают вложить крупную сумму напрямую «для получения сверхприбыли». Мошенники показывают фальшивые графики роста капитала, поощряя новые взносы. Когда лимит доверия или финансовые возможности жертвы исчерпаны, следует кульминация: объявляется о «закрытии сервиса», и для «вывода накопленной прибыли» требуется уплатить крупный «разблокирующий сбор». После этой оплаты связь обрывается, а все вложенные средства исчезают.

Последствия таких атак уже весьма ощутимы. По данным японских СМИ, ущерб для отдельных жертв может достигать 10 миллионов иен (около 63 000 долларов США). При этом масштаб угрозы растет. Изначально сфокусированные на Японии и Южной Корее, кампании теперь активно targeting-ят аудиторию, говорящую на английском, немецком и испанском языках. Использование единого технологического стека (инфраструктура, шаблоны сайтов, боты) указывает на возможную модель «мошенничество-как-услуга» (scam-as-a-service), что резко снижает порог входа для преступников и повышает глобальную масштабируемость.

С практической точки зрения, защита от подобных гибридных угроз требует комплексного подхода. Пользователям следует критически оценивать любую инвестиционную рекламу в соцсетях, особенно с заявлениями о гарантированной доходности. Необходимо проверять официальные каналы публичных лиц, чьи образы используются в рекламе - часто они размещают предупреждения о мошенничестве. Важно помнить, что легитимные финансовые советники не ведут набор клиентов через рекламу в Instagram* и не переводят общение исключительно в групповые чаты мессенджеров. Со стороны компаний-рекламодателей и платформ требуется усиление модерации и более оперативное реагирование на жалобы о мошеннических объявлениях. Борьба с такой высокоавтоматизированной и психологически выверенной угрозой - это вызов, который требует повышения цифровой грамотности не меньше, чем совершенствования технических средств защиты.

* Компания Meta и её продукты (включая Instagram, Facebook, Threads) признаны экстремистскими, их деятельность запрещена на территории РФ.

Индикаторы компрометации

Domains

- 7973268.top

- 8jz2x.icu

- aopmbxeqax.click

- btedsrr.icu

- fgynfgi.buzz

- fhysgth.sbs

- ghmfg.sbs

- gnlaoprs.click

- googlenames.top

- hrdfsetsdf.sbs

- koaliuehudrt.sbs

- kpusnenvcg.buzz

- lgsmjhsb.buzz

- oiajdng.click

- oslddjb.buzz

- r2th4.icu

- safesecurea.sbs

- stock-analysis06.buzz

- ttrvsgg.icu

- ttrvsii.icu

- ttrvsrr.icu

- vbmuakf.click

- xhlch.top

- xqeha.icu

- ydfshans.click

- yhdakgjd.top

- youtubefind.top