Внимание к деталям при планировании встреч становится не просто вопросом деловой этики, а критически важным элементом информационной безопасности. Эксперты Cofense Phishing Defense Center (PDC, Центр защиты от фишинга) обнаружили новую тактику киберпреступников, нацеленную на одну из самых рутинных бизнес-процедур - работу с календарями. Злоумышленники рассылают сотрудникам компаний фишинговые приглашения в календарь, искусно имитирующие дизайн платформ Microsoft Outlook и Google Calendar. Цель - обманным путём завладеть учётными данными сотрудников. Данная атака эксплуатирует привычку пользователей автоматически принимать приглашения, не задумываясь об их происхождении, что превращает ежедневный рабочий инструмент в потенциальный вектор угрозы.

Описание

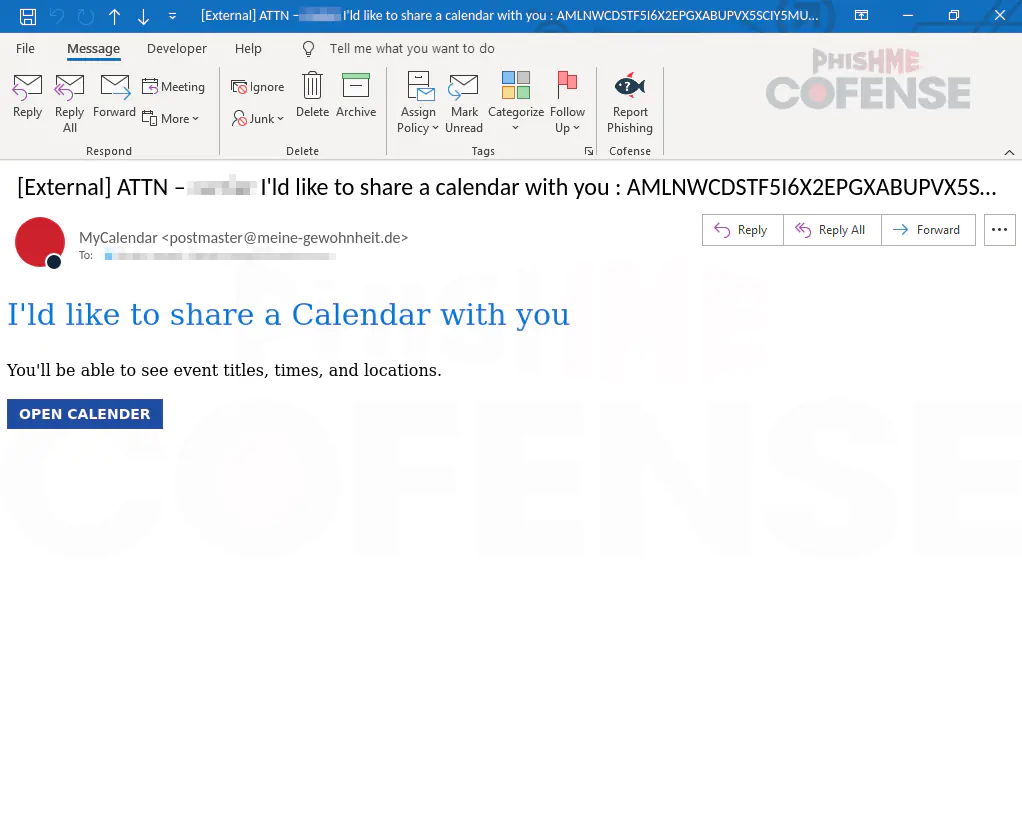

Основным методом атаки является спуфинг, то есть подмена адреса отправителя электронного письма. Злоумышленники отправляют приглашения на встречи, которые визуально практически неотличимы от стандартных уведомлений от корпоративных сервисов. Однако при детальной проверке выясняется, что домен в адресе отправителя не соответствует официальным доменам Microsoft или Google. Часто отличие минимально - например, заменена одна буква или цифра, что легко пропустить при беглом просмотре. В описанных случаях письмо могло маскироваться под служебный адрес «postmaster@», но на самом деле приходило с неавторитетного домена. Этот приём рассчитан на автоматическое доверие, которое пользователи испытывают к знакомым шаблонам уведомлений.

Для усиления эффекта и повышения вероятности успеха атаки, создатели фишинговых писем уделяют особое внимание визуальному оформлению. Как показано на примере поддельного приглашения Microsoft, злоумышленники копируют фирменные цвета и дизайн кнопок, характерные для интерфейса Outlook. В письме создаётся ощущение срочности - например, встреча помечается как важная или связанная с дедлайном. Визуально убедительная кнопка «Принять», «Посмотреть» или «Открыть в календаре» является ключевым элементом. Поскольку она выглядит идентично реальной, пользователь, привыкший к таким интерфейсам, с большой долей вероятности нажмёт на неё, не задумываясь о возможных рисках.

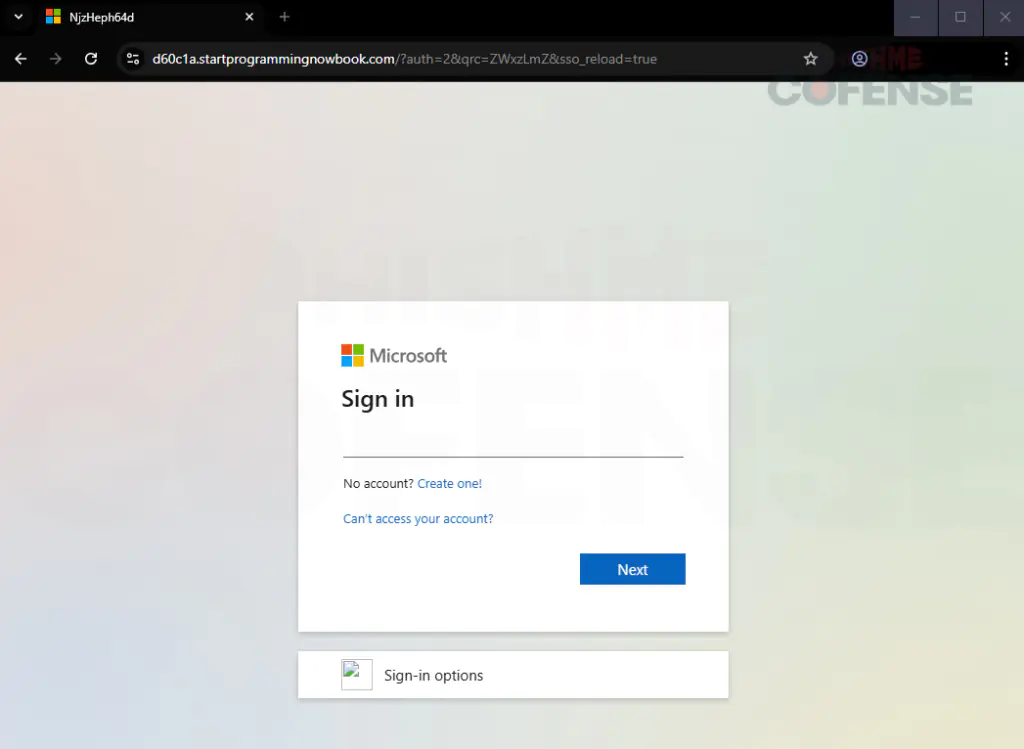

После нажатия на такую кнопку или ссылку жертва перенаправляется на фишинговую веб-страницу. Эта страница является точной копией официальной страницы входа в Microsoft 365 или Google Workspace. Дизайн, логотипы, поля для ввода логина и пароля - всё воссоздано с высокой точностью, чтобы не вызвать подозрений у пользователя. Между тем, адресная строка браузера содержит совершенно иной, не принадлежащий корпорациям домен. Это главный технический индикатор подделки, на который часто не обращают внимания в момент ввода данных. Как только пользователь вводит свои учётные данные на этой странице, они напрямую попадают к злоумышленникам, что означает успешную компрометацию аккаунта.

Любопытной особенностью одной из кампаний является перекрестное использование брендов. Фишинговое письмо имитирует приглашение из Google Calendar, содержит ссылку, оформленную с ощущением срочности (например, со словом «дедлайн»), но при нажатии пользователь попадает на поддельную страницу входа именно Microsoft. Это может указывать на несколько сценариев.

- Злоумышленники могли выбрать наиболее узнаваемый шаблон формы входа.

- Их конечной целью является компрометация корпоративных почтовых ящиков на платформе Microsoft 365 (и это более вероятно), которые затем можно использовать для последующих целенаправленных атак внутри организации. Получив доступ к почте сотрудника, преступники могут рассылать новые фишинговые письма уже от его имени, что значительно повышает доверие к ним со стороны коллег и упрощает проведение более масштабных атак, включая целевой фишинг.

С точки зрения тактики, выбранный вектор атаки демонстрирует глубокое понимание злоумышленниками корпоративных процессов. Календарные приглашения являются неотъемлемой частью рабочего дня, их проверка на подлинность редко входит в число приоритетных задач для рядового сотрудника. Более того, сама концепция «приглашения» несёт в себе социальный контекст, предполагающий доверие к отправителю. Этим и пользуются киберпреступники, снижая уровень бдительности жертвы. Угроза является актуальной для организаций любого размера, где используются облачные сервисы Microsoft или Google для организации работы.

Для эффективного противодействия таким угрозам необходимы как технические, так и организационные меры. На техническом уровне рекомендуется настройка политик электронной почты для фильтрации писем со спуфинг-доменов и проверки аутентичности отправителей с использованием стандартов DMARC, DKIM и SPF. Однако, поскольку ни один фильтр не даёт стопроцентной гарантии, ключевую роль играет обучение сотрудников. Персонал должен быть обучен простым, но действенным правилам: всегда проверять полный адрес электронной почты отправителя, особенно в письмах, содержащих призыв к действию; обращать внимание на домен в адресной строке браузера при вводе учётных данных; с осторожностью относиться к приглашениям, создающим искусственное ощущение срочности, от неизвестных или подозрительных контактов. Внедрение многофакторной аутентификации также является критически важным барьером, который может остановить злоумышленников даже в случае утечки логина и пароля. В конечном счёте, устойчивость к подобным атакам формируется на стыке технологий и человеческой осознанности, где каждая деталь, даже в привычном календарном уведомлении, требует взвешенного подхода.

Индикаторы компрометации

IPv4

- 104.21.1.173

- 104.21.21.48

- 162.214.112.174

- 172.67.129.169

- 172.67.196.105

- 18.160.10.51

- 18.160.10.68

- 18.160.10.70

- 18.160.10.72

- 69.49.231.24

URLs

- https://(redacted).oceanlist.net/?&em=

- https://135947.lachinadragon.com/?

- https://6612271478.sbs/google.php

- https://a.insgly.net/api/trk?id=emailclick&i=660735&eid=156538024&url=https://abramge.com.br/drive/itpresented

- https://abramge.com.br/drive/itpresented//

- https://amasorightdropwaysinboxonline.conveyed.it.com/a8pqN/?e=

- https://d60c1a.startprogrammingnowbook.com/?auth=2&qrc=ZWxzLmZ&sso_reload=true

- https://itsleannepelosi.com/?sjzkrkrp