Специалисты по информационной безопасности зафиксировали тревожную тенденцию: за последние полгода фишинговые наборы (phishing kits), нацеленные на пользователей менеджеров паролей, прошли путь от простых страниц-ловушек до сложных многоступенчатых систем, способных перехватывать коды двухфакторной аутентификации (2FA). Ярким примером стала кампания, получившая название 1Phish, которая с сентября 2025 по февраль 2026 года эволюционировала, превратившись в операционно зрелую угрозу для клиентов сервиса 1Password. Этот случай демонстрирует, как киберпреступники методично повышают сложность своих инструментов, адаптируясь к современным мерам защиты.

Описание

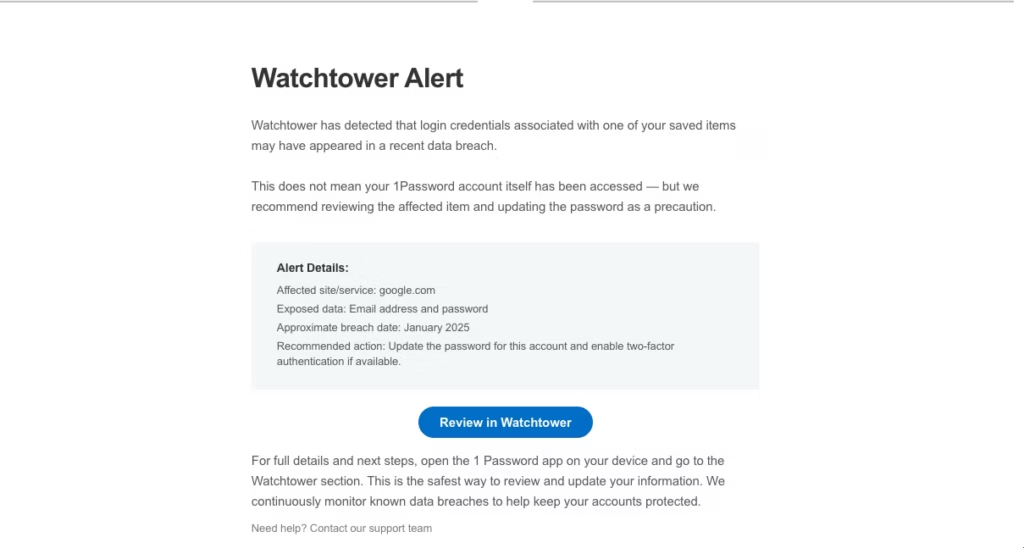

Изначально, в октябре 2025 года, в поле зрения аналитиков попали фишинговые письма, маскирующиеся под уведомления 1Password о взломе аккаунта. Сообщения, эксплуатирующие чувство страха и срочности, содержали ссылки на домены-опечатки (typosquatted domains), визуально неотличимые от легитимной страницы входа в сервис. Ранние версии зловредных страниц, обнаруженные в сентябре 2025-го, были относительно просты. Они представляли собой HTML-код объёмом около 250 строк, собирали логин, мастер-пароль и секретный ключ, но не имели функционала для перехвата одноразовых кодов (OTP). Однако последующий анализ показал, что это не были разрозненные атаки. Напротив, злоумышленники активно развивали свой инструментарий, выпустив как минимум четыре последовательные версии фишингового набора с измеримым ростом сложности.

Ключевым качественным скачком стало появление в третьей версии (V3) набора возможности сбора кодов двухфакторной аутентификации. После ввода жертвой основных учётных данных страница динамически подменяла форму на поле для ввода шестизначного OTP. Этот код затем отправлялся на отдельный эндпоинт "/submit-2fa". Хотя исследователи не обнаружили прямых свидетельств использования инфраструктуры обратного прокси (reverse proxy) для автоматического перехвата сессий в реальном времени, сам факт целенаправленного сбора OTP-кодов указывает на намерение злоумышленников проводить аутентификацию вручную или использовать перехваченные данные для входа в аккаунт немедленно после их получения. Это значительно сокращает временное окно для реагирования и повышает успешность атак на защищённые 2FA учётные записи.

Четвёртая и самая продвинутая версия набора (V4), наблюдавшаяся в феврале 2026 года, ознаменовала собой архитектурный сдвиг. Вместо простой формы злоумышленники перешли на REST API-модель с управлением сессиями. Новая архитектура включала эндпоинты для инициализации сессии ("/api/init-session"), отправки учётных данных, OTP и, что особенно важно, кодов восстановления аккаунта. Расширение целевой аудитории за счёт корпоративных пользователей, внедрение системы оценки ботов (bot scoring) и сложная обфускация JavaScript-кода - всё это свидетельствует о высокой степени операционной зрелости. Появление формы для сбора кодов восстановления, префикс которых начинается с "1PRK", особенно опасно, так как эти коды позволяют получить доступ к хранилищу без мастер-пароля, что делает их крайне ценной добычей для злоумышленников.

Технический анализ выявил чёткую преемственность между всеми версиями набора 1Phish, что указывает на общее происхождение, а не на разрозненные попытки. Связующими звеньями стали идентичные артефакты вёрстки, унаследованные от одного и того же скачанного оригинала интерфейса 1Password, общая структура рабочих процессов, схожие методы сбора цифровых отпечатков браузера (fingerprinting) и повторяющиеся паттерны в регистрации доменов и хостинге. Например, скрипт сбора отпечатков, содержащий закодированный список признаков автоматизации (Selenium, Puppeteer), появился в версии V2 и в модифицированном виде перекочевал в последующие сборки. При этом многие домены использовали сервис Cloudflare для проксирования трафика, а также платный сервис фильтрации трафика HideClick, который служит для сокрытия фишинговых страниц от систем автоматического анализа и сканеров безопасности, показывая им безвредный контент.

Эксперты 1Password подтвердили осведомлённость о кампании и ведут постоянную работу по мониторингу и снятию вредоносных доменов в сотрудничестве с хостинг-провайдерами и регистраторами. В компании подчёркивают, что фишинговые инфраструктуры часто меняются, а потому мониторинг и противодействие носят непрерывный характер. Пользователям рекомендуют проявлять особую бдительность в отношении непрошенных писем на тему утечек или безопасности, не переходить по встроенным ссылкам, а вручную вводить известный адрес сервиса в браузере. Критически важно вводить любые учётные данные, включая мастер-пароли, OTP-коды и коды восстановления, только на проверенных доменах 1Password. В ответ на рост сложных фишинговых атак сам сервис внедрил встроенную защиту от фишинга, призванную предотвратить ввод данных на поддельных страницах.

В заключение, эволюция набора 1Phish наглядно показывает, как инструменты для атак на менеджеры паролей становятся всё более изощрёнными. От базового сбора данных злоумышленники перешли к созданию многоступенчатых, API-ориентированных приложений с активной фильтрацией трафика и контролем сессий. Это превращает фишинг из точечной угрозы в структурированную, непрерывно развивающуюся операцию. Сбор всех элементов для полного доступа к аккаунту - пароля, секретного ключа, OTP и кода восстановления - резко повышает шансы злоумышленников на успех. Данные исследования подтверждают, что пользователи менеджеров паролей остаются высокоприоритетной целью, а инструменты для их компрометации стремительно наращивают функционал, требуя от специалистов по безопасности и обычных пользователей постоянного повышения уровня осведомлённости и применения многослойной защиты.

Индикаторы компрометации

Domains

- 0nepass-word.com

- 1passwod.net

- 1passwords.co

- 1pass-wrd.com

- 1possword.com

- login-1password.com

- lon-pass-word.com

- lpasswod.com

- one-passw0rd.com

- onepass-word.com

- on-pass-word.com

- on-pssword.com

- signin-1psswoord.com