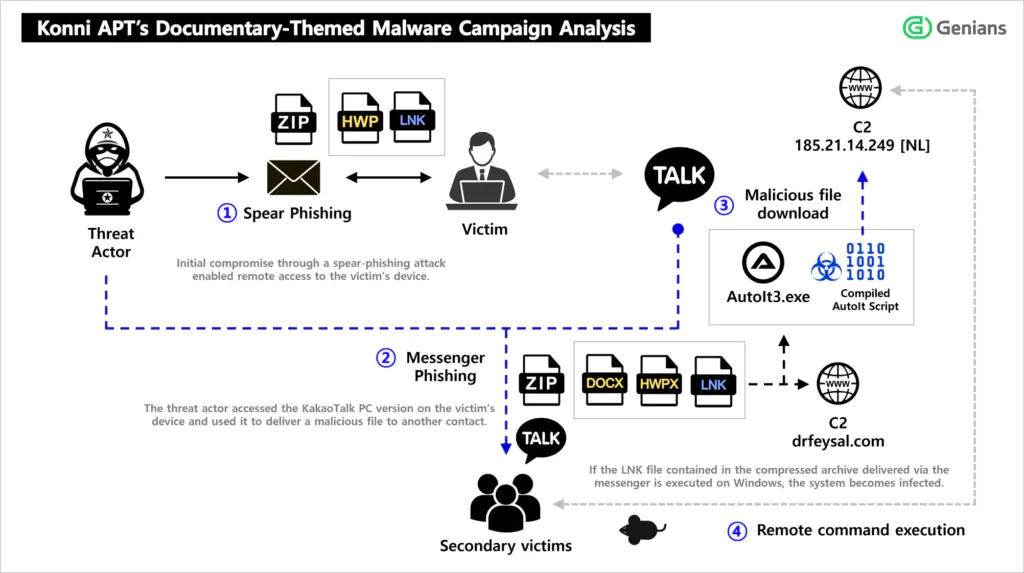

Новый многоэтапный кампания демонстрирует эволюцию тактик целевых атак, где классический фишинг сочетается с долгосрочным закреплением в системе, кражей данных и необычным вторичным распространением через компрометацию сессии популярного мессенджера. Группа Konni, чья активность отслеживается экспертами по кибербезопасности уже несколько лет, вновь использовала социальную инженерию, на этот раз маскируясь под уведомление о назначении лектором по правам человека в Северной Корее. Однако ключевой особенностью инцидента стало использование взломанного аккаунта в KakaoTalk для распространения вредоносных файлов среди контактов жертвы, что превращало уже скомпрометированные системы в новые каналы для атак.

Описание

Инцидент начался с целевого фишингового письма, которое имитировало официальное уведомление. Получив такое сообщение, жертва с большей вероятностью откроет вложение, что и привело к выполнению вредоносного файла ярлыка (LNK). Этот файл, замаскированный под документ PDF, при запуске инициировал сложную цепочку действий с использованием PowerShell. В фоновом режиме скрипт декодировал скрытые в самом LNK-файле данные, извлекал файл-приманку для пользователя, одновременно загружая с управляющего сервера дополнительные вредоносные компоненты и создавая задание в Планировщике заданий Windows для обеспечения постоянного присутствия в системе. В качестве основной полезной нагрузки использовался троян удаленного доступа семейства EndRAT, написанный на скриптовом языке AutoIt.

После успешного заражения злоумышленники оставались в системе в течение длительного времени, занимаясь сбором внутренних документов и конфиденциальной информации. Однако наиболее примечательным этапом атаки стало несанкционированное использование установленного на компьютере жертвы приложения KakaoTalk для PC. Получив доступ к активной сессии, злоумышленники вручную выбирали контакты из списка друзей жертвы и отправляли им вредоносные файлы. Для этого они использовали новые фишинговые сообщения, уже связанные с предложением темы для видео о Северной Корее, эксплуатируя существующие доверительные отношения между жертвой и её знакомыми. Такой подход значительно повышает шансы на успех вторичной атаки, поскольку сообщение приходит от известного и доверенного контакта, что обходит базовые подозрения пользователей и может затруднить работу систем безопасности, ориентированных на внешние угрозы.

Аналитики Genians Security Center в своём отчёте детально описали технические процедуры атаки, подчеркнув, что в рамках одной кампании злоумышленники использовали несколько различных семейств RAT, включая EndRAT, RftRAT и RemcosRAT. Инфраструктура управления атакой была распределенной, с серверами в разных странах, включая Финляндию, Японию и Нидерланды. Эксперты также провели корреляцию с предыдущими кампаниями группы Konni, такими как «Operation Poseidon», где использовались схожие техники, включая фишинг и применение AutoIt для обхода защиты. Это позволяет с высокой долей уверенности атрибутировать данную активность именно этой APT-группе, которая, как считается, связана с государственными структурами.

Последствия таких атак выходят далеко за рамки единичного заражения. Длительное пребывание в сети позволяет собирать критически важные данные, а механизм вторичного распространения через мессенджер создает эффект снежного кома, потенциально ставя под угрозу целые цепочки доверия внутри организации или профессионального сообщества. Для эффективного противодействия подобным сложным угрозам недостаточно полагаться только на блокировку по известным индикаторам компрометации (IoC) или статические сигнатуры. Требуется многослойная стратегия защиты. На уровне предотвращения инцидентов необходимо ужесточить политики обработки вложений в электронной почте, особенно архивов и файлов LNK, а также проводить обучение пользователей распознаванию целевого фишинга. Для обнаружения и реагирования критически важны решения класса EDR, которые способны анализировать поведение процессов, а не только файлы. Они могут выявить аномальные цепочки выполнения, такие как запуск PowerShell из LNK-файла с последующим созданием заданий Планировщика и сетевым подключением к внешним серверам. Кроме того, организациям следует обратить внимание на мониторинг нестандартной активности в мессенджерах, установленных на корпоративных устройствах, например, массовую отправку файлов или действия, нехарактерные для обычного поведения пользователя. В конечном счете, защита от современных APT-кампаний требует перехода от точечного реагирования к построению целостной системы безопасности, основанной на постоянном анализе угроз, корреляции событий и активном поиске признаков компрометации.

Индикаторы компрометации

IPv4

- 157.180.88.26

- 178.16.54.208

- 185.21.14.249

- 96.62.214.5

Domains

- drfeysal.com

MD5

- 01022facb38cf60b052e65a682f4a127

- 148405ff05bf15a6a053e4e7c1795d40

- 2e1b0ac49313873a0e0b982c591a5264

- 3288c284561055044c489567fd630ac2

- 461ade40b800ae80a40985594e1ac236

- 61f65bd593ea0e52ac0dfdc6bc9cd73a

- 7dc50e8af0070e544bff5299405cd3b9