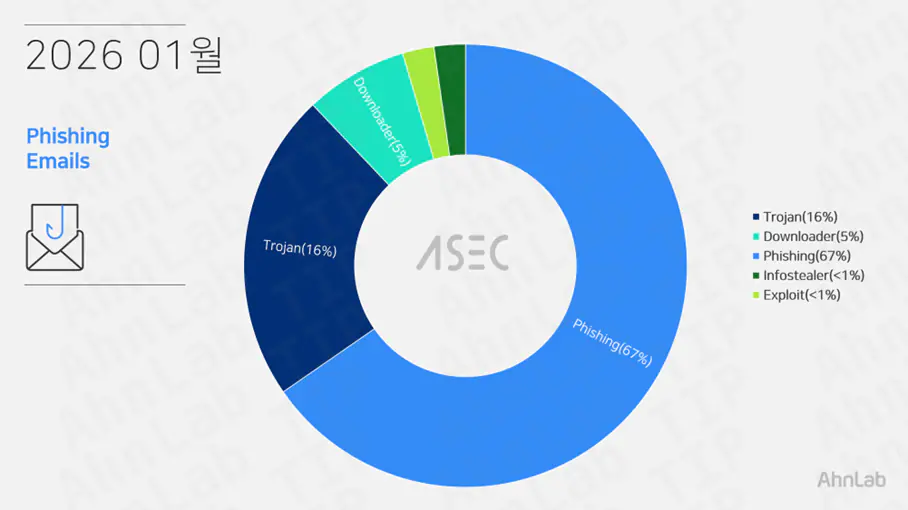

В январе 2026 года специалисты по информационной безопасности наблюдают классическую, но от того не менее эффективную тактику злоумышленников. Согласно ежемесячному отчёту о трендах фишинговых рассылок, подавляющее большинство угроз, скрывавшихся во вложениях писем, - 67% - составляли классические фишинговые страницы. Однако за сухими цифрами статистики скрывается более тревожная тенденция: параллельно растёт распространение сложных вредоносных программ, использующих для проникновения как известные уязвимости в программном обеспечении, так и методы социальной инженерии. Это сигнализирует о том, что злоумышленники комбинируют проверенные массовые методы с целенаправленными атаками, повышая общий уровень угроз для организаций и частных пользователей.

Описание

Основной вектор атак остаётся неизменным: киберпреступники массово рассылают письма, во вложениях которых содержатся файлы со скриптами, чаще всего формата HTML. Эти скрипты с высокой точностью воспроизводят дизайн, логотипы и шрифты реальных страниц входа в корпоративные аккаунты или популярных онлайн-сервисов. Цель - обманным путём заставить пользователя ввести свои учётные данные, которые незамедлительно передаются на сервер управления, контролируемый злоумышленниками, или перенаправить жертву на полностью подконтрольный злоумышленникам сайт. При этом тактика не ограничивается HTML-файлами. Всё чаще гиперссылки на фишинговые ресурсы встраиваются непосредственно в документы, например, в PDF-файлы, что повышает доверие к такому письму у неискушённого получателя.

Однако статистика по типам угроз - лишь часть картины. Анализ расширений файлов-вложений за последние полгода показывает устойчивые тренды в выборе форматов для доставки угроз. Это позволяет экспертам прогнозировать, какие типы файлов будут представлять наибольшую опасность в ближайшем будущем и на что следует обращать первоочередное внимание системам фильтрации почтового трафика. Кроме того, отдельное внимание в отчёте уделяется региональным особенностям. Так, раскрывается часть кейсов, связанных с рассылками на корейском языке, включая темы писем и имена вложений. Это даёт возможность специалистам из соответствующего региона выявить ключевые слова и триггеры, которые активно эксплуатируют злоумышленники для повышения вероятности открытия письма.

Более детальный разбор конкретных случаев атак в январе, проведённый по форматам вложений - скрипты, документы, архивы, - демонстрирует растущую изощрённость атакующих. Помимо уже упомянутых фишинговых страниц, через фишинговые письма активно распространялись и полноценные вредоносные программы. В частности, был зафиксирован рост случаев распространения через почту исполняемых EXE-файлов, упакованных в архивы RAR, что является стандартным методом обхода простых фильтров, проверяющих только расширения файлов.

Один из анализируемых случаев касался Remcos RAT - это троянская программа удалённого доступа, которая после установки предоставляет злоумышленнику практически полный контроль над заражённой системой. Другой опасный сценарий использовал документы в формате RTF, эксплуатирующие уязвимость в устаревшем редакторе уравнений Microsoft Equation Editor. При открытии такого документа срабатывает эксплойт, который загружает и запускает на компьютере жертвы вредоносную программу XLoader, известную своей способностью красть учётные данные и банковскую информацию. Этот пример ярко иллюстрирует, как киберпреступники используют цепочки атак: социальная инженерия для запуска файла, эксплуатация неустранённой уязвимости для выполнения кода и, наконец, развёртывание основного шпионского модуля.

Что это означает для бизнеса и специалистов по безопасности? Во-первых, фишинг остаётся фундаментальной и высокоэффективной угрозой, требующей непрерывного обучения пользователей. Никакие технические средства не спасут, если сотрудник самостоятельно введёт свои пароли на поддельной странице. Во-вторых, рост числа атак с использованием вредоносных вложений, эксплуатирующих уязвимости, подчёркивает критическую важность своевременного обновления всего программного обеспечения, включая офисные пакеты и операционные системы. Применение принципа минимальных привилегий и ограничение возможности запуска макросов из непроверенных источников также являются обязательными мерами.

В-третьих, статистика по расширениям и региональным рассылкам - это ценный источник данных для тонкой настройки систем защиты. SOC-центрам и специалистам по анализу угроз стоит учитывать эти тренды при создании правил для систем обнаружения вторжений и почтовых шлюзов. Комбинированный подход, включающий технические средства контроля, регулярный патчинг и повышение осведомлённости пользователей, остаётся ключевым методом противодействия постоянно эволюционирующим фишинговым угрозам, которые, как показывает отчёт за январь 2026 года, становятся лишь разнообразнее и опаснее.

Индикаторы компрометации

MD5

- 03dc9b854db0b98c5f721d87276ac16c

- 0d20c89f08e061f9883cc159d92ee52b

- 13cf850d59851b4ec2c4b215e773f732

- 1431abbe4b81469c5e4b43b61d5194d8

- 250a0e9920515ae8f4564fc0150b96f3