Abcbot - ботнет, нацеленный на системы Linux с последующим запуском распределенных DDoS-атак.

Abcbot botnet

В настоящее время Abcbot поддерживает следующие девять методов атаки:

- tls Attack

- tcp Attack

- udp Attack

- ace Attack

- hulk Attack

- httpGet Attack

- goldenEye Attack

- slowloris Attack

- bandwidthDrain Attack

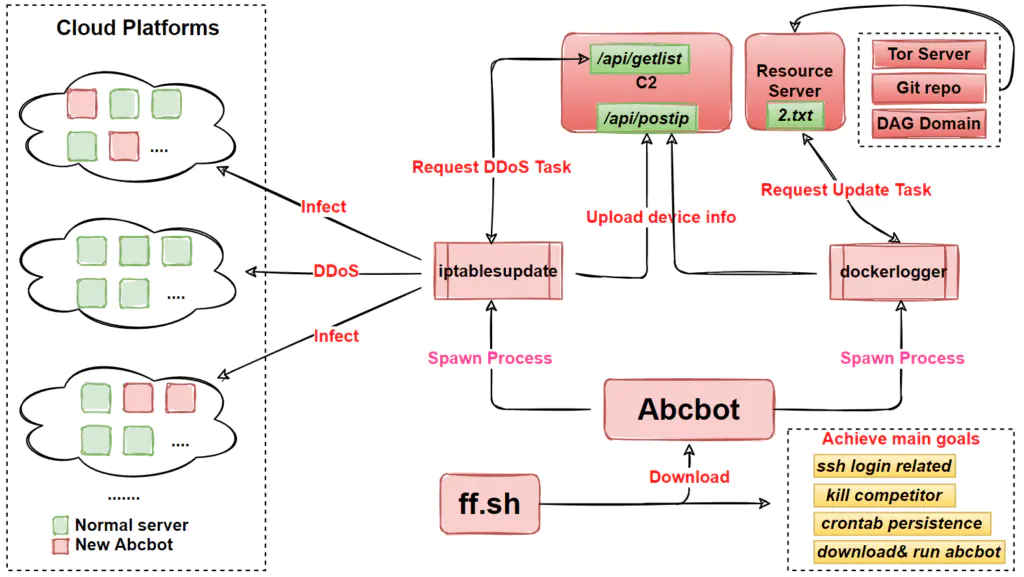

Схема атаки

Первая версия вредоноса датируется июлем 2021 года, но 30 октября были замечены его новые разновидности, заточенные под атаки на слабозащищенные серверы Linux с уязвимостью нулевого дня. Известно 6 различных версий образцов Abcbot.

Версия от 30 октября

| 1 |

| 1 2 3 4 | MD5:ae8f8cf967ca15a7689f2d1f79fbc5dc ELF 64-bit LSB executable, x86-64, version 1 (SYSV), statically linked, stripped Packer:upx Date:2021-10-30 |

| 1 |

Abcbot использует стандартную оболочку UPX. Когда он запускается на скомпрометированном устройстве, далее вводит пользователя в заблуждение, копируя себя в следующие файлы, а затем запуская процессы dockerlogger, iptablesupdate.

| 1 2 3 4 | /bin/dockerlogger /usr/bin/dockerlogger /etc/iptablesupdate/ |

Процесс iptablesupdate отвечает за сканирование новых зараженных устройств, сообщение информации об устройстве в C2 и ожидание выполнения DDoS-команд, выдаваемых C2. Процесс dockerlogger отвечает за превращение зараженного устройства в веб-сервер, передачу информации об устройстве в C2 и ожидание выполнения команды Updata, выданной сервером обновлений.

Indicators of Compromise

IPv4

- 103.209.103.16

TTP - тактика, техника, процедуры

Тактика, методы и процедуры (TTP) обобщают предполагаемые методы MITRE ATT&CK, используемые Abcbot.

| ID | Техника | CWE | Описание | Доверие |

| 1 | T1211 | CWE-254 | Функции безопасности 7PK | Высокий |