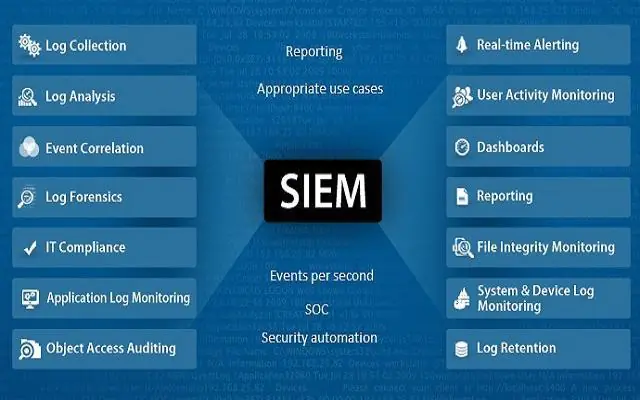

В современном мире информационной безопасности системы управления событиями и информацией о безопасности (Security Information and Event Management, SIEM) играют ключевую роль. Эти системы анализируют данные о событиях безопасности из различных источников, включая журналы событий операционных систем, приложений и сетевых устройств. SIEM позволяют выявлять аномальную активность, угрозы и уязвимости, а также предоставлять аналитикам безопасности информацию для принятия решений.

SIEM основаны на корреляции событий безопасности. Корреляция — это процесс сопоставления событий между собой для выявления связей и зависимостей. В SIEM корреляции используются для определения значимых инцидентов безопасности, таких как атаки, несанкционированный доступ, вредоносная активность и нарушения политик безопасности.

Данная статья предоставляет обзор практических примеров использования корреляций SIEM для обеспечения безопасности в различных отраслях и сценариях. Мы рассмотрим, как корреляции помогают детектировать угрозы, оценивать риски и принимать своевременные меры по предотвращению атак.

Примеры использования корреляций в корпоративной среде

Корпоративная среда является основной целью для киберпреступников. SIEM-системы, использующие корреляции, могут помочь выявить аномальную активность и угрозы в следующих областях:

- Несанкционированный доступ к конфиденциальным данным: SIEM могут анализировать журналы аутентификации и авторизации, чтобы определить необычные случаи входа в систему, несанкционированные попытки аутентификации или использование слабых паролей.

- Вредоносная активность: SIEM анализируют журналы событий приложений и операционной системы, чтобы выявить подозрительные действия, такие как загрузка вредоносных файлов, создание новых процессов или изменение системных настроек.

- Атаки на инфраструктуру: SIEM, анализируя журналы сетевых событий, могут выявлять аномалии в сетевом трафике, такие как сканирование портов, атаки типа «отказ в обслуживании» (DoS) и атаки на известные уязвимости.

- Несоблюдение политик безопасности: SIEM отслеживают журналы аудита и политики безопасности, чтобы выявлять нарушения политик, такие как использование ненадёжных паролей, несоблюдение правил доступа к конфиденциальной информации и нарушение политик использования устройств и приложений.

- Управление уязвимостями: SIEM помогают выявлять уязвимости в системах и приложениях, анализируя информацию об обновлениях и исправлениях. Это позволяет организациям своевременно устранять уязвимости и снижать риски атак.

Пример использования корреляций для обнаружения несанкционированного доступа

Рассмотрим следующий пример. Аналитик SIEM получает уведомление о необычном событии входа в корпоративную сеть с неизвестного IP-адреса. SIEM сопоставляет события входа с другими событиями из журналов аудита и обнаруживает, что неизвестный пользователь авторизовался в корпоративной сети с использованием учётных данных сотрудника отдела IT. SIEM определяет, что сотрудник недавно перешёл на удалённый формат работы и не передавал свои учётные данные третьим лицам.

Аналитик проводит дальнейшее расследование и обнаруживает, что учётная запись сотрудника была взломана. SIEM генерирует предупреждение о потенциальной угрозе безопасности и отправляет уведомления ответственным специалистам. В результате события были быстро расследованы, и инцидент был локализован.

Примеры корреляций в облачной среде

Облачная среда становится всё более популярной среди предприятий, но она также представляет новые вызовы в области безопасности. SIEM в облачной среде могут помочь в следующем:

- Мониторинг и анализ облачных ресурсов: SIEM могут отслеживать и анализировать события в облачных инфраструктурах, таких как Amazon Web Services, Microsoft Azure и Google Cloud Platform. Это позволяет выявлять аномалии и потенциальные угрозы.

- Защита от атак на облачные приложения: SIEM могут обнаруживать аномальное поведение приложений, работающих в облаке, и выявлять атаки, направленные на эти приложения.

- Контроль доступа к облачным ресурсам: SIEM могут использоваться для контроля доступа к облачным сервисам и ресурсам, что помогает предотвратить несанкционированный доступ.

- Обеспечение соответствия нормативным требованиям: SIEM обеспечивают мониторинг и анализ событий в облачной инфраструктуре, что позволяет предприятиям соблюдать нормативные требования в области безопасности, такие как GDPR, HIPAA и PCI DSS.

Примеры корреляций во внутренней сети

Внутренняя сеть предприятия также требует защиты от угроз безопасности. SIEM могут помочь в следующих сценариях:

- Обнаружение аномальной сетевой активности: SIEM могут выявлять необычное поведение сетевых устройств, такое как несанкционированные подключения, аномальный трафик или несанкционированное использование сетевых ресурсов.

- Обнаружение утечек данных: SIEM могут мониторить трафик в сети и обнаруживать подозрительный трафик, который может указывать на утечку данных.

- Мониторинг и контроль доступа к критическим системам: SIEM позволяют отслеживать и контролировать доступ к критическим системам и ресурсам.

- Обнаружение уязвимостей: SIEM могут помогать обнаруживать уязвимости в сетевых устройствах и других системах, которые могут быть использованы для атак.

Заключение

Корреляции в SIEM являются мощным инструментом, который помогает аналитикам безопасности выявлять угрозы, оценивать риски, принимать своевременные меры и предотвращать атаки. SIEM продолжают развиваться и улучшаться, предоставляя всё больше возможностей для обеспечения безопасности информационных систем и данных. Важно выбирать надёжные и эффективные SIEM-решения, которые соответствуют потребностям вашей организации и позволяют эффективно использовать корреляции для обеспечения информационной безопасности.