Пользователям Telegram следует срочно принять меры предосторожности - обнаружена критическая уязвимость нулевого дня (Zero-day), позволяющая злоумышленникам обходить блокировку сообщений и получать несанкционированный доступ к приватным чатам и каналам. Исследователи из лаборатории безопасности обнаружили, что изначально найденная уязвимость может быть использована глубже, чем предполагалось, и представляет серьезную угрозу для конфиденциальности данных миллионов пользователей.

Проблема кроется в системном дефекте механизма блокировки Telegram, затрагивающем управление каналами и правами пользователей. Вместо того чтобы полностью блокировать доступ к содержимому, система позволяет злоумышленникам обойти ограничения, используя специфические методы взаимодействия с API. В результате даже если пользователь заблокировал канал или вышел из него, атакуемый может просматривать ранее загруженные файлы, включая медиа, документы и переписку.

Опасность заключается в том, что уязвимость не ограничивается конкретными группами - она затрагивает абсолютно все закрытые чаты и каналы. Это означает, что злоумышленник, обладающий нужными знаниями, может получить доступ к личным беседам, корпоративным переговорам, конфиденциальным документам и даже материалам, которые администраторы уже удалили. В некоторых случаях возможен несанкционированный сбор учетных данных, что создает дополнительные риски для безопасности аккаунтов.

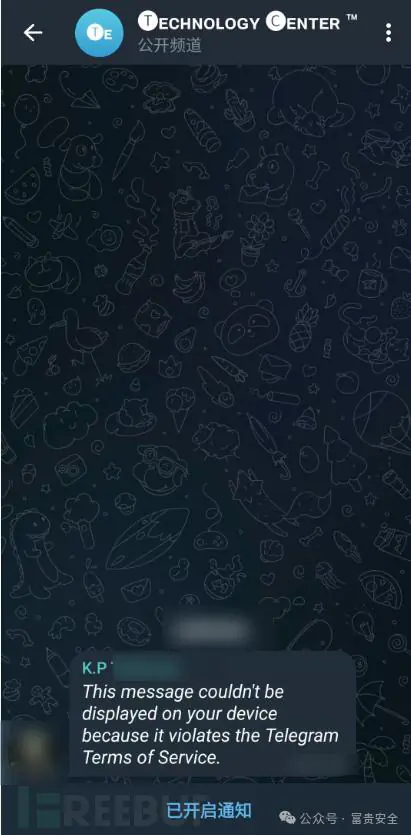

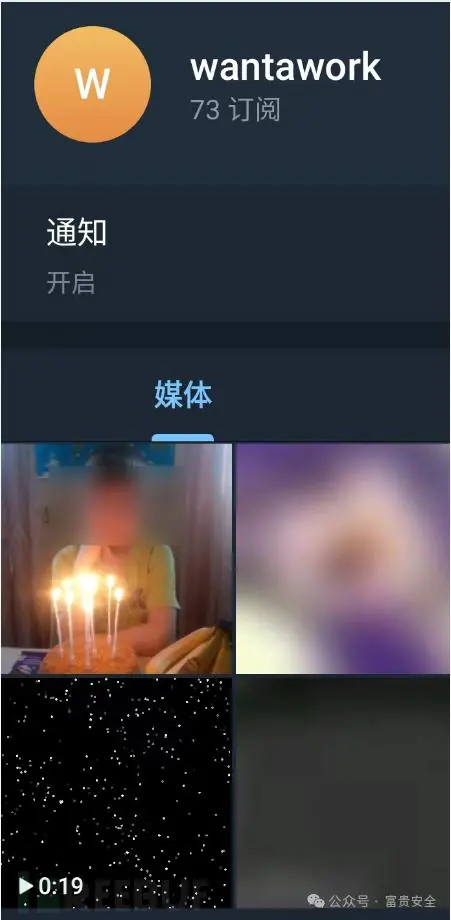

Исследователи предоставили доказательства работы эксплойта. На одном из скриншотов видно, что название канала в интерфейсе Telegram не соответствует реальному имени, что указывает на подмену данных. На другом изображении показан доступ к приватному семейному каналу, где хранились личные фото (исследователи скрыли конфиденциальные детали). Это подтверждает, что атака работает даже в случаях, когда канал не имеет публичных ссылок и скрыт от поиска.

В отличие от предыдущей уязвимости, которую разработчики Telegram уже исправили, новый метод обхода более сложен в реализации, но и более опасен. Пока компания не выпустит официальное обновление, защититься от этой угрозы практически невозможно. Единственный способ минимизировать риски - избегать хранения критически важной информации в закрытых чатах и каналах. Если же пароли, персональные данные или другие конфиденциальные материалы уже были размещены там, их необходимо срочно удалить.

Эксперты подчеркивают, что подобные уязвимости не только угрожают частным пользователям, но и могут быть использованы в корпоративном шпионаже или киберпреступлениях. В то же время уязвимость представляет интерес для цифровой криминалистики, поскольку позволяет получать доступ к ранее скрытым данным.

Владельцам бизнес-аккаунтов и администраторам крупных сообществ стоит особенно внимательно отнестись к этой проблеме. Временным решением может стать отказ от хранения файлов в Telegram и переход на более защищенные платформы для обмена конфиденциальной информацией. Ожидается, что разработчики мессенджера в ближайшее время выпустят патч, однако пока конкретных сроков исправления не называется.

Рекомендуется следить за обновлениями Telegram и по возможности ограничить использование приватных каналов для хранения важных данных. Если уязвимость будет активно эксплуатироваться, последствия могут быть крайне серьезными - от утечек личных переписок до компрометации коммерческих тайн. Пока единственная защита - осторожность и осознание того, что даже в "закрытых" чатах информация может оказаться доступной злоумышленникам.