Исследователи безопасности Microsoft выявили четыре критические уязвимости в системе шифрования BitLocker, которые позволяют злоумышленникам с физическим доступом к устройству обходить защиту и извлекать зашифрованные данные. Открытие, получившее название «BitUnlocker», демонстрирует, что атаки, направленные на среду восстановления Windows (WinRE), могут полностью нейтрализовать защиту BitLocker.

Уязвимости в среде восстановления Windows

Проблемы были обнаружены специалистами Microsoft Alon Leviev и Netanel Ben Simon из команды Offensive Research & Security Engineering (MORSE). В ходе исследования выяснилось, что WinRE некорректно обрабатывает внешние файлы и конфигурации, что делает возможным несколько сценариев атак.

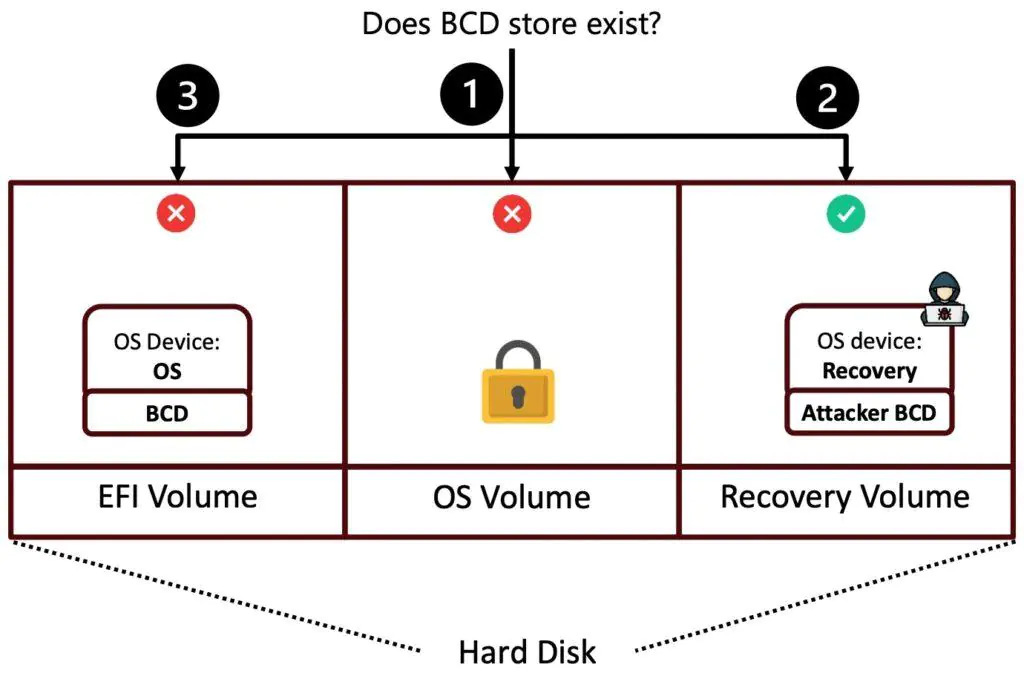

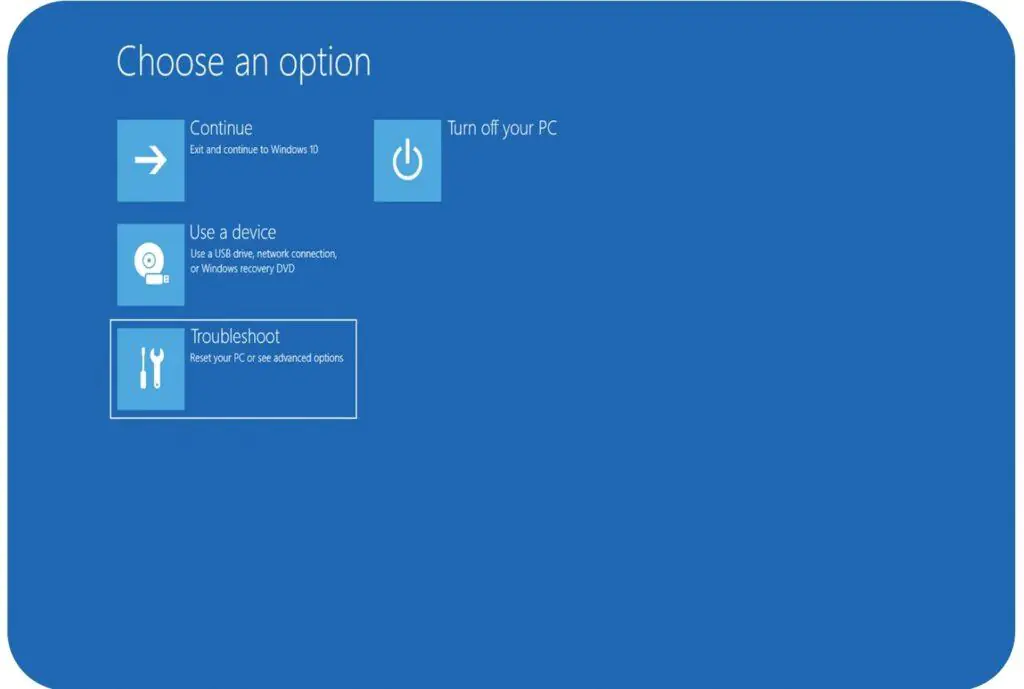

Первая уязвимость, CVE-2025-48800, связана с манипуляцией указателем смещения файла Boot.sdi, что позволяет загрузить вредоносную среду восстановления вместо проверенной. Вторая, CVE-2025-48003, использует уязвимость в парсинге ReAgent.xml для запуска команд с повышенными привилегиями. Третья, CVE-2025-48804, обходит проверку доверия приложений WinRE, позволяя сохранять доступ к системе через сочетания клавиш. Наконец, CVE-2025-48818 перенаправляет WinRE на альтернативную операционную систему, что дает возможность обнулить систему через Push Button Reset и получить доступ к зашифрованным данным.

Microsoft выпустила исправления

Все четыре уязвимости были устранены в рамках обновлений безопасности за июль 2025 года. Патчи затронули Windows 10 (версии 1607, 21H2, 22H2), Windows 11 (22H2, 23H2, 24H2), а также серверные версии Windows (2016, 2022, 2025). Обновления KB5062552, KB5062553, KB5062554 и KB5062560 были помечены как критически важные, поскольку эксплойты получили высокие оценки по шкале CVSS (от 6.8 до 8.1), а вероятность их использования Microsoft оценила как «повышенную».

Исследователи планировали представить свои находки на конференции Black Hat USA 2025 в докладе «BitUnlocker: Использование среды восстановления Windows для извлечения секретов BitLocker», что подчеркивает значимость открытия для сообщества кибербезопасности.

Рекомендации по защите

Помимо установки обновлений, Microsoft рекомендует предприятиям усилить защиту BitLocker, включив аутентификацию TPM+PIN перед загрузкой системы. Это создает дополнительный барьер для злоумышленников с физическим доступом. Также рекомендуется активировать механизм REVISE, предотвращающий откат системы к уязвимым версиям.

Открытие уязвимостей в BitLocker напоминает о необходимости многоуровневой защиты данных, особенно в сценариях, предполагающих физический доступ к устройствам. Хотя BitLocker остается надежным решением, исследование показывает, что даже самые продуманные системы требуют постоянного аудита и обновлений для противодействия новым угрозам.

Организациям, использующим BitLocker, следует как можно быстрее развернуть июльские обновления и внедрить дополнительные меры безопасности, чтобы минимизировать риски.