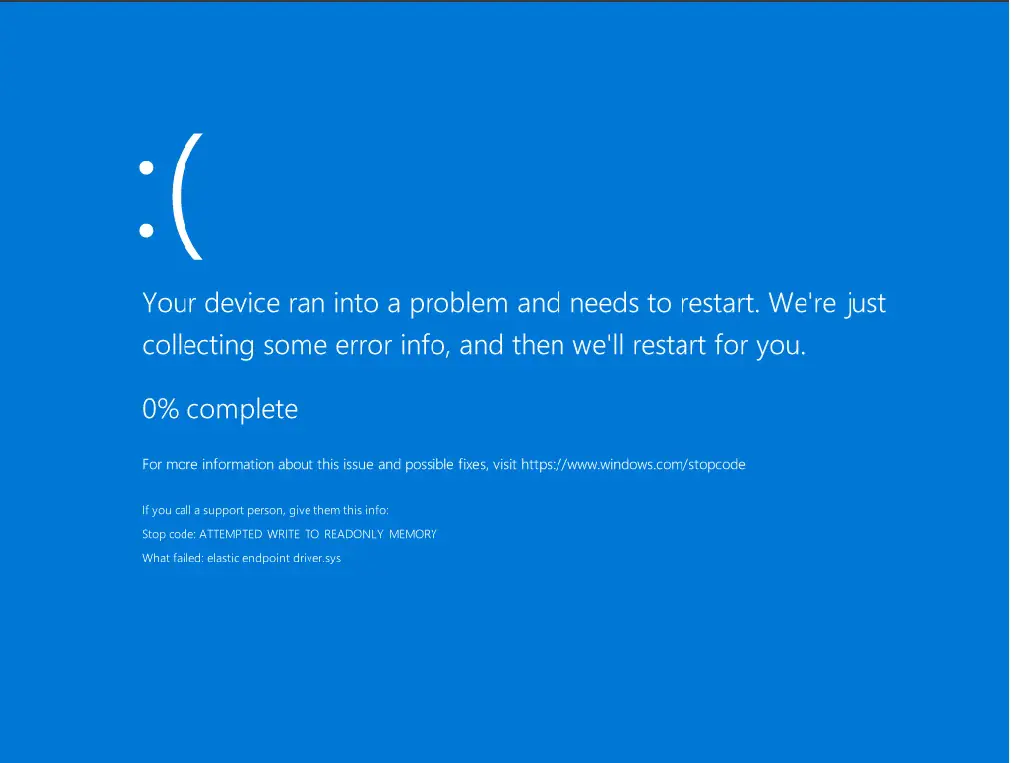

Компания AshES Cybersecurity раскрыла критическую уязвимость нулевого дня (0-day) в программном обеспечении Endpoint Detection and Response (EDR) компании Elastic. Дефект трансформирует инструмент безопасности в угрозу для систем, которые он призван защищать, позволяя злоумышленникам обходить обнаружение, выполнять вредоносный код и вызывать повторяющиеся сбои с "синим экраном смерти" (BSOD).

Уязвимость обнаружена в подписанном Microsoft драйвере ядра "elastic-endpoint-driver.sys". Она дает атакующим возможность отключать ключевые функции безопасности, внедрять произвольный код и неоднократно выводить защищенные системы из строя. Несмотря на попытки ответственного раскрытия через официальные каналы, начиная с июня 2024 года, разработчик не выпустил патч, что вынудило AshES Cybersecurity обнародовать данные.

Техническая суть уязвимости

Проблема классифицируется как разыменование нулевого указателя (CWE-476) в драйвере Elastic. Она возникает, когда пользовательские указатели передаются в функции ядра без должной проверки. Сбой происходит на конкретном смещении внутри драйвера, где инструкция "call cs:InsertKernelFunction" выполняется с регистром, ссылающимся на контролируемый атакующим указатель. Если указатель нулевой, освобожден или поврежден, процедура ядра завершается аварийно без валидации, вызывая BSOD. Особую опасность представляет возможность триггеринга уязвимости в ходе обычных операций системы, таких как компиляция или попытки инъекции процессов.

Разрушительный сценарий атаки

Исследователи AshES Cybersecurity детализировали четырехэтапную цепочку эксплуатации уязвимости. Атакующие сначала обходят защиту EDR с помощью специального загрузчика на языке C. Это позволяет им получить возможность удаленного выполнения кода с минимальным риском обнаружения. Для закрепления в системе злоумышленники внедряют собственный драйвер ядра, взаимодействующий с уязвимым компонентом Elastic. Финал атаки - привилегированная атака на отказ в обслуживании, вызывающая повторяющиеся крахи системы и делающая защищенные конечные точки непригодными к использованию.

Доказательство концепции и реальные риски

Команда AshES разработала комплексное доказательство концепции (PoC), подтверждающее воспроизводимость уязвимости в реалистичных условиях. Их исследовательский загрузчик демонстрирует полный цикл: обход EDR, загрузку кастомного драйвера, настройку персистентности для выживания после перезагрузок и последующий сбой системы. Сопровождающий драйвер взаимодействует с компонентом Elastic, заставляя защитное ПО вести себя подобно вредоносу и гарантированно крашить систему при каждой загрузке. Практические последствия выходят за рамки лаборатории: каждая организация, использующая решения Elastic, потенциально содержит "троянского коня" в своих защитных системах. Эксплуатация дефекта позволяет удаленно отключать корпоративные конечные точки, вызывая масштабные операционные сбои.

Хронология раскрытия и отсутствие патча

История взаимодействия с вендором вызывает тревогу. AshES обнаружила уязвимость 2 июня 2024 года. Первая попытка ответственного раскрытия через платформу HackerOne состоялась 11 июня. После отсутствия адекватного ответа, 29 июля исследователи обратились в программу Zero Day Initiative (ZDI). Не добившись прогресса, 16 августа AshES инициировала публичное раскрытие. Уязвимая версия драйвера "elastic-endpoint-driver.sys" (8.17.6) по-прежнему не имеет исправления. Драйвер обладает цифровой подписью Microsoft Windows Hardware Compatibility Publisher от Elasticsearch, Inc., что подчеркивает опасность превращения доверенных подписанных компонентов в угрозу безопасности.

Ирония открытия и системные последствия

Обстоятельства обнаружения добавляют драматизма: AshES Cybersecurity, будучи клиентом Elastic, выбрала этот EDR как основу защиты своей исследовательской среды. Уязвимость была выявлена в ходе штатного тестирования в пользовательском режиме. Этот случай иллюстрирует тревожную реальность современной кибербезопасности: когда защитное ПО может быть обращено против собственной инфраструктуры, грань между обороной и атакой стирается. Инцидент ставит серьезные вопросы об ответственности вендоров безопасности за качество критически важных компонентов и эффективности процессов реагирования на уязвимости. До момента выпуска патча организациям, использующим Elastic EDR, рекомендуется усилить мониторинг аномального поведения драйверов ядра и подготовить сценарии реагирования на возможные инциденты с BSOD.

IOCs

File Name

- elastic-endpoint-driver.sys

SHA256

- a6b000e84cb68c5096c0fd73af9cef2372abd591ec973a969f58a81cf1141337