Исследователи в области кибербезопасности выявили новую технику атаки, связанную с "контрабандой" HTTP-запросов, которая использует несоответствия в обработке данных между прокси-серверами и бэкенд-приложениями. Этот метод, основанный на манипуляциях с расширениями чанков, позволяет злоумышленникам обходить системы безопасности и внедрять несанкционированные запросы в веб-приложения, что представляет собой серьезную эволюцию в методах HTTP-контрабанды.

Атака была обнаружена в ходе исследований, сфокусированных на несоответствиях в реализации протокола HTTP/1.1. После ответственного раскрытия информации разработчики выпустили соответствующие патчи, которые уже развернуты в затронутых системах. Организации, поддерживающие актуальные версии программного обеспечения, теперь защищены от данного вектора атак, однако само открытие подчеркивает сохраняющиеся уязвимости в распределенных веб-архитектурах.

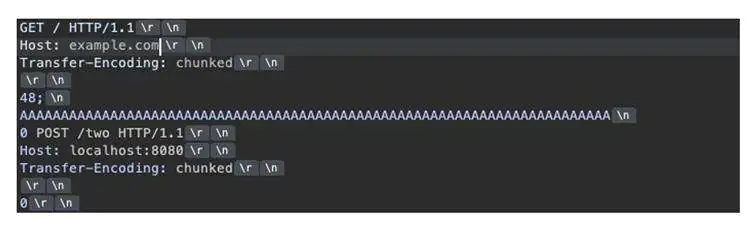

Технический механизм атаки основан на функции chunked transfer encoding в HTTP/1.1, которая позволяет отправлять тело сообщения частями. Согласно спецификации RFC 9112, каждый чанк включает заголовок размера в шестнадцатеричном формате, за которым могут следовать необязательные расширения, начинающиеся с точки с запятой. Уязвимость возникает, когда злоумышленники отправляют запросы с некорректными расширениями чанков, содержащими "голые" точки с запятой без указания имен расширений.

Это создает критическое несоответствие в обработке запросов между фронтенд- и бэкенд-системами. Фронтенд-сервер, как правило, игнорирует некорректное расширение и обрабатывает всю последовательность как единый запрос. В то же время бэкенд-сервер интерпретирует перевод строки после "голой" точки с запятой как конец заголовка чанка, что создает возможность для внедрения дополнительного запроса.

Атака следует точной последовательности действий: злоумышленники формируют запросы, содержащие строки размера чанка, оканчивающиеся на точку с запятой, но без указания имен расширений. Такая манипуляция приводит к тому, что фронтенд-системы рассматривают последующее содержимое как часть исходного запроса, в то время как бэкенд-серверы обрабатывают это содержимое как отдельный HTTP-запрос. Это позволяет эффективно "провозить" несанкционированные команды мимо систем безопасности.

Данная техника представляет особую опасность, поскольку способна обходить веб-прикладные файрволы и другие фронтенд-механизмы защиты. Злоумышленники могут получать доступ к закрытым endpoint'ам или обходить механизмы аутентификации, что делает эту атаку особенно разрушительной для незащищенных систем.

Открытие подчеркивает сохраняющиеся проблемы реализации протокола HTTP/1.1 в различных серверных технологиях. Гибкость протокола в определении границ сообщений в сочетании с различными интерпретациями спецификаций RFC создает возможности для sophisticated-атак. Такие функции, как расширения чанков, редко используемые на практике, часто получают недостаточное внимание при разработке серверов, что приводит к неполной или несоответствующей стандартам реализации.