Серия критических уязвимостей во внутренней веб-инфраструктуре корпорации Intel подвергла риску персональные данные более 270 000 сотрудников компании и потенциально открыла злоумышленникам доступ к чувствительной корпоративной информации, включая данные поставщиков. Обнаруженные недостатки безопасности выявили серьезные системные слабости на нескольких принадлежащих Intel веб-ресурсах, вызвав обеспокоенность по поводу общего подхода компании к защите веб-приложений.

Согласно данным исследований в области информационной безопасности, обнародованным на этой неделе, четыре отдельных внутренних системы Intel содержали эксплуатационные уязвимости. Эти недостатки предоставляли злоумышленникам множественные пути для получения несанкционированного доступа к конфиденциальным данным и даже для эскалации привилегий до уровня администратора. Уязвимости затрагивали ключевые внутренние порталы технологического гиганта.

Одним из скомпрометированных ресурсов стал корпоративный портал заказа визиток, поддерживаемый Intel India Operations. Исследователи обнаружили возможность обхода аутентификации Microsoft Azure. Манипулируя параметрами приложения, им удалось анонимно получить API-токены и в конечном итоге загрузить JSON-файл объемом почти 1 ГБ. Этот файл содержал подробные сведения о каждом сотруднике Intel по всему миру, включая имена, должности, контактную информацию и иерархию подчинения.

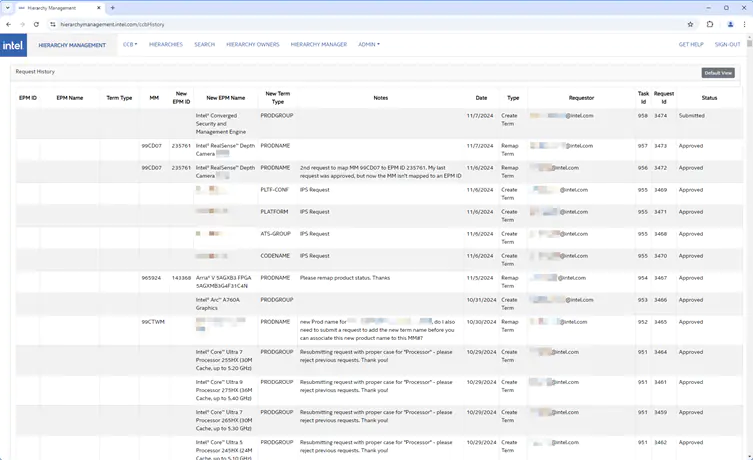

Второй проблемной системой оказался портал управления иерархией, используемый для администрирования внутренних продуктовых групп. Исходный код приложения, написанный на ReactJS, содержал слабо зашифрованные жестко заданные учетные данные. Эти секреты можно было легко расшифровать, что открывало путь к несанкционированному доступу к данным работников и потенциальному получению административных привилегий. Это создавало прямой риск несанкционированного изменения внутренних структур и процессов.

Портал онбординга продуктов, используемый для публикации продуктов на широко известной платформе Intel ARK, также продемонстрировал серьезные недостатки защиты. Исследователи выявили несколько открытых токенов доступа, жестко заданных паролей и даже токен доступа к GitHub. Демонстрация исследователей показала, что эксплуатируя эти уязвимости, злоумышленники могли выдать себя за администраторов продуктов. Это создавало угрозу манипуляции каталогом продуктов Intel, включая потенциальное изменение спецификаций, описаний или статусов продуктов на публичном ресурсе ARK.

Четвертым скомпрометированным ресурсом стал портал SEIMS (Supplier Environmental Information Management System), позиционируемый как защищенная система для управления информацией об экологической безопасности и охране труда (EHS) поставщиков. Однако и здесь был возможен обход проверок входа на портал. Модифицируя клиентский код, атакующие могли перечислять сотрудников Intel и загружать конфиденциальные данные поставщиков, включая информацию, охраняемую соглашениями о неразглашении (NDA). Хотя, по имеющимся данным, финансовые данные или номера социального страхования не были скомпрометированы, совокупность утекших данных представляла значительный операционный и репутационный риск для Intel и ее партнеров.

Компания Intel, ранее уже подвергавшаяся глобальной критике из-за аппаратных уязвимостей, таких как Meltdown, Spectre и различных атак по сторонним каналам, в данном случае продемонстрировала более медленную реакцию на проблемы веб-безопасности. Важным контекстом инцидента является политика собственной программы вознаграждений Intel за обнаружение уязвимостей (bug bounty). Программа явно исключала из сферы поощрений веб-инфраструктуру и утечки учетных данных, что делало сообщение о подобных недостатках, подобных обнаруженным, менее привлекательным для исследователей безопасности.

Несмотря на отсутствие финансовых стимулов и ограниченное покрытие программы, исследователь, обнаруживший уязвимости, ответственно сообщил о них Intel в конце 2024 года. Компания устранила выявленные недостатки безопасности к февралю 2025 года. Однако, по данным источника, исследователь не получил прямого подтверждения или благодарности от Intel за пределами автоматического ответа электронной почты.

В качестве позитивного шага, направленного на укрепление безопасности, Intel недавно объявила о расширении своей программы bug bounty. Новая политика предполагает покрытие большего количества онлайн-сервисов компании. Хотя детали еще уточняются, потенциально это изменение может распространиться и на веб-свойства домена intel.com в будущем, что может способствовать более оперативному выявлению и устранению подобных уязвимостей. Данный инцидент служит серьезным напоминанием о критической важности комплексного подхода к безопасности, охватывающего как аппаратное, так и программное обеспечение, и внутренние веб-системы крупнейших технологических корпораций.