Кибератака на морскую инфраструктуру Ирана, организованная группировкой Lab-Dookhtegan, привела к масштабным сбоям в работе танкеров и грузовых судов, принадлежащих санкционным компаниям страны. В отличие от традиционных методов взлома, злоумышленники сфокусировались на поставщике IT-услуг Fanava Group, обеспечивающем спутниковую связь для флота. Это позволило им получить контроль над 64 судами, включая 39 танкеров и 25 грузовых кораблей, управляемых National Iranian Tanker Company (NITC) и Islamic Republic of Iran Shipping Lines (IRISL).

Атака началась с проникновения в устаревшие Linux-терминалы, работающие на программном обеспечении iDirect версии 2.6.35. Данная версия ядра содержит множество неисправленных уязвимостей, включая критические ошибки, позволяющие выполнить удаленный код и повысить привилегии в системе. Через эти уязвимости хакеры получили root-доступ к терминалам, что стало первым этапом операции.

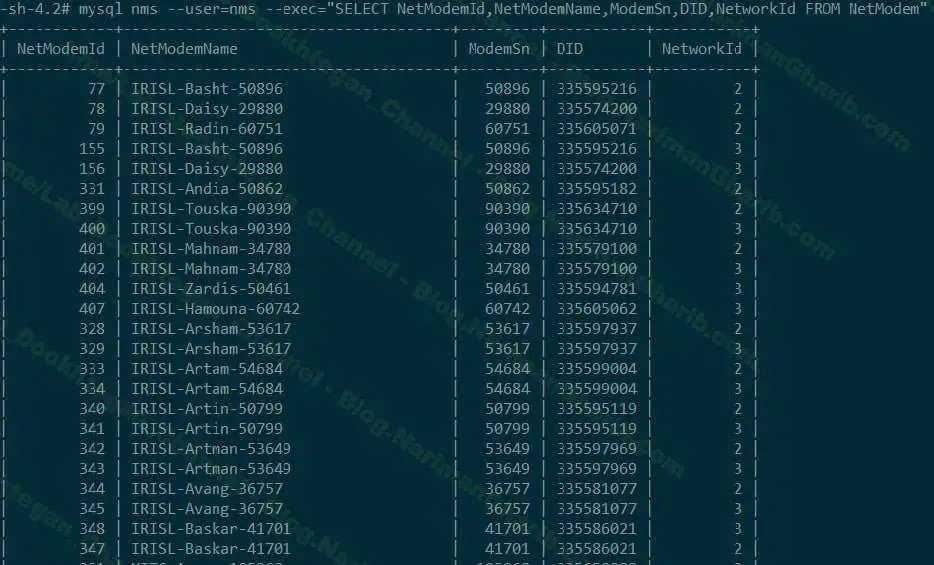

Ключевую роль в атаке сыграла компрометация баз данных MySQL, размещенных у Fanava Group. Злоумышленники извлекли детальные records о коммуникационной инфраструктуре флота, включая серийные номера модемов, сетевые идентификаторы и конфигурации для конкретных судов, таких как Touska, Mahnam и Zardis. Эти данные позволили им целенаправленно атаковать программное обеспечение Falcon, критически важное для поддержания спутниковой связи.

В результате суда лишились доступа к электронной почте, метеоданным и возможности координировать заходы в порты. Доказательства, обнародованные Lab-Dookhtegan, свидетельствуют, что атака носила долгосрочный характер: хакеры сохраняли доступ с марта по август, проводя рекогносцировку и готовясь к финальной фазе.

В августе была запущена разрушительная операция с использованием команды dd if=/dev/zero of=/dev/mmcblk0p1 bs=1M, которая перезаписала нулями разделы накопителей терминалов. Это уничтожило навигационные логи, архивы сообщений, системные конфигурации и секторы восстановления, сделав невозможным удаленное восстановление оборудования. Экипажам пришлось искать порты для замены аппаратного обеспечения и полной переустановки ПО, что может занять недели или даже месяцы.

Дополнительный ущерб связан с кражей конфигураций IP-телефонии, включая пароли в открытом виде, номера телефонов и IP-адреса. Это создает риски прослушки, имитации голосовой связи и дальнейших атак на коммуникации.

Геополитический контекст инцидента примечателен: атака совпала с введением санкций Министерства финансов США против 13 организаций, связанных с иранской нефтеторговлей. NITC и IRISL играют ключевую роль в обходе санкций, например, путем отключения систем отслеживания для скрытых поставок нефти в Китай. Паралич спутниковой связи ставит под угрозу эти операции, повышая риски в районах интенсивного судоходства, таких как Индийский океан.

Инцидент демонстрирует уязвимость устаревшего ПО в критической инфраструктуре: оценки CVSS для уязвимостей iDirect могут превышать 9.0 из-за высокой эксплуатационной возможности и воздействия на доступность. Атака на Fanava Group подчеркивает риски цепочки поставок в морской кибербезопасности, где компрометация одного провайдера может привести к флотским последствиям.

Lab-Dookhtegan, известная своей предыдущей координацией с действиями США против хуситов в Йемене, подтвердила успех операции изображениями позиций судов на момент атаки. Это указывает на стратегию максимального экономического ущерба, выходящего за рамки простого нарушения работы.

Морской сектор сталкивается с необходимостью пересмотра подходов к безопасности: усиление threat-моделирования, регулярное обновление ПО и внедрение zero-trust архитектур становятся imperative для защиты от подобных атак в будущем.