Исследователи кибербезопасности обнаружили целый ряд критических уязвимостей в цифровых платформах Restaurant Brands International (RBI), материнской компании сетей Burger King, Tim Hortons и Popeyes. Уязвимости позволяли получить полный контроль над системами более чем 30 000 ресторанов по всему миру, включая доступ к аудиозаписям разговоров клиентов в drive-thru (зонах обслуживания автомобилистов).

Проблемы безопасности были выявлены на трех доменах: assistant.bk.com, assistant.popeyes.com и assistant.timhortons.com. Исследователи обнаружили, что система регистрации пользователей была ошибочно оставлена активной, что позволяло создать учетную запись без проверки подлинности. Через уязвимости в GraphQL API злоумышленники могли полностью обойти аутентификацию и получить административные привилегии на всей платформе.

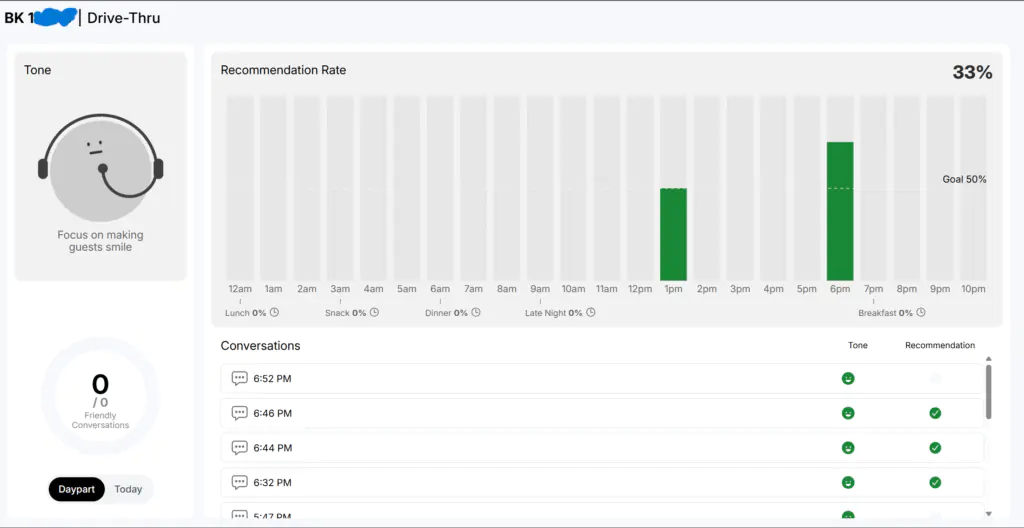

Особую озабоченность вызывает доступ к конфиденциальным данным клиентов. Исследователи подтвердили возможность прослушивания аудиозаписей заказов через drive-thru, которые хранились в облачных хранилищах и анализировались системами искусственного интеллекта для оценки качества обслуживания. В записях потенциально содержалась персональная информация клиентов, включая фоновые разговоры и другие идентифицирующие данные.

Также были обнаружены многочисленные нарушения безопасности в сопутствующих системах. На сайте заказа оборудования для ресторанов пароль был жестко прописан в HTML-коде, а на диагностических панелях планшетов использовался стандартный пароль "admin". API-интерфейсы для отправки отзывов о качестве обслуживания в bathrooms (санузлах) не требовали какой-либо аутентификации, позволяя отправлять фиктивные оценки из любой точки мира.

По словам исследователей, они немедленно уведомили RBI о обнаруженных уязвимостях. Компания оперативно устранила проблемы в течение одного дня, однако не предоставила официальных комментариев относительно инцидента. Специалисты подчеркивают, что в ходе исследования не происходило сохранения или несанкционированного использования конфиденциальных данных клиентов. Технический отчёт вскоре удалили, но его копия сохранилась в веб-архиве.

Этот инцидент подчеркивает важность регулярных аудитов безопасности в крупных корпоративных сетях, особенно когда речь идет о обработке персональных данных клиентов. Нарушения такого масштаба могут иметь серьезные последствия для конфиденциальности потребителей и репутации компаний.