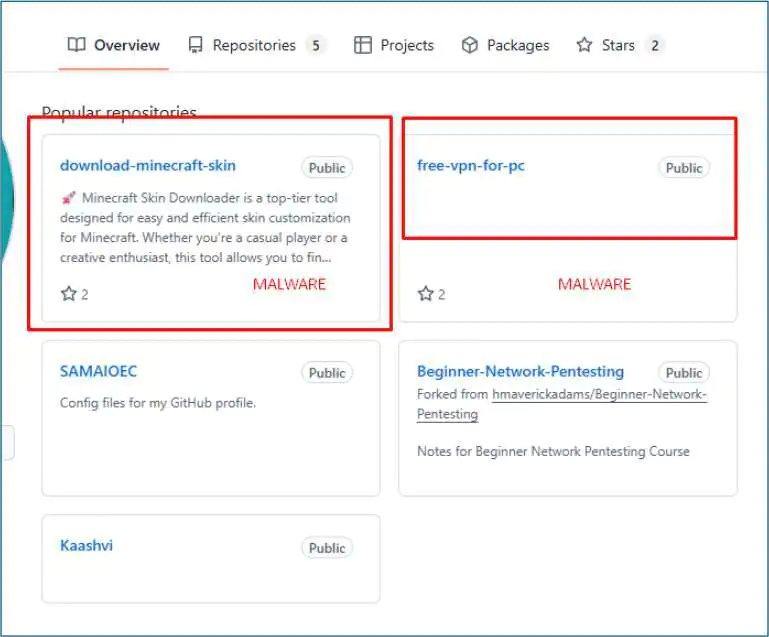

Киберпреступники продолжают активно эксплуатировать популярные платформы для распространения вредоносного ПО. На этот раз под прицелом оказался GitHub, где злоумышленники разместили вредоносные файлы, замаскированные под бесплатные программы, такие как VPN и редакторы для Minecraft. Аналитики CYFIRMA обнаружили, что в рамках этой кампании жертвам предлагается скачать вредоносный файл Launch.exe, который в конечном итоге загружает на устройство Lumma Stealer - опасный информационный вор, способный похищать конфиденциальные данные.

Описание

Как работает атака?

Вредоносное ПО распространяется через репозитории GitHub, где злоумышленники размещают поддельные проекты, такие как "Free VPN for PC" и "Minecraft Skin Changer". Для убедительности в описании приводятся подробные инструкции по установке, а сами файлы запакованы в ZIP-архивы с паролем, чтобы обойти автоматические механизмы проверки безопасности.

Основной вредоносный код скрыт в исполняемом файле Launch.exe. Сначала программа декодирует Base64-закодированный DLL-файл, скрытый среди бессмысленного французского текста. Затем этот файл записывается на диск под именем msvcp110.dll в папку AppData пользователя, после чего подгружается в память с использованием техник DLL side-loading.

Далее зловред применяет методы обфускации и противодействия анализу, включая проверки на наличие отладчика и запуск в доверенных процессах Windows, таких как MSBuild.exe и aspnet_regiis.exe. Это позволяет зловреду избегать обнаружения системами защиты.

Чем опасен Lumma Stealer?

Lumma Stealer - это продвинутый троянец, специализирующийся на краже данных. Он может извлекать пароли, куки браузеров, данные кредитных карт и другую конфиденциальную информацию с заражённого компьютера. В данном случае вредоносная нагрузка пытается связаться с сервером управления (C2) explorationmsn[.]store, который связан с прошлыми кампаниями Lumma Stealer.

Вывод

Распространение вредоносного ПО через легитимные платформы вроде GitHub - тревожный тренд. Злоумышленники умело маскируют свои атаки под полезное ПО, эксплуатируя доверие пользователей. В таких условиях критически важно соблюдать кибергигиену и использовать многоуровневую защиту, чтобы минимизировать риски заражения.

Компании и частные пользователи должны оставаться бдительными, особенно при скачивании бесплатных инструментов, и внимательно изучать источники перед установкой любых программ. В противном случае цена "бесплатного" VPN может оказаться слишком высокой - утечка персональных данных, финансовые потери и компрометация корпоративных сетей.

Индикаторы компрометации

Domains

- captaitwik.sbs

- deepymouthi.sbs

- explorationmsn.store

- ferrycheatyk.sbs

- heroicmint.sbs

- monstourtu.sbs

- sidercotay.sbs

- snailyeductyi.sbs

- wrigglesight.sbs

MD5

- bbc7fc957d4fff6a55bd004a3d124dda

SHA256

- 15b644b42edce646e8ba69a677edcb09ec752e6e7920fd982979c714aece3925

- acbaa6041286f9e3c815cd1712771a490530f52c90ce64da20f28cfa0955a5ca