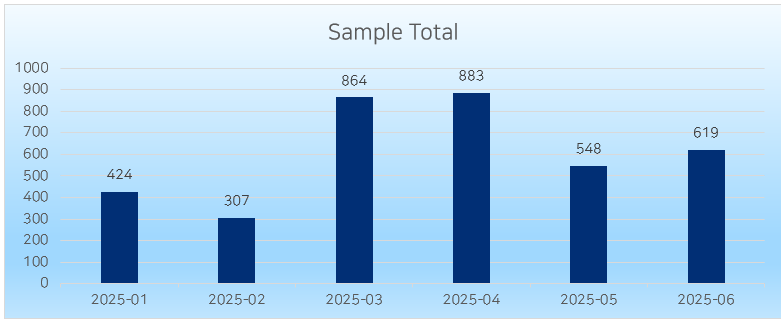

В июне 2025 года эксперты по кибербезопасности зафиксировали тревожный рост числа ransomware-атак, что подтверждается данными отчета AhnLab. По сравнению с маем количество новых образцов вредоносного ПО увеличилось, что говорит об активизации киберпреступных группировок. Эти данные подчеркивают необходимость усиления мер защиты, особенно для корпоративных структур, которые остаются основной целью злоумышленников.

Описание

Статистика, представленная в отчете, основана на анализе сигнатур вредоносных программ, выявленных AhnLab, а также информации с Dedicated Leak Sites (DLS) - специализированных ресурсов, которые ransomware-группы используют для публикации данных о взломанных компаниях. Важно отметить, что некоторые атаки могут не попадать в отчеты из-за задержек в сборе данных или их сокрытии преступниками, поэтому реальные масштабы угрозы могут быть еще выше.

В течение последних шести месяцев наблюдалась нестабильная динамика количества ransomware-образцов. Однако июньский скачок свидетельствует о том, что злоумышленники не только совершенствуют свои инструменты, но и расширяют географию атак. Наибольшую опасность представляют новые модификации существующих семейств ransomware, которые обходят традиционные системы защиты. Это требует от компаний постоянного обновления антивирусных баз и внедрения превентивных мер, таких как многофакторная аутентификация и регулярное резервное копирование данных.

Особую тревогу вызывает активность ransomware-групп на международном уровне. Согласно данным ATIP, в июне были атакованы десятки компаний по всему миру, причем некоторые из них оказались в открытом доступе на DLS. Эти ресурсы используются киберпреступниками как инструмент давления: они публикуют конфиденциальную информацию жертв, требуя выкуп за ее удаление. Утечки данных могут нанести непоправимый ущерб репутации бизнеса, а также привести к многомиллионным убыткам из-за штрафов за нарушение GDPR и других регуляторных норм.

Несмотря на то что в отчете часть информации о пострадавших компаниях скрыта, эксперты предупреждают, что под ударом чаще всего оказываются организации с недостаточным уровнем кибергигиены. В частности, это предприятия среднего бизнеса, которые не всегда могут позволить себе дорогостоящие системы защиты, а также государственные учреждения, где устаревшее ПО делает их легкой мишенью для атак.

Киберпреступники постоянно меняют тактику: если раньше ransomware распространялся в основном через фишинговые письма, то сейчас злоумышленники активно эксплуатируют уязвимости в ПО и сетевом оборудовании. Особую опасность представляют атаки через удаленный доступ (RDP) и эксплуатация zero-day уязвимостей, которые еще не закрыты разработчиками.

Индикаторы компрометации

MD5

- 081f2eeaefe9b51a6f2d2b59eef01b06

- 0c955e9620b7b6147e56096d17161dda

- 1c65d2a20ccf6c6eccdec1cb4a97935c

- 1dc7e57a2c1fb81d7061743847f42881

- 2fa6fdc5de5fadfa693df0e05fe558cd