В мире кибербезопасности давно устоялось мнение, что рядовые пользователи представляют собой наиболее уязвимое звено. Однако недавний инцидент, обработанный экспертами LevelBlue Managed Detection and Response (MDR), демонстрирует, что даже администраторы и привилегированные пользователи могут стать жертвами изощренных атак. Речь идет о кампании малвертайзинга, в рамках которой злоумышленники распространяли троянизированную версию популярного SSH-клиента PuTTY.

Описание

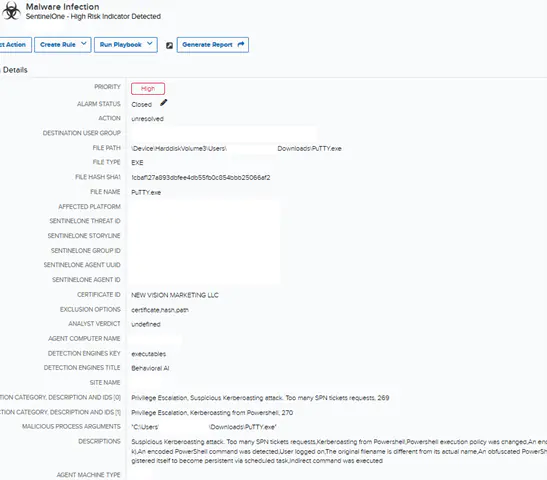

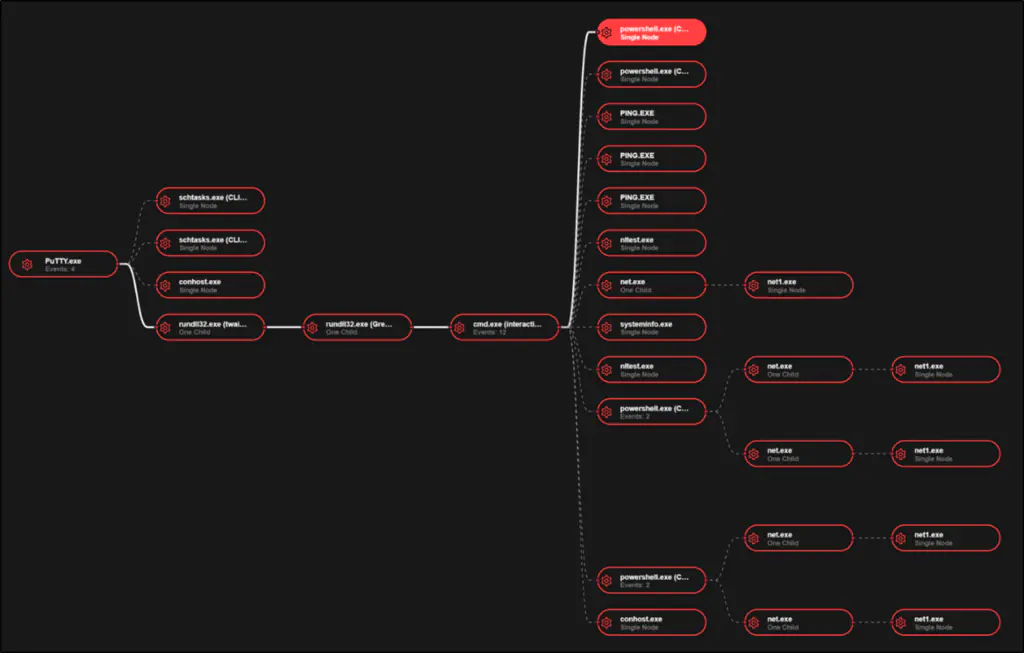

Инцидент начался с получения предупреждения от платформы SentinelOne в системе USM Anywhere - Open XDR платформе LevelBlue. Сигнал указывал на загрузку файла PuTTY.exe на конечном устройстве. Первым признаком компрометации стала цифровая подпись от NEW VISION MARKETING LLC, которая не соответствует ожиданиям для легитимного ПО PuTTY. Поведенческие индикаторы включали подозрительное выполнение PowerShell, создание задачи в планировщике и признаки активности, связанной с Керберостингом.

Дальнейшее расследование выявило коммуникацию поддельного PuTTY.exe с двумя вредоносными IP-адресами, создание подозрительных DLL в директориях %appdata% и %temp%, а также установление персистентности через задание с именем Security Updater. Это задание выполняло зловредную DLL twain_96.dll с интервалом в три минуты. Вторая DLL, green.dll, обеспечивала злоумышленникам доступ через порт 443 на IP 144.217.206[.]26. Анализ файловых хэшей показал, что эти файлы относятся к вредоносному семейству Broomstick/Oyster, известному своим функционалом для удаленного выполнения команд, установления персистентности и использования жестко запрограммированными C2 серверов.

В процессе атаки злоумышленники выполнили ряд команд для рекогносцировки, включая nltest /trusted_domains, net group domain admins /domain и nltest /dclist. Финальной фазой стало выполнение inline PowerShell скрипта для проведения Kerberoasting атаки. Этот метод позволяет атакующему, имеющему доступ к учетной записи домена, запрашивать Kerberos service tickets для аккаунтов с определенным SPN (Service Principal Name). Полученные тикеты, зашифрованные с использованием слабого алгоритма RC4-HMAC, затем могут быть взломаны offline с помощью инструментов вроде Hashcat.

Использованный в инциденте скрипт адаптировал компоненты из PowerSploit Invoke-Kerberoast, работая полностью в оперативной памяти без записи на диск. Это подчеркивает тенденцию использования LOLBINs (living-off-the-land-binaries) для скрытного выполнения действий. Подтверждением активности стали события Kerberos Service Ticket (Event ID 4769) в платформе USM Anywhere, где были зафиксированы тикеты с RC4-HMAC шифрованием.

Команда LevelBlue MDR SOC оперативно отреагировала на инцидент: изолировала зараженный актив, рекомендовала отключить учетную запись пользователя и провела threat hunt по всему клиентскому флоту для поиска аналогичных compromise. На основе полученных IOC и TTP были созданы custom detection rules в SentinelOne для улучшения детекции в будущем.

Дополнительное расследование выявило, что распространение троянизированного PuTTY происходит через вредоносные спонсорские объявления в поисковой системе Bing. При поиске запросов вроде "putty download" или "putty plink download" пользователям показывались рекламные объявления, маскирующиеся под официальный сайт putty[.]org. Клик по ним перенаправлял на типосквоттинг домены, такие как puttyy[.]org или puttysystems[.]com, где и происходила загрузка вредоносного ПО.

Анализ доменов, вовлеченных в кампанию, показал, что большинство из них были зарегистрированы недавно. Среди них puttyy[.]org, puttysystems[.]com, updaterputty[.]com, putty[.]bet и другие. Для доставки вредоносного ПО также использовались скомпрометированные WordPress сайты, такие как ruben.findinit[.]com, ekeitoro.siteinwp[.]com и danielaurel[.]tv, что указывает на использование уязвимостей CMS для drive by download атак.

Злоумышленники постоянно меняли хэши файлов и сертификаты для подписи кода, что позволяло обходить списки блокировки на основе хэшей и обнаружение на основе сигнатур. В некоторых примерах также наблюдалось использование иного имени планировщика заданий - FireFox Agent INC, что демонстрирует адаптацию тактик.

Несмотря на то, что LevelBlue MDR SOC сообщила о вредоносных обьявлениях в Microsoft Advertising и получила подтверждение об его удалении, через несколько дней были обнаружены новые полезные нагрузки с аналогичным поведением. Это указывает на то, что злоумышленники вероятно, злоупотребляют несколькими рекламными платформами, а крупные рекламные сети не имеют достаточных механизмов верификации для предотвращения подобных злоупотреблений.

Данный инцидент служит напоминанием, что даже опытные администраторы должны строго следовать лучшим практики безопасности, включая проверку источников загрузки ПО, использование многофакторной аутентификации и регулярный аудит привилегированных учетных записей. Борьба с малвертайзингом требует не только технических мер защиты, но и повышения осведомленности пользователей на всех уровнях организации.

Индикаторы компрометации

IPv4

- 144.217.207.26

- 185.208.159.119

- 194.213.18.89

- 45.86.230.77

- 85.239.52.99

Domains

- danielaurel.tv

- ekeitoro.siteinwp.com

- heartlandenergy.ai

- putty.bet

- putty.lat

- putty.network

- putty.run

- putty.us.com

- puttysystems.com

- puttyy.com

- puttyy.org

- ruben.findinit.com

- updaterputty.com

URLs

- http://185.208.158.119/api/jgfnsfnuefcnegfnehjbfncejfh

- http://185.208.158.119/api/kcehc

- http://194.213.18.89:443/login

- http://194.213.18.89:443/reg

- http://45.86.230.77:443/login

- http://45.86.230.77:443/reg

- http://85.239.52.99/api/jgfnsfnuefcnegfnehjbfncejfh

- http://85.239.52.99/api/kcehc

SHA256

- 03012e22602837132c4611cac749de39fb1057a8dead227594d4d4f6fb961552

- 0b85ad058aa224d0b66ac7fdc4f3b71145aede462068cc9708ec2cee7c5717d4

- 1112b72f47b7d09835c276c412c83d89b072b2f0fb25a0c9e2fed7cf08b55a41

- 3d22a974677164d6bd7166e521e96d07cd00c884b0aeacb5555505c6a62a1c26

- 80c8a6ecd5619d137aa57ddf252ab5dc9044266fca87f3e90c5b7f3664c5142f

- a653b4f7f76ee8e6bd9ffa816c0a14dca2d591a84ee570d4b6245079064b5794

- d73bcb2b67aebb19ff26a840d3380797463133c2c8f61754020794d31a9197d1

- dd995934bdab89ca6941633dea1ef6e6d9c3982af5b454ecb0a6c440032b30fb

- e02d21a83c41c15270a854c005c4b5dfb94c2ddc03bb4266aa67fc0486e5dd35

- e8e9f0da26a3d6729e744a6ea566c4fd4e372ceb4b2e7fc01d08844bfc5c3abb

- e9f05410293f97f20d528f1a4deddc5e95049ff1b0ec9de4bf3fd7f5b8687569

- eef6d4b6bdf48a605cade0b517d5a51fc4f4570e505f3d8b9b66158902dcd4af