В последние месяцы специалисты Threat Response Unit (TRU) компании eSentire зафиксировали рост числа фишинговых атак в Microsoft Teams, связанных с подделкой IT-служб и техподдержки. Злоумышленники активно используют социальную инженерию, чтобы обмануть сотрудников организаций и получить контроль над их устройствами или учетными записями. Microsoft Teams, будучи популярным инструментом для совместной работы, предоставляет удобные функции вроде удаленного доступа к экрану, но именно они становятся лазейкой для киберпреступников.

Описание

Типичный сценарий атаки выглядит так: злоумышленники выдают себя за сотрудников IT-отдела или службы поддержки и убеждают жертву установить вредоносное ПО через RMM-инструменты (Remote Monitoring and Management) или разрешить удаленный доступ во время сеанса связи. Иногда атака сопровождается массовой рассылкой спама, чтобы создать у жертвы ощущение срочности и правдоподобности происходящего. Этот метод, известный как "email bombing", усиливает эффект социальной инженерии, заставляя пользователей быстрее поддаваться на уловки.

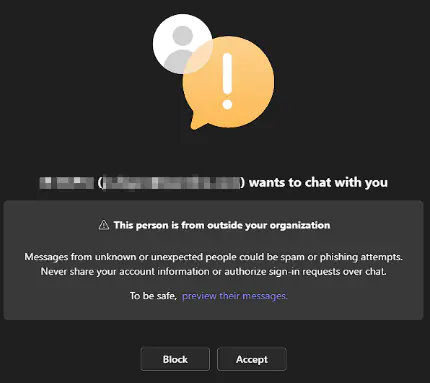

Один из ключевых моментов в этих атаках - использование неверифицированных пробных доменов Microsoft. Злоумышленники регистрируют временные домены в формате userName@domainName.onmicrosoft.com, имитируя официальные IT-службы. Часто в названиях таких доменов встречаются слова вроде "helpdesk", "support" или "IT", что делает сообщения более убедительными. Пользователи видят предупреждение о внешнем отправителе, но из-за доверия к подобным терминам могут проигнорировать угрозу.

После установления контакта злоумышленники просят жертву либо скачать вредоносный файл, либо предоставить удаленный доступ к компьютеру. В последнем случае мошенники получают полный контроль над устройством, что может привести к утечке данных, установке шпионского ПО или даже проникновению в корпоративную сеть.

Эксперты отмечают, что атаки такого рода особенно опасны, так как используют доверие сотрудников к внутренним службам компании. Организации должны обращать внимание на подозрительные сообщения в Microsoft Teams, особенно если они приходят с внешних доменов. Также важно обучать сотрудников распознавать подобные схемы и блокировать подозрительные запросы.

В условиях роста киберугроз, связанных с облачными сервисами, компании должны быть особенно бдительны. Microsoft Teams остается удобным инструментом для совместной работы, но без должной осведомленности и контроля он может стать каналом для атак, ставя под угрозу безопасность корпоративных данных.

Индикаторы компрометации

Domains

- cybersecurityhelpdesk.onmicrosoft.com

Emails

- fenixkonor@Administratoritdep.onmicrosoft.com

- helpdeskmanager@arellano.pe

- supportbot@supportteamits.onmicrosoft.com

- tech@mintyfreshwave.com