Группа хакеров BlueNoroff, также известная как Sapphire Sleet и TA444, значительно усовершенствовала свои методы атак на компании криптоиндустрии. Согласно последним исследованиям, злоумышленники активно используют искусственный интеллект для создания убедительных фишинговых кампаний и разработки сложного вредоносного ПО.

Описание

Основной целью группировки остаются руководители технологических компаний и разработчики в сфере Web3. За последний год BlueNoroff развернула две масштабные кампании - GhostCall и GhostHire, которые используют разные подходы для проникновения в системы жертв.

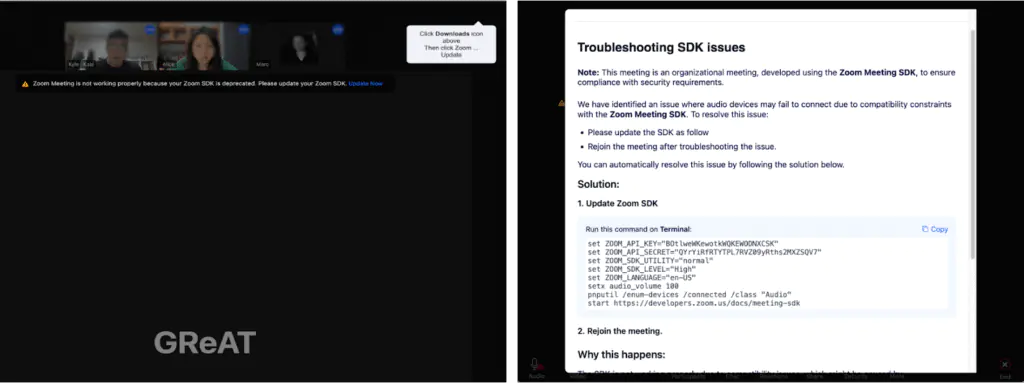

Кампания GhostCall ориентирована на топ-менеджеров и инвесторов. Злоумышленники представляются венчурными капиталистами и приглашают жертв на фиктивные видеовстречи через поддельные сайты, имитирующие Zoom и Microsoft Teams. Особенностью атаки стало использование реальных записей предыдущих жертв вместо технологий deepfake. После подключения к "совещанию" пользователю предлагается обновить клиент видеоконференции, что приводит к загрузке вредоносных скриптов.

Исследователи обнаружили семь различных цепочек заражения, включая модульные стилеры (программы-похитители данных) и кейлоггеры. Вредоносное ПО собирает comprehensive информацию о криптокошельках, учетных данных браузеров, данных облачных платформ и инфраструктурных настройках.

Параллельно проводится кампания GhostHire, нацеленная на разработчиков. Атакующие представляются рекрутерами и предлагают пройти техническое собеседование, в ходе которого жертва запускает зловредный код из GitHub-репозитория. Для усиления давления устанавливаются строгие временные лимиты на выполнение "тестового задания".

Исследование показало активное использование BlueNoroff генеративного ИИ в различных аспектах атак. Злоумышленники применяют GPT-4o для улучшения профильных изображений, используемых в фишинговых кампаниях. Анализ кода некоторых компонентов вредоносного ПО указывает на возможное использование ИИ для автоматизации разработки скриптов.

Технический анализ выявил сложную модульную архитектуру вредоносного ПО, написанного на различных языках программирования, включая Nim, Go, Rust и Swift. Злоумышленники постоянно обновляют свои инструменты, усложняя их обнаружение системами безопасности.

Особую озабоченность вызывает масштаб сбора данных. Похищаемая информация включает не только криптовалютные активы, но и полную цифровую инфраструктуру жертв: учетные данные систем контроля версий, настройки облачных сервисов, ключи API и данные мессенджеров.

Жертвами кампаний стали компании и частные лица в различных странах, включая Японию, Сингапур, Гонконг и Австралию. Преимущественно атакам подвергаются организации, связанные с блокчейн-индустрией.

Эксперты отмечают, что использование ИИ позволяет злоумышленникам не только ускорить разработку вредоносного ПО, но и создавать более персонализированные и убедительные фишинговые атаки. Это значительно повышает успешность кампаний и усложняет их обнаружение.

Рекомендуется усилить проверку неожиданных предложений о сотрудничестве и инвестициях, особенно поступающих через мессенджеры. Для разработчиков критически важно тщательно проверять репозитории перед запуском кода, полученного в ходе "собеседований". Организациям следует внедрять многофакторную аутентификацию и регулярно обновлять системы защиты.

Индикаторы компрометации

Domains

- botsc.autoupdate.xyz

- check.datatabletemplate.shop

- dataupload.store

- download.datatabletemplate.xyz

- download.face-online.world

- filedrive.online

- first.system-update.xyz

- image-support.xyz

- instant-update.online

- pre.alwayswait.site

- readysafe.xyz

- real-update.xyz

- root.chkstate.online

- root.security-update.xyz

- safefor.xyz

- safeupload.online

- second.awaitingfor.online

- second.systemupdate.cloud

- secondshop.online

- secondshop.store

- signsafe.site

- signsafe.xyz

- system.updatecheck.store

URLs

- http://web071zoom.us/fix/audio/4542828056

- http://web071zoom.us/fix/audio-fv/7217417464

- http://web071zoom.us/fix/audio-tr/7217417464

- https://api.clearit.sbs/test

- https://api.clearit.sbs/uploadfiles

- https://api.flashstore.sbs/test

- https://api.flashstore.sbs/uploadfiles

- https://bots.autoupdate.online:8080/test

- https://chkactive.online/update

- https://cloud-server.store/update

- https://dataupload.store/uploadfiles

- https://filedrive.online/uploadfiles

- https://file-server.store/update

- https://flashserve.store/update

- https://metamask.awaitingfor.site/update

- https://safeup.store/test

- https://safeupload.online/uploadfiles

- https://support.ms-live.us/301631/check

- https://support.ms-live.us/register/22989524464UcX2b5w52

- https://support.ms-live.us/update/02583235891M49FYUN57

- https://urgent-update.cloud/uploadfiles

- https://writeup.live/test

WebSockets

- ws://first.longlastfor.online:8080/client

- ws://web.commoncome.online:8080/client

- wss://firstfromsep.online/client

MD5

- 00dd47af3db45548d2722fe8a4489508

- 01d3ed1c228f09d8e56bfbc5f5622a6c

- 0af11f610da1f691e43173d44643283f

- 0ca37675d75af0e7def0025cd564d6c5

- 10cd1ef394bc2a2d8d8f2558b73ac7b8

- 1243968876262c3ad4250e1371447b23

- 1653d75d579872fadec1f22cf7fee3c0

- 17baae144d383e4dc32f1bf69700e587

- 19a7e16332a6860b65e6944f1f3c5001

- 1ee10fa01587cec51f455ceec779a160

- 261a409946b6b4d9ce706242a76134e3

- 2c42253ebf9a743814b9b16a89522bef

- 31b88dd319af8e4b8a96fc9732ebc708

- 358c2969041c8be74ce478edb2ffcd19

- 389447013870120775556bb4519dba97

- 38c8d80dd32d00e9c9440a498f7dd739

- 3bbe4dfe3134c8a7928d10c948e20bee

- 50f341b24cb75f37d042d1e5f9e3e5aa

- 529fe6eff1cf452680976087e2250c02

- 5ad40a5fd18a1b57b69c44bc2963dc6b

- 5cb4f0084f3c25e640952753ed5b25d0

- 60bfe4f378e9f5a84183ac505a032228

- 6348b49f3499d760797247b94385fda3

- 6422795a6df10c45c1006f92d686ee7e

- 6aa93664b4852cb5bad84ba1a187f645

- 7168ce5c6e5545a5b389db09c90038da

- 73d26eb56e5a3426884733c104c3f625

- 7581854ff6c890684823f3aed03c210f

- 76ace3a6892c25512b17ed42ac2ebd05

- 7e50c3f301dd045eb189ba1644ded155

- 7f94ed2d5f566c12de5ebe4b5e3d8aa3

- 8006efb8dd703073197e5a27682b35bf

- 8f8942cd14f646f59729f83cbd4c357b

- 931cec3c80c78d233e3602a042a2e71b

- 9551b4af789b2db563f9452eaf46b6aa

- 963f473f1734d8b3fbb8c9a227c06d07

- a070b77c5028d7a5d2895f1c9d35016f

- a0eb7e480752d494709c63aa35ccf36c

- a26f2b97ca4e2b4b5d58933900f02131

- a6ce961f487b4cbdfe68d0a249647c48

- ab1e8693931f8c694247d96cf5a85197

- b2e9a6412fd7c068a5d7c38d0afd946f

- b567bfdaac131a2d8a23ad8fd450a31d

- c42c7a2ea1c2f00dddb0cc4c8bfb5bcf

- c446682f33641cff21083ac2ce477dbe

- c6f0c8d41b9ad4f079161548d2435d80

- d63805e89053716b6ab93ce6decf8450

- d8529855fab4b4aa6c2b34449cb3b9fb

- de93e85199240de761a8ba0a56f0088d

- e33f942cf1479ca8530a916868bad954

- e8680d17fba6425e4a9bb552fb8db2b1

- e9fdd703e60b31eb803b1b59985cabec

- eda0525c078f5a216a977bc64e86160a

- f1bad0efbd3bd5a4202fe740756f977a

- f1d2af27b13cd3424556b18dfd3cf83f

- f8bb2528bf35f8c11fbc4369e68c4038