В последнее время специалисты AhnLab Security Intelligence Center (ASEC) обнаружили новую схему кибератак, в которой злоумышленники распространяют вредоносные файлы LNK, замаскированные под всплывающие окна аутентификации электронной почты от кредитных организаций. Цель атаки - кража конфиденциальных данных пользователей. Исследователи выявили файл с названием card_detail_20250610.html.lnk, имитирующий уведомление от банка или платежной системы.

Описание

Ранее злоумышленники использовали PowerShell-скрипты для сбора данных и кейлоггинга, но теперь они перешли на загрузку DLL-файлов. Чтобы усыпить бдительность жертв, вредоносный LNK-файл запускается вместе с легитимным документом, который служит приманкой. В предыдущих атаках таким файлом обычно был документ в формате Word или PDF, но в данном случае злоумышленники применили HTML-страницу, имитирующую официальное уведомление.

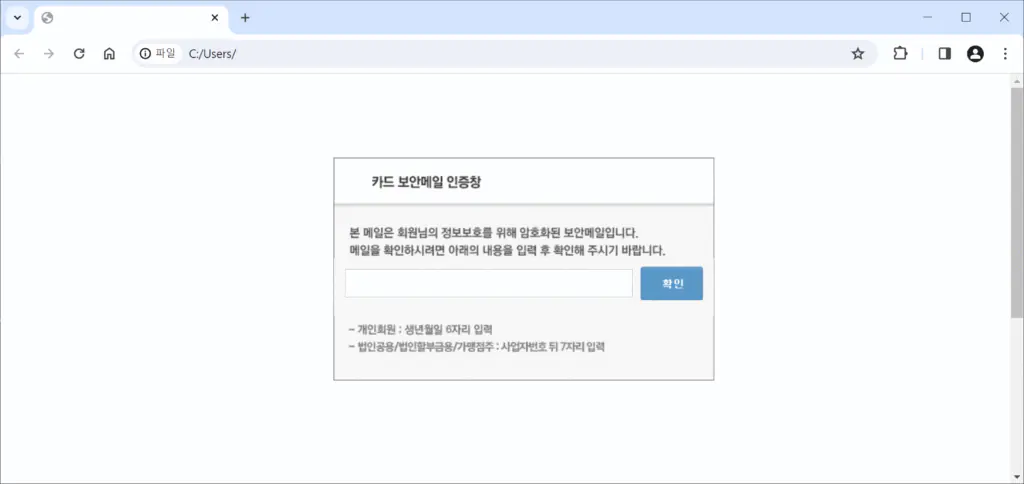

После запуска вредоносного LNK-файла из временной папки temp загружаются HTA-файл и HTML-документ, который отображается пользователю. Этот документ выглядит как стандартное окно проверки безопасности электронной почты от кредитной организации. Однако параллельно запускается HTA-скрипт, который создает в директории C:\Users\{username}\AppData\Local два файла: вредоносную библиотеку sys.dll и текстовый файл user.txt, содержащий URL для загрузки дополнительного вредоносного кода. Далее sys.dll исполняется через rundll32.exe, активируя вредоносную нагрузку.

Особенность данной атаки - использование рефлексивной загрузки DLL, которая позволяет запускать библиотеки прямо из памяти, минуя стандартные механизмы операционной системы. Это значительно усложняет обнаружение угрозы системами защиты. В данном случае загружаются три файла: app, net и notepad.log, каждый из которых выполняет свою функцию.

Файл app работает как инфостилер, предназначенный для кражи данных из браузеров Chrome, Brave и Edge. net также является похитителем информации, но нацелен на более широкий список приложений, включая Opera, Firefox, а также сервисы Google, Yahoo, Facebook* и Outlook.

notepad.log играет роль бэкдора, позволяя злоумышленникам выполнять команды на зараженном устройстве, собирать списки файлов, загружать и выгружать данные, а также фиксировать нажатия клавиш через кейлоггер.

Кейлоггинговая составляющая сохраняет собранные данные в папке C:\Users\{username}\AppData\Local\netkey, а затем передает их злоумышленникам. Эксперты отмечают, что подобные атаки становятся все более изощренными: злоумышленники не только тщательно маскируют вредоносные файлы под легитимные, но и имитируют уведомления известных организаций, повышая доверие жертв.

Глобальный тренд на усложнение методов социальной инженерии требует не только технической защиты, но и повышения осведомленности пользователей. Мошенники постоянно совершенствуют свои схемы, и единственный способ противостоять им - комбинация технологических решений и критического мышления при работе с электронной почтой и вложениями.

* Организация Meta, а также её продукт Facebook, на который мы ссылаемся в этой статье, признаны экстремистскими на территории РФ.

Индикаторы компрометации

Domains

- pkkfbv.webhop.me

URLs

- https://cdn.glitch.global/b33b49c5-5e3d-4a33-b66b-c719b917fa62/app64.log

- https://cdn.glitch.global/b33b49c5-5e3d-4a33-b66b-c719b917fa62/main64.log

- https://cdn.glitch.global/b33b49c5-5e3d-4a33-b66b-c719b917fa62/net64.log

MD5

- 046aab6c2bcd4f87b70edd14330f326b

- 71105e164f5838049aa9b1c634ab6047

- 7110882e6d27b3296b1cd261064e4f81

- 94842649b102b5b7d605d254d3c03008

- bf13ddd4bbff1aa69976e63cc966addc