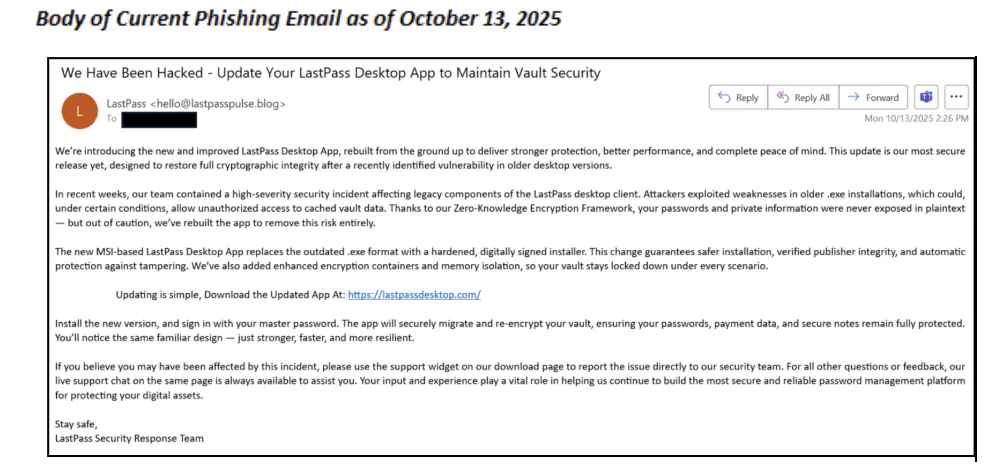

Опасная фишинговая кампания, маскирующаяся под официальные уведомления от менеджера паролей LastPass, активно распространяется 13 октября 2025 года. Злоумышленники рассылают поддельные письма с адресов hello@lastpasspulse[.]blog и hello@lastpassgazette[.]blog, используя вызывающую тревогу тему: "Нас взломали - обновите настольное приложение LastPass для обеспечения безопасности хранилища". Реальная цель атаки - заставить пользователей загрузить вредоносное программное обеспечение, поскольку на самом деле LastPass не подвергался компрометации.

Описание

Методы социальной инженерии стали основой этой схемы. Создавая иллюзию серьезного инцидента безопасности, преступники эксплуатируют естественную человеческую реакцию на панику и срочность. Получатели писем получают инструкции обойти стандартные меры предосторожности и запустить вредоносный установщик, способный развернуть кейлоггеры, бэкдоры или другое вредоносное ПО для сбора конфиденциальных учетных данных.

Технический анализ показывает, что ссылки в теле письма внешне напоминают легитимные страницы загрузки LastPass, но на самом деле перенаправляют пользователей на два вредоносных домена: lastpassdesktop[.]com с IP-адресом 172.67.147[.]36 и lastpassgazette[].blog с IP-адресом 84.32.84[.]32. Также обнаружен предварительно зарегистрированный домен lastpassdesktop.app с IP-адресом 172.67.219.2, что указывает на планирование дополнительных этапов кампании.

Особую озабоченность экспертов вызывает использование хостинг-провайдера NICENIC, известного как "пуленепробиваемый" хостинг, популярный среди киберпреступников благодаря сопротивлению запросам на удаление контента. Выбор времени для атаки в выходные дни праздничных дат в США свидетельствует о расчете злоумышленников на сниженную укомплектованность штатов security-команд, что может задержать обнаружение и устранение фишинговой инфраструктуры.

Специалисты по кибербезопасности отмечают, что хотя фишинговые сайты поверхностно напоминают официальный портал LastPass, они лишены корректных TLS-сертификатов, подписанных признанными центрами сертификации. Посетители могут видеть общие предупреждения от Cloudflare об обнаружении фишингового контента, но неопытные пользователи могут проигнорировать или обойти эти предупреждения под влиянием ощущения срочности, созданного электронным письмом.

Компания LastPass активно координирует действия с регистраторами доменов, хостинг-провайдерами и правоохранительными органами для обеспечения быстрого удаления вредоносных ресурсов. На момент публикации Cloudflare уже разместила предупреждающие страницы перед доступом к вредоносным сайтам для сдерживания потенциальных жертв.

Пользователям рекомендуются конкретные меры предосторожности: никогда не переходить по ссылкам из подозрительных писем и не загружать вложения, тщательно проверять домен отправителя на наличие орфографических или форматных ошибок, проверять фактические домены назначения при наведении курсора на ссылки.

Эксперты подчеркивают важность включения многофакторной аутентификации в учетных записях LastPass для создания дополнительного уровня безопасности. Регулярное обновление антивирусных баз и использование защиты конечных точек также помогают обнаруживать и блокировать установку вредоносных программ. Сохранение осведомленности о новейших фишинговых тактиках и осуществление тщательной проверки неожиданных оповещений о безопасности позволяют пользователям LastPass защитить свои учетные данные и сохранить целостность хранилищ паролей.

Специалисты по кибербезопасности единодушно отмечают, что подобные кампании демонстрируют растущую изощренность методов социальной инженерии, когда злоумышленники искусно манипулируют психологическими триггерами для обхода технических средств защиты. Пользователям критически важно сохранять бдительность и помнить, что представители LastPass никогда не запрашивают мастер-пароль и не предлагают загружать непроверенные обновления через электронную почту.

Индикаторы компрометации

IPv4

- 148.222.54.15

- 172.67.147.36

- 172.67.219.2

- 23.83.222.47

- 84.32.84.32

Domains

- lastpassdesktop.app

- lastpassdesktop.com

- lastpassgazette.blog

Emails

- hello@lastpassgazette.blog

- hello@lastpasspulse.blog