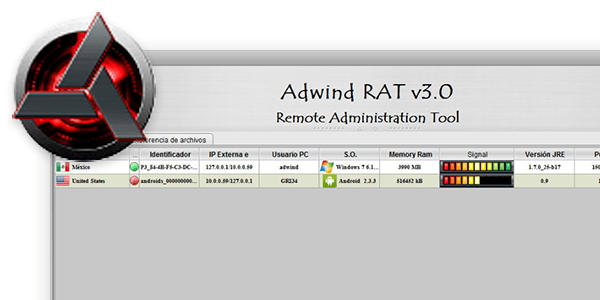

Adwind RAT (также известна как AlienSpy, Frutas, Unrecom, Sockrat, JSocket jRat) – это кроссплатформенная многофункциональная вредоносная программа, распространяется через единую платформу «зловред как услуга» (malware-as-a-service). Одна из главных черт, которая отличает Adwind RAT от прочего коммерческого вредоносного ПО – это то, что эта программа распространяется открыто в виде платного сервиса – «клиент» платит за использование вредоносной программы.

Adwind RAT

Adwind представляет опасность для пользователей всех основных операционных систем, включая Windows, Mac OS X, Linux и BSD.

Функционал вредоносной программы включает следующее:

- клавиатурный шпионаж

- кража паролей из кэша, кража данных из веб-форм

- снятие скриншотов

- фотографирование и запись видео с веб-камеры

- запись звука с микрофона

- передача файлов

- сбор общей информации о системе и пользователе

- кража ключей к кошелькам криптовалют

- Управление SMS-сообщениями (на Android-устройствах)

- кража VPN-сертификатов

Adwind требует активных действий от потенциальной жертвы для запуска процесса исполнения. Будучи доставленной в виде вредоносного файла .JAR, вредоносная программа не сможет запуститься до тех пор, пока жертва дважды не щелкнет по вложению.

Indicators of Compromise

IPv4

- 14.3.210.2

- 2.5.29.14

- 23.227.196.198

- 23.227.199.118

- 23.227.199.121

- 23.227.199.72

- 23.231.23.182

- 31.171.155.72

- 31.31.196.31

- 37.61.235.30

- 46.20.33.76

- 5.187.34.231

- 5.254.112.21

- 5.254.112.24

- 5.254.112.36

- 5.254.112.56

- 5.254.112.60

- 5.79.79.67

- 5.79.79.70

- 50.7.199.164

- 51.254.21.25

- 65.99.225.111

- 67.215.4.74

- 67.215.4.75

- 8.15.0.59

TTP - тактика, техника, процедуры

Тактика, методы и процедуры (TTP) обобщают предполагаемые методы MITRE ATT&CK, используемые Adwind RAT.

| ID | Техника | CWE | Описание | Доверие |

| 1 | T1006 | CWE-22 | Обход имени пути | Высокий |

| 2 | T1055 | CWE-74 | Инъекция | Высокий |

| 3 | T1059.007 | CWE-79, CWE-80 | Межсайтовый скриптинг | Высокий |