Cobalt Strike

Недавно Cisco Talos обнаружила вредоносную кампанию с модульной техникой атаки для доставки маячков Cobalt Strike на зараженные конечные устройства. Начальным вектором этой атаки является фишинговое электронное письмо с вложением вредоносного документа Microsoft Word, содержащего эксплойт, который пытается

Emotet, который ранее был уничтожен усилиями Интерпола и Евроюста, вновь активизировался с ноября 2021 года. В мае этого года DFIR стал свидетелем вторжения, которое началось с фишингового письма, включавшего Emotet. Вторжение продолжалось четыре дня и содержало множество обычных подозреваемых, включая

Google Threat Analysis Group начала активно отслеживать UAC-0098 после того, как в конце апреля 2022 года обнаружила фишинговую кампанию по рассылке AnchorMail (под названием "LackeyBuilder"). AnchorMail - это версия бэкдора Anchor, использующая простой протокол передачи почты (SMTPS) для командно-контрольной связи (C2).

С 2019 года Monster Libra (также известный как TA551 или Shathak) распространяет различные семейства вредоносных программ. В последние несколько месяцев Monster Libra в основном продвигал SVCready или IcedID, которые приводили к активности Dark VNC и заражению Cobalt Strike.

24 мая 2022 года компания Cisco узнала о потенциальной компрометации. С этого момента специалисты Cisco Security Incident Response (CSIRT) и Cisco Talos работали над устранением последствий.

LockBit Ransomware использовали инструмент командной строки Windows Defender MpCmdRun.exe для расшифровки и загрузки полезной нагрузки Cobalt Strike.

CERT-UA получена информация о распространении 05.07.2022 электронных писем по теме "Спеціалізованої прокуратури увійськовій та оборонній сфері. Інформація щодо наявності вакансій та їх укомплектування" и вложении в виде XLS-документа "Інформація щодо наявності вакансій та їх укомплектування.xls".

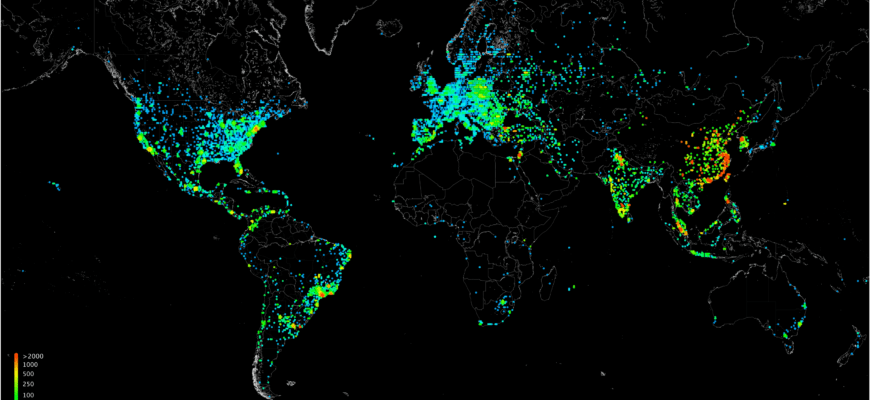

Распространение Cobalt Strike в начале 2020-х годов было бесспорным, а его воздействие - неоспоримым. В ответ на этот вызов стратегии обнаружения защитников неуклонно развивались. Следовательно, принятие решений угрожающими субъектами в отношении инструментария, вероятно, также эволюционирует.

IOC

Центр государственной системы обнаружения, предупреждения и ликвидации последствий компьютерных атак ФГБУ «НИИ «Интеграл» зафиксировал 25 мая распространение вредоносного программного обеспечения якобы от Минцифры России.

Исследователи Cyble наткнулись на сообщение, в котором один из исследователей упоминал о поддельном Proof of Concept (POC) CVE-2022-26809. После дальнейшего расследования Cyble обнаружили, что это вредоносное ПО, замаскированное под эксплойт. Аналогичным образом Cyble обнаружили вредоносный образец