IOC

Mirai - один из первых значительных ботнетов, нацеленных на открытые сетевые устройства под управлением Linux.

В марте 2023 года компания Sophos опубликовала статью о PlugX, разновидности вредоносной программы, способной распространяться через скомпрометированные флеш-накопители. Она была создана в 2020 году и имеет возможность заражения червями, а также совершает кражу документов.

Летом 2023 года компания Avast обнаружила кампанию, в которой группа Lazarus направляла сфабрикованные предложения о работе на конкретных людей в азиатском регионе. Атаки были направлены на людей с техническим образованием. Исследования показали, что атаки использовали уязвимые драйверы и руткит-методы

В феврале международная коалиция правоохранительных органов во главе с Национальным агентством по борьбе с преступностью (NCA) ликвидировала инфраструктуру и операции вымогателя LockBit в ходе операции Cronos. На портале проекта NoMoreRansom появились инструменты для расшифровки файлов, зашифрованных

Fortiguard Labs Threat Research представляет информацию о разновидностях вымогательского ПО KageNoHitobito и DoNex.

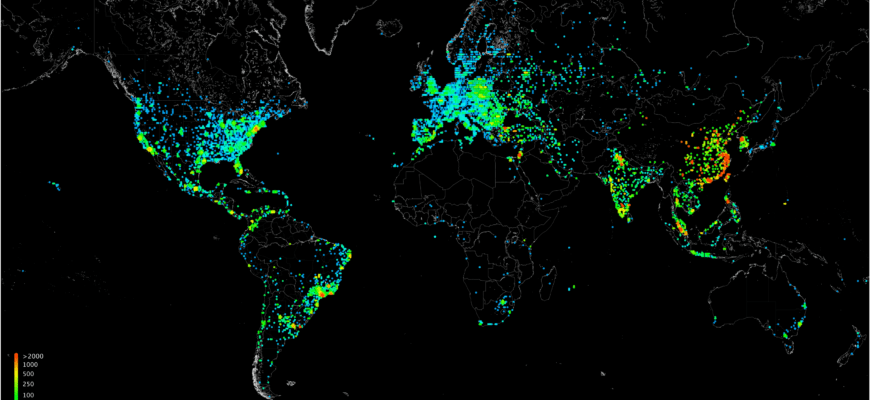

Mirai - один из первых значительных ботнетов, нацеленных на открытые сетевые устройства под управлением Linux.

В Индии наблюдается рост кибератак со стороны Advanced Persistent Threat (APT), связанных с Пакистаном. Команда Seqrite Labs APT обнаружила увеличение кампаний SideCopy, использующих RAT AllaKore, и Transparent Tribe (APT36), использующих RAT Crimson. Кроме того, появились новые spear-phishing кампании

Команда Securonix обнаружила интересную атакующую кампанию, в ходе которой использовалось вредоносное ПО SSLoad и импланты Cobalt Strike. Атака позволила злоумышленникам захватить сетевой домен путем развертывания программы SSLoad, вредоносных нагрузок и установки программы удаленного мониторинга RMM.

Аналитики ThreatFabric обнаружили новое семейство мобильных вредоносных программ под названием «Brokewell», представляющее значительную угрозу для банковской сферы. Вредоносная программа оснащена функциями кражи данных и удаленного управления, что позволяет злоумышленникам получить удаленный доступ ко

Mirai - один из первых значительных ботнетов, нацеленных на открытые сетевые устройства под управлением Linux.