Amadey Bot - вредоносная программа, впервые обнаруженная в 2018 году, способна похищать информацию и устанавливать дополнительные вредоносные программы, получая команды от злоумышленника. Как и другие штаммы вредоносного ПО, он продавался на нелегальных форумах и использовался различными злоумышленниками.

Amadey Bot

Amadey в основном использовался для установки ransomware злоумышленниками GandCrab или для установки FlawedAmmyy группой TA505, печально известной по Clop ransomware. Также известно, что Amadey использовали злоумышленники Fallout Exploit Kit и Rig Exploit Kit.Обнаружено, что Amadey устанавливается с помощью SmokeLoader. В последнее время распространяется благодаря тому, что пользователи скачивают вредоносную программу, замаскированную под крэки программного обеспечения и программы генерации серийных файлов, с веб-сайтов для распространения.

При запуске Amadey ищет антивирусные продукты, установленные на компьютере жертвы. Затем он копирует себя в "C:\ProgramData\44b36f0e13\" как "vnren.exe" и затем выполняет этот файл перед завершением исходного процесса. Имя подпапки "ProgramData" жестко закодировано в двоичном файле и может варьироваться от образца к образцу.

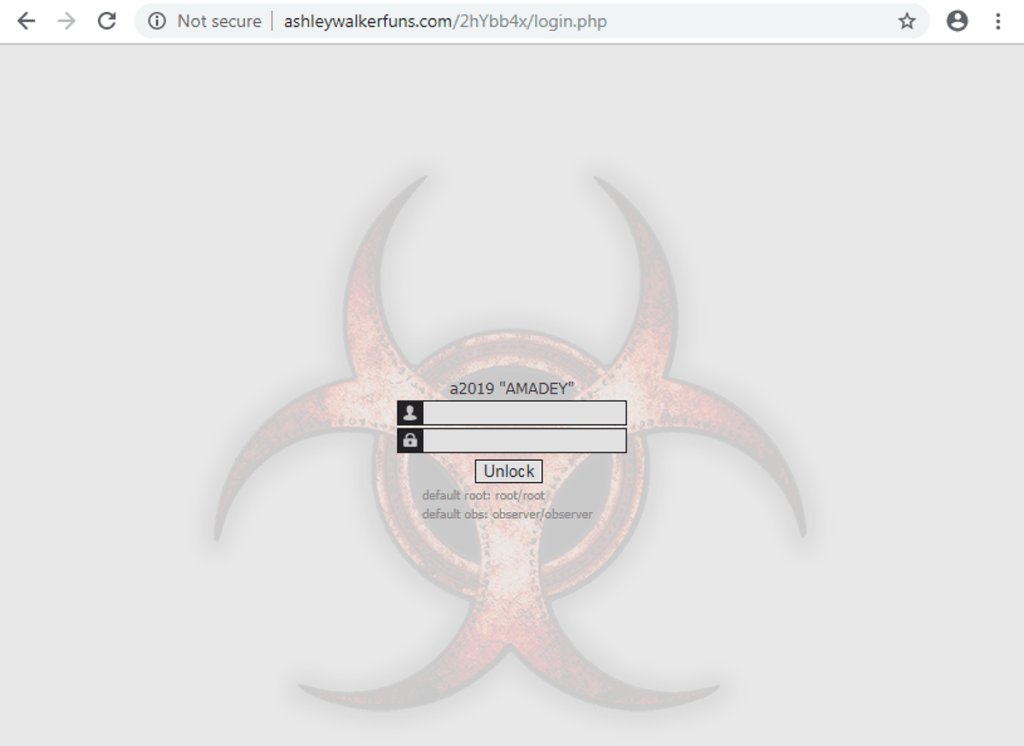

Страница входа в систему Amadey C2 в реальном времени

Indicators of Compromise

IPv4

- 2.59.42.63

- 185.17.0.52

- 185.17.0.63

TTP - тактика, техника, процедуры

Тактика, методы и процедуры (TTP) обобщают предполагаемые методы MITRE ATT&CK, используемые Amadey Bot.

| ID | Техника | CWE | Описание | Доверие |

| 1 | T1006 | CWE-22 | Обход имени пути | Высокий |

| 2 | T1059 | CWE-94 | Межсайтовый скриптинг | Высокий |

| 3 | T1059.007 | CWE-79, CWE-80 | Межсайтовый скриптинг | Высокий |