В мае 2024 года команда Cleafy Threat Intelligence обнаружила новые мошеннические кампании с использованием банковского трояна Medusa. Medusa является сложным семейством вредоносных программ, которое было обнаружено в 2020 году и имеет функции кейлоггера, контроля экрана и чтения/записи SMS. Эти функции позволяют злоумышленникам совершать мошенничество на устройстве. В последнее время было выявлено несколько отличий новых образцов Medusa от ранее известных, включая изменение разрешений и появление новых функций, таких как отображение полноэкранного оверлея и удаленное удаление приложений.

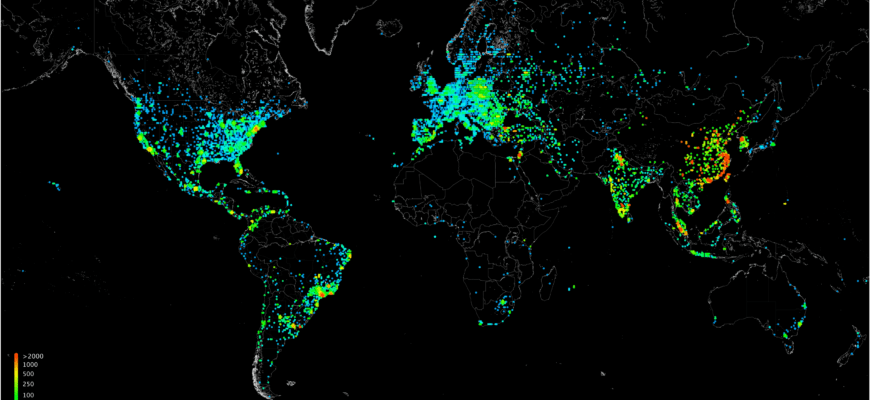

Команда Cleafy обнаружила пять различных бот-сетей, управляемых несколькими филиалами, которые отличаются географической направленностью и используемыми приманками. Эти бот-сети активны в таких странах, как Турция, Испания, Франция и Италия. Кроме того, замечен сдвиг в стратегии распространения, где злоумышленники начали использовать "дропперы" для распространения вредоносного ПО через поддельные процедуры обновления.

Команда Cleafy заметила появление ранее неизвестного приложения под названием "4K Sports", характеристики которого указывали на возможную связь с семейством Medusa. Однако детальный анализ выявил несоответствия между этим приложением и ранее обнаруженными вариантами Medusa, указывающие на эволюцию вредоносной программы с изменениями в структуре команд и общих возможностях.

Medusa был впервые обнаружен в 2020 году, и изначально его целью были турецкие финансовые учреждения. Однако со временем Medusa расширил свою сферу деятельности и начал организовывать кампании в Северной Америке и Европе. Medusa предоставляет злоумышленникам полный контроль над компрометированными устройствами, включая возможность записи ключей и атак динамического наложения. Он также использует службы доступа для расширения своей функциональности.

В последние годы кампании Medusa стали использовать новые варианты банковского трояна и менять страны-цели. Это говорит о постоянной эволюции и адаптации программы. В их действиях замечены такие страны, как Турция, Испания, Франция и Италия.

Indicators of Compromise

Domains

- a2a2a2a.life

- a4a4a4a.life

- a6a6a6a6a6a6a6.info

- baahhhs21.info

- bimtambir.top

- cincincintopcin.info

- pembe1303sock.top

- pembemayisayininfilancazamani.info

- pemmbebebebebebe.info

- tony1303sock.top

- tonymayisayininfilancagunu.info

- tonyttnnntnn1704.top

- tonyyyyyyyyyy.info

- topisbim.top

- unkunknunkkkkk.info

MD5

- 02c7e63ffa0c5488dd080b64bc297852

- 08344a2575efed552f2688b371ebac67

- 0e7c37e28871f439539b3d87242def55

- 0f83a144483ba17f4e3154d717361381

- 185f8c23fd680cae560aad220e137886

- 1db5ce9cbb3932ce2e11e5b3cd900ee2

- 1ed0d97491afd5c2d27f74f18e254cc3

- 25139a3dde2d6b9ded29de97452a8774

- 2580f696f903b11f4ca06754fa82b5a7

- 29dd2f61f1d402ab46d963ed25c591d5

- 2a94a9157e7cb3259531cfb1bf9f1f83

- 2ecce74a26fe3f76252d0fc29cdc3ed3

- 2fb098a1868c7162aff9aa84fcc45071

- 3b7df8e68eca9a4bcc559d79a2c5a4c7

- 3ccb77a10497a32efcaa42ac646ca6cf

- 3dac7bb95b01676d24cb194c3c47029f

- 3e0ee083fa9fce493383d75db1c69eee

- 3fbe1323bdef176a6011a534e15a80f0

- 432cd820424c1a9ae0abac63a4f130c7

- 469dfea6446a8bb5fada116bd28483d7

- 4bace6e0b61f5169bb0ca7f48c38aea2

- 4c12987ac5d56a35258b3b7cdc87f038

- 53970ff7dd8edaec7fc0cdd030c0b038

- 59735a4123c664f1795fb7154c95af67

- 5a807cb36fdb3eaa50004351cb83a348

- 5d3958940abab05acee4b9dbab6bc4c3

- 62faff68d6e3957973e91810a0abf166

- 646077aaf1ced1b32ae6519beced080f

- 6b05a1e9faf5b77bad1826bacf322b24

- 7031c88ea3a306c4e4d786d3b0625a20

- 776b5b3c18a10b7e04f238478408f057

- 811bcc33027f3784d800e75dea81f277

- 8468c1cda925021ed911fd9c17915eec

- 8a4928ac9089adc4a153741d2f1c784a

- 8d232fd0bfc9e1e4e77b8d719f24b48f

- 920bdb47c0c060ecc5a06461c9715e26

- 9437ea7aa931bfed9e6cdd76fe27d811

- 97abc0aa3819e161ca1f7f3e78025e15

- 9ceef4129ea27388018c0d1bb8554bcc

- a5aeb6ccc48fea88cf6c6bcc69940f8a

- a6157e3e5e1aef93ae71b3cff3ec9d80

- ac7741bca86793d28659b358f734a65e

- ae53e2d732523c460d31e2805989e480

- b2ae7eb30163c8b004dc354ebb973e49

- b6bbf8ed1cf8ec67b25bbcf26de483b4

- b9ee66c96b110622f4608581e77b0e4d

- b9f3782c3d6034cdd12b6854e49b5fcf

- bbecdd2513981eb9573b163151747e3b

- bd7b9dd5ca8c414ff2c4744df41e7031

- c6153acefb8d3724f7defc177cff9ca9

- c9f30775469ef4ba09b1c09fdb13fd2d

- cb1280f6e63e4908d52b5bee6f65ec63

- cffad0170fc13756cab142d3989c26a9

- d8e8eb2714c91b9968ffd409f771e7e1

- d98386401edf18ddbf45a40febf80c40

- da92fc812b84137cef1571fb6c0285f0

- db097d837681d059a63725bc4ad93515

- dbf7b5f6faeacbed7adb0880d50380b4

- df29a4a16af5da6e24aa3361b204a664

- e501752247d32e908e4db70f457ced42

- e65f01591ae40802748b09f9964bc61e

- e69248a7308436d8c6dde803c22821cb

- e8ab402124e19af08d5ddc924d463991

- f7deb4066b016df32e8cd47b7ad44225

- fb3d3bdc13f445df3f4dd55f547aa92a