IOC

В середине марта специалисты FortiGuard Labs обнаружили новый DDoS-ботнет, называющий себя "Enemybot" и приписывающий себя Keksec, группе угроз, специализирующейся на криптомайнинге и DDoS-атаках.

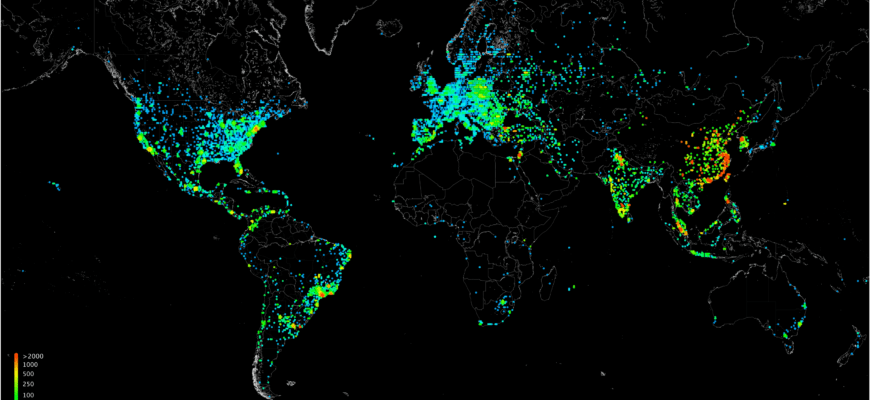

CNCERT и 360 Digital Security Technology Group Co., Ltd. совместно провели мониторинг и обнаружили новый DDoS-ботнет, который быстро распространяется в Интернете. Они назвали ботнет Fodcha из-за доменного имени C2 "folded.in", изначально используемого этим ботнетом, и алгоритма chacha, применяемого для шифрования сетевого трафика.

Emotet может загружать 16 дополнительных модуле, используемых Emotet для кражи учетных данных/паролей/аккаунтов/электронной почты и рассылки спама.

Исследователи Microsoft Detection and Response Team (DART) обнаружили вредоносное ПО, которое создает "скрытые" запланированные задачи в качестве техники уклонения от защиты.

Ботнет Qbot теперь рассылает полезную нагрузку с помощью фишинговых писем с защищенными паролем вложениями ZIP-архивов, содержащих вредоносные пакеты MSI Windows Installer.

Компания ThreatLabz выявила новую вредоносную программу на базе windows, создающую ключ реестра под названием FFDroider. Вредоносная программа предназначена для отправки украденных учетных данных и файлов cookie на командно-контрольный сервер. Версия, проанализированная исследователями, была упакована в Aspack.

CryptoShuffler старается не привлекать к себе внимания. Сидит в памяти и наблюдает за всем, что попадает в буфер обмена . Как только CryptoShuffler замечает, что в буфер обмена попал адрес криптовалютного кошелька, он заменяет номер кошелька на другой.

Специалисты Trend Micro Threat Research наблюдали активную эксплуатацию уязвимости Spring4Shell, присвоенной номеру CVE-2022-22965, которая позволяет злоумышленникам использовать и исполнять вредоносное ПО ботнета Mirai. Эксплуатация позволяет злоумышленникам загружать образцы Mirai в папку "/tmp" и

Хакерская группировка NB65 использовала утечку исходного кода вымогательского ПО Conti для создания собственного вымогательского ПО.