XMRig

Компания Avast обнаружила и исследовала вредоносную кампанию, использующую механизм обновления антивируса eScan для распространения бэкдоров и монетных терминалов. Они обнаружили два разных типа бэкдоров, нацеленных на крупные корпоративные сети. Кампания была организована злоумышленником, возможно, связанным с Kimsuky.

Компания Cybereason Security Services опубликовала отчет об анализе угроз, связанных с инцидентом на сервере Linux, в котором наблюдалось выполнение вредоносного командного интерпретатора из Java-процесса, запускающего Apache ActiveMQ.

Аналитический центр AhnLab Security (ASEC) обнаружил атаки угрожающих субъектов на уязвимые корейские серверы WebLogic. Один из таких случаев связан с агентом угрозы под названием 'z0Miner', который был впервые обнаружен китайской компанией Tencent Security. Эти угрожающие субъекты имеют опыт распространения

Аналитический центр AhnLab Security обнаружил новый способ распространения вредоносного программного обеспечения XMRig CoinMiner через взломы игр. Злоумышленники загружают сжатые файлы, представленные как хаки для известных игр, на специальные сайты, распространяющие кряки.

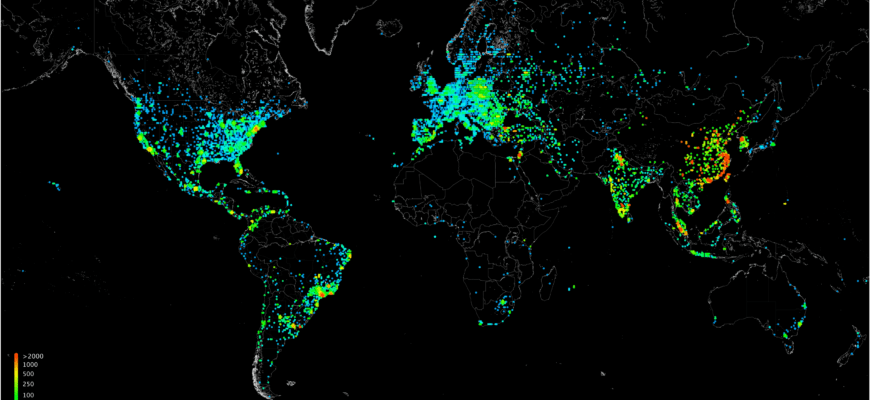

Уязвимость Apache ActiveMQ (CVE-2023-46604) продолжает эксплуатироваться различных атаках, в ходе которых были установлены Ladon, NetCat, AnyDesk и z0Miner.

Wiz Threat Research недавно обнаружили новую безфайловую атаку, направленную на облачные рабочие нагрузки. Атака состоит из кода на языке Python, который загружает майнер XMRig непосредственно в память с помощью memfd - известной технологии безфайлового доступа в Linux.

Вредоносное ПО, распространяемое через программы установки игр, может быть монетизировано за счет таких действий, как кража конфиденциальной информации, проведение атак с целью выкупа и т. д. Ранее Cyble Research and Intelligence Labs (CRIL) обнаружила несколько кампаний вредоносного ПО, направленных

ASEC (AhnLab Security Emergency response Center) недавно обнаружил установку вредоносного ПО PlugX через китайские программы удаленного управления Sunlogin и уязвимость удаленного выполнения кода Awesun.

ASEC (AhnLab Security Emergency response Center) недавно обнаружил активное распространение программы-вымогателя GlobeImposter. Эта атака осуществляется субъектами угроз, создавшими MedusaLocker. Хотя конкретный маршрут не удалось установить, предполагается, что вымогатель распространяется через RDP

Исследователи Cado Labs недавно обнаружили новую кампанию криптоджекинга, направленную на небезопасное развертывание Redis. В основе этой кампании лежало использование transfer.sh, бесплатной службы передачи файлов с открытым исходным кодом в командной строке.