Trustwave SpiderLabs

Фишинговое письмо содержит вложение в виде ZIP-файла, при извлечении которого открывается HTML-файл, ведущий к загрузке вредоносного файла, выдаваемого за счет-фактуру. Вложенный HTML-файл содержит конкатенированный URL-адрес, который ведет на приостановленную страницу при доступе в другом регионе.

SpiderLabs обнаружила фишинговое письмо от 8 марта 2024 года с вложенным архивом, содержащим исполняемый файл Windows, замаскированный под мошеннический банковский платеж. Это действие запустило цепочку заражения, завершившуюся развертыванием Agent Tesla. Загрузчик скомпилирован в .

Недавно специалисты лаборатории Trustwave SpiderLabs заметили, что Emotet переключил внимание на использование вложений OneNote, что является тактикой, которую в последние месяцы применяли и другие группы вредоносных программ.

Лаборатория Trustwave SpiderLabs обнаружила новый штамм вредоносного ПО, получивший название Rilide, который нацелен на браузеры на базе Chromium, такие как Google Chrome, Microsoft Edge, Brave и Opera.

Киберпреступники уже давно используют документы Microsoft для передачи вредоносных программ и постоянно экспериментируют с новыми способами доставки вредоносных пакетов. Специалисты Trustwave SpiderLabs обнаружили, что угрозы используют документ OneNote для перемещения вредоносной программы Formbook

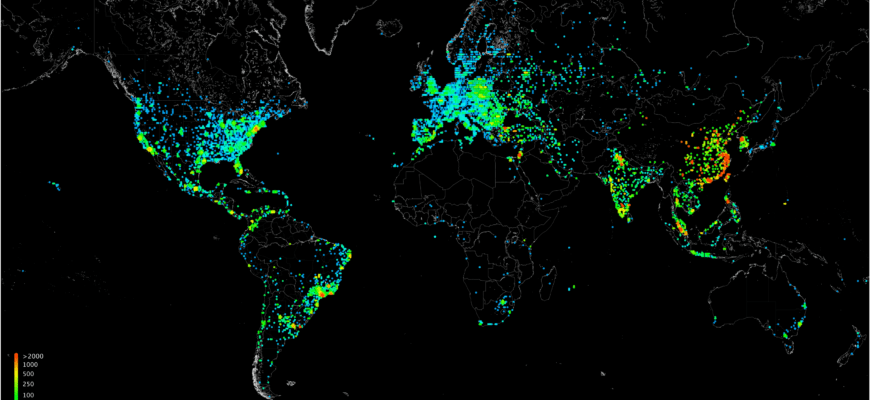

Спам-ловушки Trustwave SpiderLabs выявили увеличение количества угроз, упакованных в защищенные паролем архивы, причем около 96% из них рассылаются ботнетом Emotet. В первой половине 2022 года Spiderlabs определила защищенные паролем файлы ZIP как третий по популярности формат архивов, используемый киберпреступниками

В прошлом месяце специалисты лаборатории Trustwave SpiderLabs заметили, что вложения файлов HTML (Hypertext Markup Language) стали часто встречаться в наших спам-ловушках, что не является необычным, поскольку вредоносные программы часто доставляются через фишинговый спам.

IOC

Лаборатории Trustwave SpiderLabs в начале апреля обнаружили вредоносную кампанию Grandoreiro, направленную на пользователей банков из Бразилии, Испании и Мексики. Кампания использует налоговый сезон в целевых странах, рассылая фишинговые письма с налоговой тематикой.

Прикрепление вредоносного файла к файлу, формат которого не вызывает подозрений, является одним из приемов, используемых для уклонения от обнаружения. Недавно исследователи SpiderLabs наткнулись на почтовую кампанию, использующую эту технику для доставки похитителя информации - вредоносной программы Vidar.