CVE-2023-46805

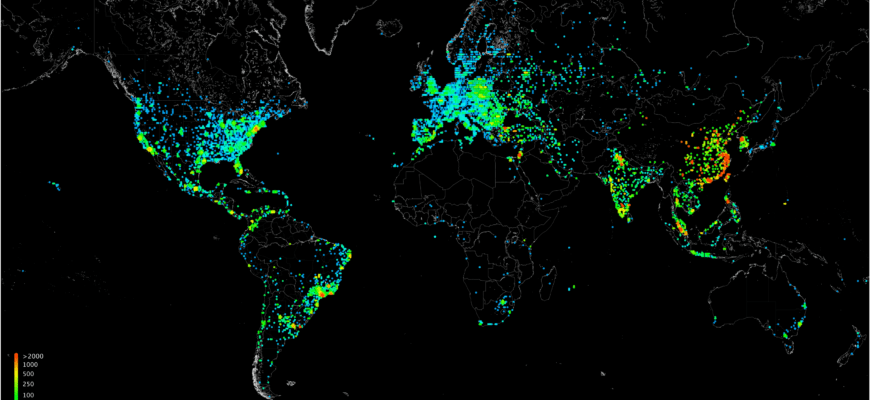

С момента первоначального раскрытия CVE-2023-46805 и CVE-2024-21887 10 января 2024 года компания Mandiant провела множество мероприятий по реагированию на инциденты в различных отраслях и географических регионах.

Juniper Threat Labs зафиксировал попытки эксплуатации уязвимости удаленного выполнения кода в системе аутентификации Ivanti Pulse Secure. В результате анализа было выявлено использование эксплойта ботнетом Mirai для доставки вредоносного ПО. Эта уязвимость создает серьезную угрозу компрометации сетей.

Компания JFrog Security Research обнаружила три крупномасштабные кампании вредоносного ПО, направленные на Docker Hub, в результате которых миллионы репозиториев "без образов" были заражены вредоносными метаданными.

Check Point сообщает, что Magnet Goblin - это финансово мотивированный угрожающий субъект, который быстро принимает и использует 1-дневные уязвимости в публичных сервисах в качестве начального вектора заражения. По крайней мере, в случае с Ivanti Connect Secure VPN (CVE-2024-21887) эксплойт попал в арсенал

Компания Mandiant и Ivanti проводят расследование масштабной эксплуатации уязвимостей в продуктах Ivanti, включая сектор оборонно-промышленной базы. Обнаружено, что эксплуатирующие уязвимости субъекты связаны с Китаем. Уязвимости используют методы live-off-the-land (LotL) для уклонения от обнаружения

10 января 2024 года компания Ivanti раскрыла две уязвимости, CVE-2023-46805 и CVE-2024-21887, затрагивающие устройства Ivanti Connect Secure VPN ("CS", ранее Pulse Secure) и Ivanti Policy Secure ("PS"). Успешная эксплуатация может привести к обходу аутентификации и внедрению команд, что приведет к дальнейшей компрометации сети жертвы.

Компания Volexity обнаружила активную эксплуатацию двух уязвимостей, позволяющих неавторизованно выполнять удаленный код на устройствах Ivanti Connect Secure VPN. Компания Ivanti выпустила официальное уведомление о безопасности и статью в базе знаний, включающую меры по устранению уязвимостей, которые