CERT-UA

CERT-UA получена информация о распространении 05.07.2022 электронных писем по теме "Спеціалізованої прокуратури увійськовій та оборонній сфері. Інформація щодо наявності вакансій та їх укомплектування" и вложении в виде XLS-документа "Інформація щодо наявності вакансій та їх укомплектування.xls".

CERT-UA получена информация о распространении электронных писем с темой "Безоплатна первинна правова допомога" и вложением "Алгоритм дій членів сім’ї безвісти відсутнього військовослужбовця LegalAid.rar", которое защищено паролем. адреса в домене gov.ua (вероятно, скомпрометированного).

IOC

CERT-UA обнаружено несколько вредоносных файлов со специфическими названиями: "Вниманию.doc", "17.06.2022_Протокол_МРГ_Подгруппа_ИБ.doc", "замечания таблица 20.06.2022.doc", "О_формировании_проекта_ПНС_2022_файл_отображен.doc"

IOC

CERT-UA обнаружен вредоносный документ "Nuclear Terrorism A Very Real Threat.rtf" запускающий вредоносное ПО CredoMap.

IOC

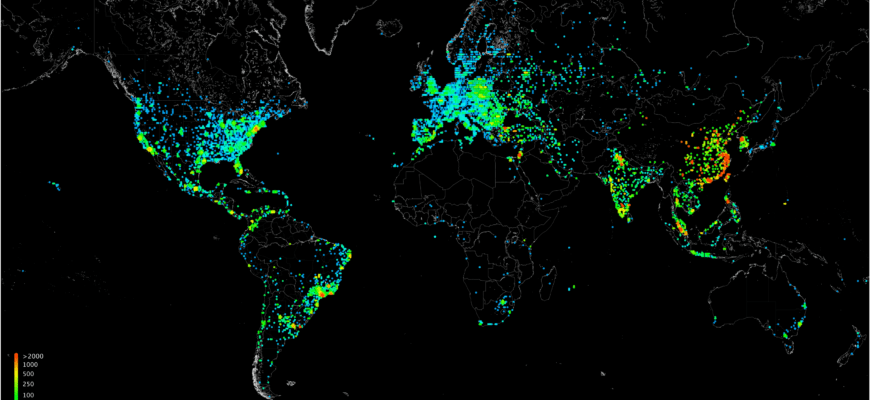

CERT-UA от участника информационного обмена получил информацию о массовой рассылке электронных писем среди медийных организаций Украины (радиостанции, газеты, новостные агентства и другие) с темой "СПИСОК посилань на інтерактивні карти" .

CERT-UA зафиксировали целевую атаку на объект энергетики Украины.

CERT-UA получена информация о факте рассылки электронных писем с темой "Щодо проведення акції помсти у Херсоні!", содержащих вложения в виде файла "План Херсон.htm".

CERT-UA от участника информационного обмена получено электронное письмо, направленное якобы от имени CERT-UA с вложением в виде защищенного паролем RAR-архива. Установлено, что этот архив содержит одноименный SFX-файл, который, в свою очередь, содержит вредоносную программу CredoMap_v2.

CERT-UA выявлен факт массового распространения электронных писем с тематикой "химической атаки" и ссылкой на XLS-документ с макросом. В случае открытия документа и активации макроса, последний произведет загрузку и запуск EXE-файла, что в дальнейшем приведет к поражению компьютера вредоносной программой Jester Stealer.

Командой реагирования на компьютерные чрезвычайные события Украины CERT-UA выявлен факт распространения электронных писем содержащих маячки Cobalt Strike Beacon.