Botnet

Операторы Emotet начали новую операцию по рассылке спама с вложенным ZIP-файлом, защищенным паролем. В нем содержался файл Windows LNK (ссылка быстрого доступа), замаскированный под документ Word.

Командой реагирования на компьютерные чрезвычайные события Украины CERT-UA выявлен факт распространения электронных писем содержащих маячки Cobalt Strike Beacon.

FortiGuard Labs изучает ботнет Android BianLian (также известный как Hydra). Ботнет появился в 2018 году, он все еще жив в 2022 году. Вредоносная программа для Android обычно выдает себя за видеоплеер, приложение Google Play или мобильное банковское приложение. После установки она просит жертву активировать

Были обнаружены 64-битные версии загрузчика и инфостилера Emotet, обычно используется для тестирования нововведений. Через день новый загрузчик появился в инфраструктуре Epoch 5

Исследователь компании Avast Мартин Хрон опубликовал статью о компрометации и последующем использовании маршрутизаторов Mikrotik в рамках схемы "ботнет как услуга". По словам Хрона, этот ботнет использовался для нескольких вредоносных кампаний с 2018 года. Он также рассказывает об использовании Trickbot

Специалисты FortiGuard Labs заметили, что недавняя вспышка Emotet распространяется через различные вредоносные файлы Microsoft Office, или maldocs, прикрепленные к фишинговым письмам.

В середине марта специалисты FortiGuard Labs обнаружили новый DDoS-ботнет, называющий себя "Enemybot" и приписывающий себя Keksec, группе угроз, специализирующейся на криптомайнинге и DDoS-атаках.

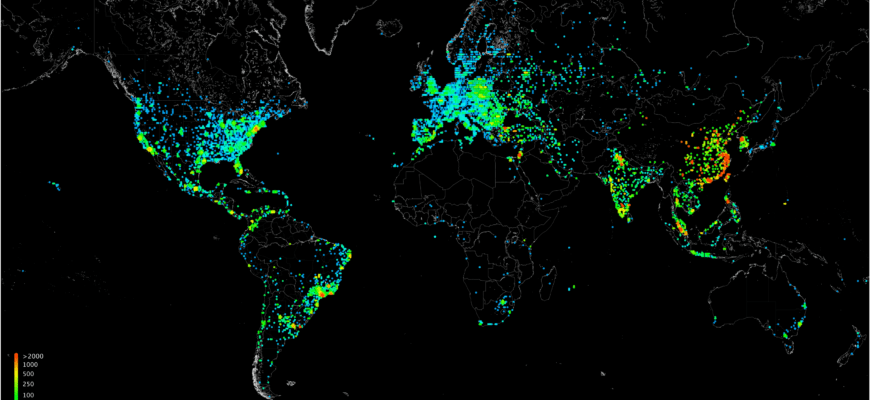

CNCERT и 360 Digital Security Technology Group Co., Ltd. совместно провели мониторинг и обнаружили новый DDoS-ботнет, который быстро распространяется в Интернете. Они назвали ботнет Fodcha из-за доменного имени C2 "folded.in", изначально используемого этим ботнетом, и алгоритма chacha, применяемого для шифрования сетевого трафика.

Emotet может загружать 16 дополнительных модуле, используемых Emotet для кражи учетных данных/паролей/аккаунтов/электронной почты и рассылки спама.

Ботнет Qbot теперь рассылает полезную нагрузку с помощью фишинговых писем с защищенными паролем вложениями ZIP-архивов, содержащих вредоносные пакеты MSI Windows Installer.