Хакерская группировка NB65 использовала утечку исходного кода вымогательского ПО Conti для создания собственного вымогательского ПО.

Colibri Loader - это относительно новая вредоносная программа, которая впервые появилась на подпольных форумах в августе 2021 года и рекламировалась "людям, у которых большие объемы трафика и нехватка времени на проработку материала". Как следует из его названия, он предназначен для доставки и управления

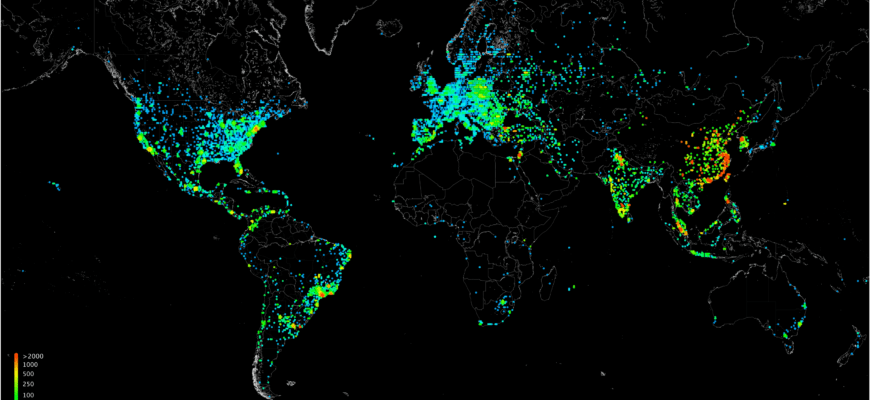

Новая система направления трафика (TDS), использует десятки тысяч взломанных веб-сайтов, появилась в последние месяцы и охватывает пользователей со всего мира. TDS заразила различные веб-серверы, на которых размещено более 16 500 веб-сайтов, начиная от сайтов с контентом для взрослых, личных сайтов

В рамках мониторинга используемых вредоносных файлов исследователи ClearSky обнаружили вредоносный BAT-файл, загруженный на VirusTotal из Ирана. Этот файл запускает программу-вымогатель, которую ассоциировали с программой-вымогатель EvilNominatus, первоначально обнародованной в конце 2021 года.

Remcos RAT (троян удаленного доступа) изначально был разработан как профессиональный инструмент для удаленного управления компьютерами. Remcos RAT признан семейством вредоносных программ, поскольку с момента публикации его первой версии 21 июля 2016 года хакеры злоупотребляют им для тайного контроля устройств жертв.

Команда Zscaler ThreatLabz выявила новую вредоносную программу на базе windows, создающую ключ реестра под названием FFDroider (Win32.PWS.FFDroider. FFDroider), предназначенную для отправки украденных учетных данных и cookies на командно-контрольный сервер, маскируется на машинах жертв под приложение

vulnerability

31 марта 2022 года были публично раскрыты уязвимости в Spring Framework для Java.

AvosLocker - относительно новый вариант шифровальщиков, в котором присутствуют основные черты современного вымогателей, а именно многоуровневая схема вымогательства, которая начинается с похищенных данных.

IOC

Недавно разработанная система вредоносного ПО под названием Elephant распространяется в целевых кампаниях spear phishing с использованием поддельных адресов электронной. Четыре компонента вредоносной программы используются для кражи учетных данных, документов и предоставления удаленного доступа к зараженному компьютеру.

В период с февраля по март 2022 года FortiGuard Labs заметила, что DDoS-кампания Beastmode (она же B3astmode) на базе Mirai агрессивно обновляет свой арсенал эксплойтов. В течение месяца было добавлено пять новых эксплойтов, три из которых нацелены на различные модели маршрутизаторов TOTOLINK.