Были обнаружены 64-битные версии загрузчика и инфостилера Emotet, обычно используется для тестирования нововведений. Через день новый загрузчик появился в инфраструктуре Epoch 5

ФБР, CISA и Казначейство США впустили совестный документ по кибербезопасности, чтобы привлечь внимание к киберугрозе, связанной с кражей криптовалюты и тактикой, используемой группой Advanced Persistent Threat (APT). Эта группа обычно отслеживается в индустрии кибербезопасности как Lazarus Group, APT38

Одной из жертв Conti ransomware стала ирландская организация Health Services Executive. Вслед за этим инцидентом был опубликован отчет, анализирующий атаку Conti ransomware. Этот независимый пост-инцидентный обзор содержит длинный список рекомендаций, которые не только ценны для HSE, но и являются "обязательным"

Хакеры заманивают ничего не подозревающих пользователей поддельным обновлением Windows 11, которое поставляется с вредоносным ПО, похищающим данные браузера и криптовалютных кошельков. В настоящее время кампания активна и основана на отравлении результатов поиска, чтобы подтолкнуть веб-сайт, имитирующий

Группа, стоящая за программой PYSA ransomware, заслужила известность благодаря тому, что ее жертвами стали правительственные агентства, образовательные учреждения и сектор здравоохранения. Известно, что группа тщательно изучает важные цели, прежде чем начать свои атаки, компрометируя корпоративные системы

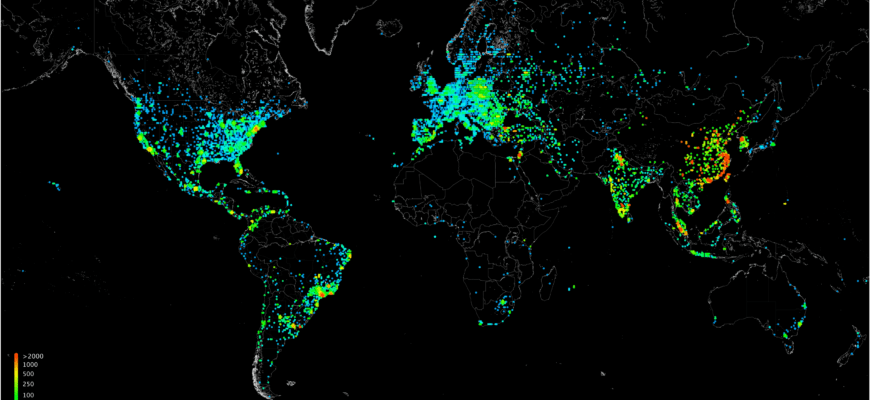

Исследователь компании Avast Мартин Хрон опубликовал статью о компрометации и последующем использовании маршрутизаторов Mikrotik в рамках схемы "ботнет как услуга". По словам Хрона, этот ботнет использовался для нескольких вредоносных кампаний с 2018 года. Он также рассказывает об использовании Trickbot

Специалисты FortiGuard Labs заметили, что недавняя вспышка Emotet распространяется через различные вредоносные файлы Microsoft Office, или maldocs, прикрепленные к фишинговым письмам.

ZingoStealer - это относительно новая программа для кражи информации, бесплатно предлагаемая членам Telegram-группы Haskers Gang. Он способен похищать конфиденциальную информацию у жертв и загружать дополнительные вредоносные программы в зараженные системы. Во многих случаях это включает RedLine Stealer

IcedID распространяется с использованием вредоносного XLS-документ, в случае открытия документа и активации макроса, последний обеспечит загрузку и запуск исполняемого файла. Загруженный EXE-файл обеспечит дешифровку и запуск на компьютере вредоносной программы GzipLoader, которая, в свою очередь, произведет

Zloader 2 (также известный как Silent Night) - это многофункциональная модульная банковская вредоносная программа, нацеленная на предоставление несанкционированного доступа к системам онлайн-банкинга, платежным системам и другим сервисам, связанным с финансами. В дополнение к этим функциям он способен