Mirai - один из первых значительных ботнетов, нацеленных на открытые сетевые устройства под управлением Linux.

Аналитики BlackBerry обнаружили фишинговую кампанию группы FIN7, которая была направлена на крупного производителя автомобилей в США. Группа использовала бесплатный инструмент для сканирования IP-адресов, чтобы запустить бэкдор Anunak и получить доступ к корпоративной сети.

С начала марта 2024 года специалисты Zscaler ThreatLabz заметили, что один из участников угроз начал использовать группу доменов, которые выглядели как легитимные сайты с программным обеспечением для сканирования IP-адресов, для распространения нового бэкдора, названного "MadMxShell".

В ходе операции по поиску угроз специалисты Cisco Talos обнаружили документы с потенциально конфиденциальной информацией, поступившие из Украины. Документы содержали вредоносный код VBA, что указывало на возможность их использования в качестве приманки для заражения организаций.

Pupy - это штамм вредоносной программы RAT, который является кросс-платформенным и имеет открытый исходный код. Он широко используется злоумышленниками, включая APT-группы, и был использован в различных атаках, включая операцию "Земля Берберока", направленную на сайты онлайн-гемблинга.

TA427 - угроза, связанная с Северной Кореей, известна тем, что использует сложные тактики социальной инженерии и веб-маяки для разведки. TA427 участвует в доброкачественных кампаниях по завязыванию разговоров для сбора стратегической информации, связанной с внешнеполитическими инициативами США и Южной Кореи.

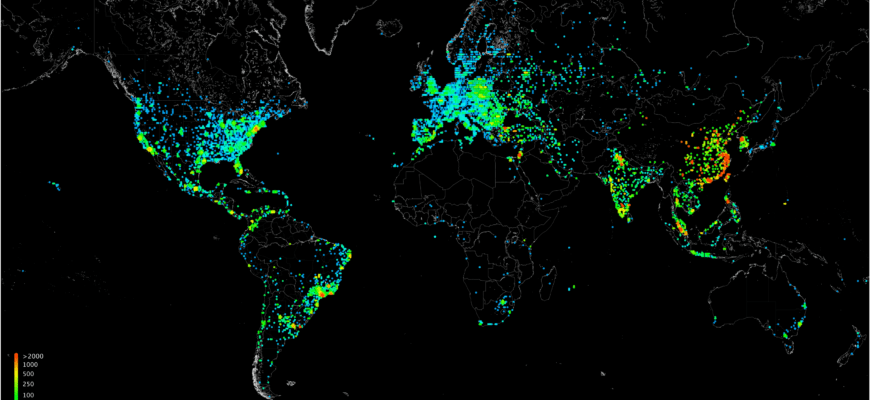

Mirai - один из первых значительных ботнетов, нацеленных на открытые сетевые устройства под управлением Linux.

Специалисты по анализу угроз компании F.A.C.C.T. обнаружили вредоносный файл, связанный с кибершпионской группой Core Werewolf. Файл представляет собой самораспаковывающийся архив 7zSFX, который скрытно устанавливает и запускает легитимную программу удаленного доступа UltraVNC.

В прошлом году была раскрыта уязвимость инъекции команд, CVE-2023-1389, в TP-Link Archer AX21 (AX1800). В последнее время замечено множество атак, связанных с этой уязвимостью, включая ботнеты Moobot, Miori, агент AGoent на базе Golang и Gafgyt Variant.

Создатели вредоносного ПО часто используют различные методы, чтобы усложнить обнаружение и анализ кода. Вредоносное ПО для Android также использует такие инструменты. Один из примеров – это банкер SoumniBot, который нацелен на корейских пользователей и использует обфускацию манифеста Android.